Поиск

Показаны результаты для тегов 'crylock'.

Найдено 103 результата

-

crylock 2.0.0.0 Помогите расшифровать данные cry lock

Drozdovanton опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

Помогите пожалуйста расшифровать данные, прикрепить данные не могу так как ограничение по расширению файлов -

crylock 2.0.0.0 Тоже crylock

3dforever опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

Здравствуйте, а не могли бы и мне подсказать решение? Тоже crylock, но, возможно, первая версия. Заражен был году в 2019, лежал в гараже до лучших времен. Сообщение от модератора Mark D. Pearlstone Перемещено из темы. -

crylock 2.0.0.0 [РАСШИФРОВАНО] зашифровали файлы трояном похожим на cryakl

nik_koval опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

компьютер был заражен трояном вида cryakl(предположительно) и зашифровал все пользовательские файлы на компьютере. каждый файл был дописан этим - [paybackformistake@qq.com].[BD72D4C5-98B51E94] пароль к архивам - nik-pc crypted_files_and_ransom_note.zip logs_frst_addition.zip -

Pantone.xlsx[luisgreen@onionmail.org].[700D5646-0B4F9EA0]

MdkForever опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

Здравствуйте. Есть возможность расшифровать данный вирус? Один из зашифрованных файлов. https://disk.yandex.ru/d/QG2wqmbE3cG2XQ Если будет возможность предоставьте пожалуйста расшифрованный вариант Как я понял это CryLock -

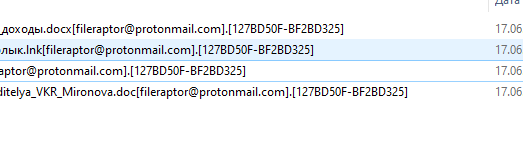

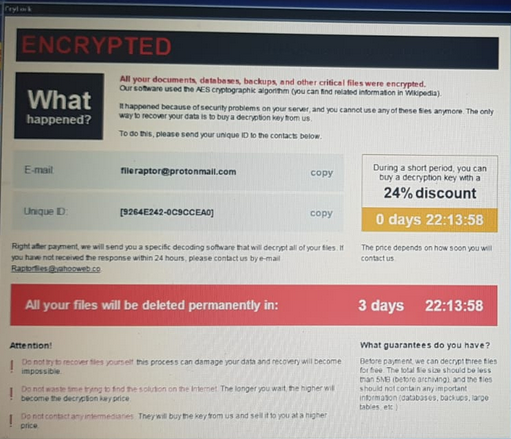

Crylock fileraptor@protonmail.com

DEFALT опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

Поймали шифровальщик fileraptor@protonmail.com Есть возможность что то сделать? Инструкция участнику видеоконференций Trueconf.pdf[fileraptor@protonmail.com].rar -

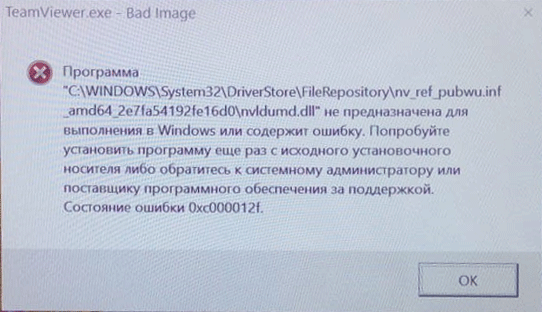

Заразился windows server 2008r2, пока неизвестно по какой причине. Зашифровал на себе почти всё и куда смог дотянуться по сети к общему доступу других компьютеров. Во вложении так же оригинал одного из зашифрованных файлов. files.7z FRST_14-06-2022 13.09.50.txt Addition_14-06-2022 13.09.50.txt

- 8 ответов

-

- шифровальщик

- cryakl

-

(и ещё 1 )

C тегом:

-

crylock 2.0.0.0 Шифровальщик lightloo@mailfence.com (Crylock)

XoRo1987 опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

Добрый день! Прошу помощи в расшифровке файлов, зашифрованных lightloo@mailfence.com (Crylock) Архив с отчетом и файлами прикрепил Спасибо arh.7z -

Помогите расшифровать how_to_decrypt.zip №24.jpg[lamaskara@mailfence.com][vis].[1B4B4149-698AD13F].zip vir.zip

-

crylock 2.0.0.0 Поймал шифровальщика предположительно crylock но какой то новый

FarshikARC опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

Словили вирус шифровальщик, как и почему пока не разобрались. по скринам поход на crylock. но подобрать программу для дешифровки не вышло, по этому предполагаю что он модифицирован. https://cloud.mail.ru/public/B6iu/vtpYdA7QJ - скриншот. Логи с Farbar Recovery Scan Tool в архиве, так же 2 зашифрованных файла. это файлы апачи 2.4 так что если нужны будут оригиналы могу приложить. Еще в архиве .exe который и объясняет как связаться с вымогателями. Вроде все. Пароль к архиву: virus 123 (1).rar -

crylock 2.0.0.0 Шифровщик/Вымогатель Crylock

serioga опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

Добрый день, столкнулся с шифровщиком/вымогателем, порталы для идентификации указывают на версию "Cryakl" пробовал 2 утилиты Касперского RakhniDecryptor и rannohdecryptor, но они не берут, как узнать какой версии cryakl и возможно ли восстановить информацию, в сообщении прикрепил архив с зашифрованными файлами crypted files.rar -

Добрый день. Проник шифровальщик 16.07.2021 через RDP. примерно в 15-48. Вовремя было замечено. Компьютер отключен от сети. была замечена папка ocp с установленной программой everything. Были подключены сетевые диски ко всем расшаренным по сети папкам. Все было срочно удалено. Успели зашифровать только файлы BOOTSECT BOOTSTAT в скрытом разделе А: они были удалены. Были установлены обновления. Помогите пожалуйста очистить компьютер от мусора. Логи прикрепляю Addition.txt FRST.txt

-

crylock 2.0.0.0 Словили Шифровальщик. cryLock 2.0, судя по всему

Денис Добрынин опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

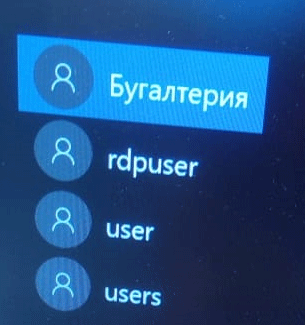

Windows 2008 R2, взломали предположительно через RDP, создали аккаунт нового пользователя, запустили шифровальщика, который зашифровал большинство файлов на сервере, также начал шифрование доступных открытых папок на других компьютерах сети. Обнаружили в процессе работы. Предпринято: фейкового пользователя разлогинили, сменили ему пароль, перекрыли доступ к порту RDP извне (использовался нестандартный с пробросом в роутере на стандартный) Есть ли возможность расшифровки, учитывая, что осталась рабочая папка программы? (.....\IntelChip.log\wahiver.exe) CollectionLog-2021.06.06-11.12.zip -

crylock 2.0.0.0 Удаление последствий CryLock

starrover4 опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

Через RDP не сервере подловили crylock. Понятно, что файлы дешифровать шансов нет. Помогите пожалуйста почистить систему от мусора шифровальщика. Логи и файлы прилагаются. _files.rar Addition.txt FRST.txt -

crylock 2.0.0.0 дешифрация crylock

Цыркин Роман опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

Добрый день! поймали fairexchange@qq.com crylock. crylock.zip -

crylock 2.0.0.0 Crylock по RDP

Sergey_Artush опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

Поймал Crylock по RDP, прошу помощи в расшифровке данных. Файлы с отчетами FRST и html с текстом вымогателей во вложении, файла шифровальщика не нашел. Версию файла шифровальщика не знаю, хотя хотелось бы узнать. Просьба помочь с расшифровкой, хотя понимаю что это скорей всего не выполнимо, но все же может повезет!!! FRST.7z Files.7z -

crylock 2.0.0.0 Шифровальщик Crylock

Saaber опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

Здравствуйте! Поймал Crylock по RDP, прошу помощи в расшифровке данных. Файлы с отчетами FRST и html с текстом вымогателей во вложении, файла шифровальщика не нашел. FRST.7z -

crylock 2.0.0.0 RDP. CryLock.

maximl опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

Добрый день. Прошу помощи в расшифровке файлов. Логи прилагаю. Заранее спасибо. Addition.txt Files.zip FRST.txt virus.zip -

Доброго дня! Подскажите возможно ли получить расшифровку данного локера. VIRUS.zip

-

Вирус поразил удаленный компьютер-сервер, источник заражения - неизвестен, все файлы заблокированы Files.rar Addition.txt FRST.txt

-

crylock 1.9.0.0 3335799@protonmail.com

azm47 опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

Здравствуйте! - Пришли утром в офис. Включаем компьютер 27.03.20 , он загружается до экрана пин-кода. Ввожу код и выходит окно о невозможности войти в систему. Появились доп. Учётные записи. Используем коммерческие продукты KAV.. но на этом комп был Free. Оч нужна база и документы на диске "Д"...Мяу. Возможно ли востановление данных? 01_дистриб абби .zip 02_фолдер Куасера - SIGNUP.ZIP FRST 27.03.20_.ZIP -

crylock шифровальщик fairexchange@qq.com

xram опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

Добрый день.Скажите пожалуйста работы по созданию дешифратора fairexchange@qq.com ведутся или нет?он будет в ближайшем будущем? -

crylock Шифровальщик lamaskara@mailfence.com

ЕвгенийР опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

Добрый день! подскажите плз, появился ли расшифровщик для lamaskara@mailfence.com и есть ли лекарство от шифровальщиков? -

crylock 1.9.2.1 Нужна помощь CryLock [fairexchange@qq.com]

aristokrat опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

Сегодня ночью зашифровал не только у себя на компе, но и на расшаренных папках Addition.txt crylock.rar FRST.txt -

crylock 2.0.0.0 Зашифрованные файлы [fairexchange@qq.com]

Adugs опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

Здравствуйте и с Новым Годом Вас! Во время выходных на фирме, в наш компьютер залез вирус и зашифровал нам файлы базы 1с, excel документы и т.д. с требованием выкупа для расшифровки файлов. Базу 1с восстановили из Back Up с потерей в 1 день, а важные документы восстановить не можем. Злодей отключил Kaspersky Internet Security, предположительно зайдя на профиль нашего нового сотрудника через Remote Desktop, и все доступные сотруднику файлы зашифровал. После запуска KIS и полного сканирования компьютера, был обнаружен троян и удалён, и профиль пользователя так-же был мною удалён, воизбежание повторной попытки проникновения. Может у вас есть решение для этой проблемы? Большое спасибо! Kaspersky.rar FRST.txt Addition.txt -

Здравствуйте, значит, что делать в такой ситуации, как я понял, у пользователя учетные данные были скомпрометированы, потом, подключились под ограниченными правами данного пользователя с правами пользователь, загрузили файлы, и произвели блокировку его рабочего стола. Теперь файлы, к которым имел пользователь доступ, они зашифровались, я так понял по информации файлов, это: вирус шифровальщик "CryLock" или "CryLock Ransomware"со следующими эл.адресом flydragon@mailfence.com, который не все файлы смог шифрануть, но часть шифрованную и оставил такую надпись "[flydragon@mailfence.com][sel4ru].[3E2730A7-21C21601]", и некоторые файлы имеют с расширение .cfl Я как авторизированный пользователь корпоративного антивируса, могу получить рекомендации по данному вирусу? так как есть предложенные варианты, другого антивируса решения, но на сколько он действительны они не известны мне на данный момент. Я сейчас произвел копию автономной машины, чтобы её выгрузить в виртуальному машину и при помощи снимков (snapshot) проводить тест на восстановление файлов, с учетом того, что при не корректных действий, я могу вернутся назад в исходному состоянию и проверить снова. Вирус шифровщик вымогатель именую себя файлом и наименованием как "Desktop locker" - которая запущена на экране и просит вести пароль. При вводе тестового пароль, он сразу сообщает, что сколько попыток мне осталось до ? "не известного состояния". Найденных в описаниях в сети, написано что "CryLock" это следующим типом или программистом Cryakl и его решение. Как можно решить вопрос с дешифрации с помощью специалистов ?