Поиск

Показаны результаты для тегов 'cryakl'.

Найдено 27 результатов

-

crylock 2.0.0.0 Зашифровало файлы, остались некоторые оригинальные файлы

rashid47 опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

Добрый день. Зашифровало все файлы на сервере, но есть такие-же файлы не зашифрованные. Есть какие-то варианты расшифровки ? file.rar -

crylock 2.0.0.0 Файлы зашифрованы (Cryakl)

YarKadr опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

https://cloud.mail.ru/public/1QHL/3xDkyHNFg Ссылка на архив с файлами шифрованными и не шифрованными. Просьба помочь с расшифровкой. -

crylock 2.0.0.0 Вирус шифровальщик - можно ли расшифровать?

county опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

Добрый день! Поймал вирус шифровальщик, скорее всего после RDP подключения с зараженного ПК с монтированием дисков. Подскажите, можно ли это расшифровать? files.zip Addition.txt FRST.txt -

crylock 2.0.0.0 Шифровщик/Вымогатель Crylock

serioga опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

Добрый день, столкнулся с шифровщиком/вымогателем, порталы для идентификации указывают на версию "Cryakl" пробовал 2 утилиты Касперского RakhniDecryptor и rannohdecryptor, но они не берут, как узнать какой версии cryakl и возможно ли восстановить информацию, в сообщении прикрепил архив с зашифрованными файлами crypted files.rar -

crylock 2.0.0.0 [РАСШИФРОВАНО] зашифровали файлы трояном похожим на cryakl

nik_koval опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

компьютер был заражен трояном вида cryakl(предположительно) и зашифровал все пользовательские файлы на компьютере. каждый файл был дописан этим - [paybackformistake@qq.com].[BD72D4C5-98B51E94] пароль к архивам - nik-pc crypted_files_and_ransom_note.zip logs_frst_addition.zip -

crylock 2.0.0.0 Шифровальщик файлов

Алексей_dandiv опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

Здравствуйте! На работе поймали шифровальщика, кое-как выяснили с какого компьютера шло заражение. Утилита Kaspersky Virus Removal Tool, нашла вирус на одном компьютере, определила его как Trojan-Ransom.MSIL.Cryakl.gen. В архиве приложен файлик Скрин.jpg. В памяти был еще загружен Trojan.Win32.SEPEH.gen. Утилита удалила вирус, а вот теперь как быть с зашифрованными файлами на компьютерах, есть ли возможность их расшифровать? У зашифрованных файлов дописывается что-то типа [honestandhope@qq.com].[1808347A-9C6B4B40]. В папке с зашифрованными файлами появляется файлик how_to_decrypt. Утилиты RakhniDecryptor и rannohdecryptor не помогают. Логи анализа системы при помощи Farbar Recovery Scan Tool приложены в архиве вместе с документами Наушники оригинал и он же зашифрованный плюс дополнительный зашифрованный документ. В отдельном архиве файл how_to_decrypt с паролем на архив согласно правилам оформления запроса о помощи. how_to_decrypt.zip Documents.zip -

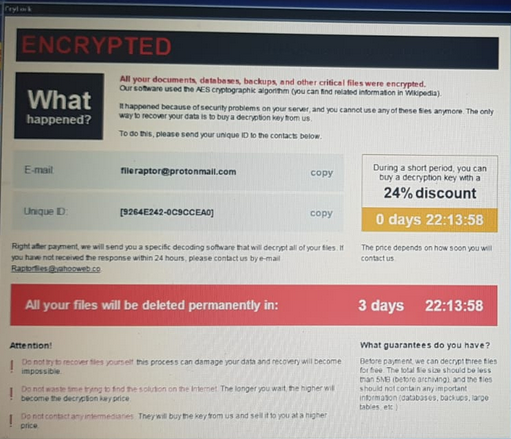

crylock 2.0.0.0 Шифровальщик. [Raptorfiles@yahooweb.co].[AB3F62F5-F38B2CA6]

Vitaly9367 опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

Доброго времени суток. После открытия RDP порта, буквально через сутки-полтора подвергся атаке шифровальщика. Шифровальщик забрался на два сервера и убил порядочное кол-во файлов. Существует ли расшифровка? Если нет, то можно как то подчистить за ним реестр и мусор удалить его? Буду благодарен. Прикрепляю данные с двух серверов. Addition-1.txt Addition-2.txt FRST-1.txt FRST-2.txt virus-1.zip virus-2.zip -

crylock 2.0.0.0 Поймали шифровальщик Raptorfiles@yahooweb.co

Новый Дом опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

Вчера вечером взломали по RDP методом подбора паролей.... В результате зашифрован 1 компьютер и 1 сетевой диск. Файлы логов с компьютера прилагаем. Как их получить с сетевого диска пока не ясно - разберемся позже... Очень нужна Ваша помощь! Файлы прилагаем. Спасибо! Addition.txt FRST.txt virus.rar -

Заразился windows server 2008r2, пока неизвестно по какой причине. Зашифровал на себе почти всё и куда смог дотянуться по сети к общему доступу других компьютеров. Во вложении так же оригинал одного из зашифрованных файлов. files.7z FRST_14-06-2022 13.09.50.txt Addition_14-06-2022 13.09.50.txt

- 8 ответов

-

- шифровальщик

- cryakl

-

(и ещё 1 )

C тегом:

-

crylock 2.0.0.0 Поймал Шифровальщик Cryakl адресом honestandhope@qq.com

tvvvitos опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

Добрый день! Поймал шифровальщик, по видимому Cryakl. Файлы прилагаю. Есть ли шанс расшифровать файлы? encrypted.rar- 3 ответа

-

- шифровальщик

- cryakl

-

(и ещё 1 )

C тегом:

-

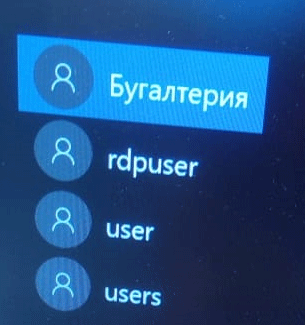

Здравствуйте! - Пришли утром в офис. Включаем компьютер 27.03.20 , он загружается до экрана пин-кода. Ввожу код и выходит окно о невозможности войти в систему. Появились доп. Учётные записи. Используем коммерческие продукты KAV.. но на этом комп был Free. Оч нужна база и документы на диске "Д"...Мяу. Возможно ли востановление данных? 01_дистриб абби .zip 02_фолдер Куасера - SIGNUP.ZIP FRST 27.03.20_.ZIP

-

Шифровальщик email-tapok@tuta.io.ver-CL 1.5.1.0.

itluks опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

Вчера поздно вечером на сервер пролез троян, скорее всего по RDP на вирт.машину 1С. После чего в дело вступил шифровальщик: зашифровал большую часть файлов и распространился по сети на машины, где не стоял антивирус Касперского. Все офисные файлы, базы данных, виртуальные диски поменяли название на: email-tapok@tuta.io.ver-CL 1.5.1.0.id-<далее разные цифровые комбинации>.doubleoffset Подсовывали данные файлы утилите RakhniDecryptor, она не определяет шифровальщик. Помогите расшифровать, "потеряли" много ценной информации. CollectionLog-2019.03.27-23.59.zip- 6 ответов

-

- .doubleoffset

- tapok

-

(и ещё 2 )

C тегом:

-

Зашифровали файлы на сервере через RDP (CL 1.5.1.0)

Евгений Р. опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

Здравствуйте. На сервер Windows Server 2012 r2 как-то вошли через RDP и зашифровали файлы. Вид файлов: email-tapok@tuta.io.ver-CL 1.5.1.0.id-......doubleoffset После этого не запускается ряд системных служб, связанных с удаленными рабочими столами и касперским, но само подключение по RDP работает. Выполнил лечение с помощью KVRT (cureit что-то ничего не нашел) Лог автологгера во вложении. CollectionLog-2019.03.05-10.58.zip -

Просьба помочь с шифровальщиком tapok@tuta.io.ver-CL 1.5.1.0 doubleoffset

IvanVasil опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

Зловред пролез вероятно по РДП, подобрав пасс от доменной учетки. Зашифровал файлы на виртуалке, куда смог пролезть, и на NAS-сервере, в каталогах где был доступ. В закрепе лог АВЗ, и архив с файлами зловреда и примерами зашифрованых файлов (пасс на архив aes-123) Будем рады любой помощи, возможно адекватное материальное вознаграждение за успешную дешифровку. CollectionLog-2019.01.24-10.16.zip tapok.zip- 12 ответов

-

- шифровальщик

- tapok

-

(и ещё 3 )

C тегом:

-

Добрый День Файлы зашифрованы по типу имя_файла[balancebb@mailfence.com].[FC9CDEB9-37C604B8] По описанию похож на Cryakl 1.9.0.0 Вирус удалил все зараженные файлы но получилось восстановить OS не загружается логов предоставить не могу Прошу помочь с расшифровкой бэкапов Описание во вложенииhow_to_decrypt.zip зашифрованный файл.zip файл от бэкапа зашифрованный.zip

-

Здравствуйте! Вот и мы попались. Зловред залез через RDP. Успел наделать страшного. Буду крайне признателен за любую помощь. 1Cv7.MD[flydragon@mailfence.com][sel4ru].rar 1SOPER.CDX[flydragon@mailfence.com][sel4ru].rar how_to_decrypt.rar

- 9 ответов

-

- шифровальщик

- вируc

-

(и ещё 1 )

C тегом:

-

шифровальшик reddragon000@protonmail.ch

booksermc@gmail.com опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

у нас в филиале поймали вирус шифровальщик reddragon000@protonmail.ch. на нашем файл-сервере зашифрована всего одна папка вроде бы . я её удалил так как она есть в бэкапе. Как проверить сервер что бы разрешить продолжить работать в безопасности. связь с филиалом разорвана и пока не требуется CollectionLog-2020.06.10-12.30.zip- 5 ответов

-

- reddragon000@protonmail.ch

- cryakl

-

(и ещё 1 )

C тегом:

-

crylock 1.9.2.1 Зашифровано [graff_de_malfet@protonmail.ch]

GarryGorbunov опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

Addition.txtFRST.txtПрилетел такой же шифровальщик. Отчеты farbar прилагаю. -

Шифровальщик Cryakl 1.9.2.1 Нужна помощь

val1988 опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

Здравствуйте нарыл тело этого шивровальщика, может кто сможет помочь в востановлеении данных. С бекапов часть вытащил а свежие походу в ауте. Шифровальщик Cryakl 1.9.2.1- 4 ответа

-

- cryakl

- cryakl 1.9.2.1

-

(и ещё 1 )

C тегом:

-

Зашифровано много файлов на сервере, файлы имеют расширение [graff_de_malfet@protonmail.ch][123].[698786F3-6D879E33]. Есть шансы расшифровки? Счет на оплату № 912 от 02.04.2020.pdf[graff_de_malfet@protonmail.ch][123].[698786F3-6D879E33]

-

Шифранулся компьютер и очень старые (очень нужные) базы 1с, прикладываю автолог CollectionLog-2020.05.26-17.55.zip

-

ransomware [БЕЗ РАСШИФРОВКИ] Шифровальщик Harma

d280486 опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

Добрый день, попался шифровальщик all your data has been locked us You want to return? Write email Dharm727@gmx.de or Dharm727@protonmail.com зашифровал все файлы даже в ПУ- 10 ответов

-

crylock 2.0.0.0 Похоже Cryakl зашифровал

DmitryT опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

000.ZIP Попал через rdp открытый. -

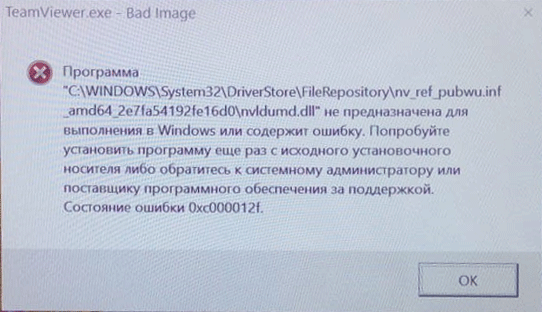

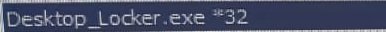

Здравствуйте, значит, что делать в такой ситуации, как я понял, у пользователя учетные данные были скомпрометированы, потом, подключились под ограниченными правами данного пользователя с правами пользователь, загрузили файлы, и произвели блокировку его рабочего стола. Теперь файлы, к которым имел пользователь доступ, они зашифровались, я так понял по информации файлов, это: вирус шифровальщик "CryLock" или "CryLock Ransomware"со следующими эл.адресом flydragon@mailfence.com, который не все файлы смог шифрануть, но часть шифрованную и оставил такую надпись "[flydragon@mailfence.com][sel4ru].[3E2730A7-21C21601]", и некоторые файлы имеют с расширение .cfl Я как авторизированный пользователь корпоративного антивируса, могу получить рекомендации по данному вирусу? так как есть предложенные варианты, другого антивируса решения, но на сколько он действительны они не известны мне на данный момент. Я сейчас произвел копию автономной машины, чтобы её выгрузить в виртуальному машину и при помощи снимков (snapshot) проводить тест на восстановление файлов, с учетом того, что при не корректных действий, я могу вернутся назад в исходному состоянию и проверить снова. Вирус шифровщик вымогатель именую себя файлом и наименованием как "Desktop locker" - которая запущена на экране и просит вести пароль. При вводе тестового пароль, он сразу сообщает, что сколько попыток мне осталось до ? "не известного состояния". Найденных в описаниях в сети, написано что "CryLock" это следующим типом или программистом Cryakl и его решение. Как можно решить вопрос с дешифрации с помощью специалистов ?

-

crylock 2.0.0.0 Словили шифровальщик

thebat опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

Скорее всего через RDP словили шифровальщик. Системные файлы не зашифрованы. EXE тоже не тронуто. Desktop.rar FRST.txt Addition.txt