Поиск

Показаны результаты для тегов 'avz'.

Найдено 38 результатов

-

virusinfo_syscheck.zip

-

Добрый день. Во избежание возможно напрасной траты своего времени на подготовку отчетов, установку различного иного ПО и проверки ,а также времени отвечающего заранее поинтересуюсь как таковой возможностью поддержки и расшифровки логов, полученных еще прежней версией 4.46 AVZ, когда продукт еще не был под ЛК, и которая не была так урезана как 5я и более поздние. Если да, готов выполнять все условия по шагам.

-

Добрый день, просканировал систему через AVZ и увидел много красных сточек, однако в конце AVZ написал что, найдено вирусов 0, подозрений 0. И начались падения интернета, всё начало долго грузится и в играх пинг 200. Подскажите, что делать? Загружена база: сигнатуры - 297570, нейропрофили - 2, микропрограммы лечения - 56, база от 01.03.2016 12:37 Загружены микропрограммы эвристики: 412 Загружены микропрограммы ИПУ: 9 Загружены цифровые подписи системных файлов: 790760 Режим эвристического анализатора: Средний уровень эвристики Режим лечения: включено Версия Windows: 10.0.19045, "Windows 10 Enterprise", дата инсталляции 11.12.2022 14:38:07 ; AVZ работает с правами администратора (+) Восстановление системы: включено 1. Поиск RootKit и программ, перехватывающих функции API 1.1 Поиск перехватчиков API, работающих в UserMode Анализ kernel32.dll, таблица экспорта найдена в секции .rdata Функция kernel32.dll:ReadConsoleInputExA (1133) перехвачена, метод ProcAddressHijack.GetProcAddress ->7580E3B4->75073800 Функция kernel32.dll:ReadConsoleInputExW (1134) перехвачена, метод ProcAddressHijack.GetProcAddress ->7580E3E7->75073830 Анализ ntdll.dll, таблица экспорта найдена в секции .text Функция ntdll.dll:NtCreateFile (296) перехвачена, метод ProcAddressHijack.GetProcAddress ->76F03550->7164F210 Функция ntdll.dll:NtSetInformationFile (600) перехвачена, метод ProcAddressHijack.GetProcAddress ->76F03270->7164F370 Функция ntdll.dll:NtSetValueKey (632) перехвачена, метод ProcAddressHijack.GetProcAddress ->76F03600->7164F3E0 Функция ntdll.dll:ZwCreateFile (1841) перехвачена, метод ProcAddressHijack.GetProcAddress ->76F03550->7164F210 Функция ntdll.dll:ZwSetInformationFile (2143) перехвачена, метод ProcAddressHijack.GetProcAddress ->76F03270->7164F370 Функция ntdll.dll:ZwSetValueKey (2175) перехвачена, метод ProcAddressHijack.GetProcAddress ->76F03600->7164F3E0 Анализ user32.dll, таблица экспорта найдена в секции .text Функция user32.dll:CallNextHookEx (1536) перехвачена, метод ProcAddressHijack.GetProcAddress ->7548BDE0->7164F100 Функция user32.dll:SetWindowsHookExW (2399) перехвачена, метод ProcAddressHijack.GetProcAddress ->75490F70->7164F450 Функция user32.dll:Wow64Transition (1504) перехвачена, метод CodeHijack (метод не определен) Анализ advapi32.dll, таблица экспорта найдена в секции .text Функция advapi32.dll:CveEventWrite (1234) перехвачена, метод ProcAddressHijack.GetProcAddress ->75E78072->75076200 Функция advapi32.dll:I_ScRegisterPreshutdownRestart (1387) перехвачена, метод ProcAddressHijack.GetProcAddress ->75E78F99->75EDE320 Анализ ws2_32.dll, таблица экспорта найдена в секции .text Анализ wininet.dll, таблица экспорта найдена в секции .text Анализ rasapi32.dll, таблица экспорта найдена в секции .text Анализ urlmon.dll, таблица экспорта найдена в секции .text Анализ netapi32.dll, таблица экспорта найдена в секции .text Функция netapi32.dll:NetFreeAadJoinInformation (130) перехвачена, метод ProcAddressHijack.GetProcAddress ->73CFD14A->652EDE90 Функция netapi32.dll:NetGetAadJoinInformation (131) перехвачена, метод ProcAddressHijack.GetProcAddress ->73CFD179->652EE210 1.4 Поиск маскировки процессов и драйверов Проверка не производится, так как не установлен драйвер мониторинга AVZPM 2. Проверка памяти Количество найденных процессов: 11 Количество загруженных модулей: 247 Проверка памяти завершена 3. Сканирование дисков Прямое чтение C:\Users\Вася\AppData\Local\Temp\1807cacf-db3c-462b-8317-19e7b48a6549.tmp Прямое чтение C:\Users\Вася\AppData\Local\Temp\429db0e8-0600-45ab-a18b-8c82e45cdd1a.tmp Прямое чтение C:\Users\Вася\AppData\Local\Temp\6b5dd892-d3b3-4a50-ac70-4bcaee0c85a0.tmp Прямое чтение C:\Users\Вася\AppData\Local\Temp\841b9781-9b96-4205-872a-a33139bb86fc.tmp Прямое чтение C:\Users\Вася\AppData\Local\Temp\95822c3b-9fa1-4fcd-ad01-ae8455af46a2.tmp Прямое чтение C:\Users\Вася\AppData\Local\Temp\c5858088-f9a7-40f8-a4e7-93894ce42607.tmp Прямое чтение C:\Users\Вася\AppData\Local\Temp\f70ce670-2204-4b50-9897-1cdba3afa2ce.tmp 4. Проверка Winsock Layered Service Provider (SPI/LSP) Настройки LSP проверены. Ошибок не обнаружено 5. Поиск перехватчиков событий клавиатуры/мыши/окон (Keylogger, троянские DLL) 6. Поиск открытых портов TCP/UDP, используемых вредоносными программами Проверка отключена пользователем 7. Эвристичеcкая проверка системы Проверка завершена 8. Поиск потенциальных уязвимостей >> Службы: разрешена потенциально опасная служба TermService (Службы удаленных рабочих столов) >> Службы: разрешена потенциально опасная служба SSDPSRV (Обнаружение SSDP) >> Службы: разрешена потенциально опасная служба Schedule (Планировщик задач) > Службы: обратите внимание - набор применяемых на ПК служб зависит от области применения ПК (домашний, ПК в ЛВС компании ...)! >> Безопасность: разрешен автозапуск программ с CDROM >> Безопасность: разрешен административный доступ к локальным дискам (C$, D$ ...) >> Безопасность: к ПК разрешен доступ анонимного пользователя >> Безопасность: Разрешена отправка приглашений удаленному помощнику Проверка завершена 9. Мастер поиска и устранения проблем >> Таймаут завершения служб находится за пределами допустимых значений >> Разрешен автозапуск с HDD >> Разрешен автозапуск с сетевых дисков >> Разрешен автозапуск со сменных носителей Проверка завершена Просканировано файлов: 116562, извлечено из архивов: 26001, найдено вредоносных программ 0, подозрений - 0 Сканирование завершено в 09.10.2024 08:36:47 Сканирование длилось 00:12:19 на вирусы в ccleaner и через windows проверил - ничего не показало ничего подозрительного не скачивал. Все файлы проверял через VirusTotal

-

Закрывается AVZ при проверке, в безопасном режиме тоже

phonevivo опубликовал тема в Помощь в удалении вирусов

Кажется что словил вирус и похоже майнер, не знал что делать почитал про программы и увидел AVZ, скачал на радости, закрывается, перешёл в безопасный режим, тоже закрывается, если кто может помогите пожалуйста! -

Чем отличается RebootWindows(true); от RebootWindows(false);?

Galem333 опубликовал тема в Компьютерная помощь

Приветствую,кто знает чем отличается RebootWindows(true); от RebootWindows(false); нигде нету информации по поводу их отличии,даже в справке Avz (может я слепой) -

Вирус грузит ЦП на 8-10%. Маскируется под процесс "NVIDIA Container". Появляется каждые 2-3 дня. После запуска "AutoLogger", выполнения и перезагрузки, всё проходит, и более "NVIDIA Container" не грузит ЦП. Помогите пожалуйста проанализировать логи, и если можно, было бы здорово получить AVZ скрипт для лечения вируса. CollectionLog-2024.06.16-15.46.zip

-

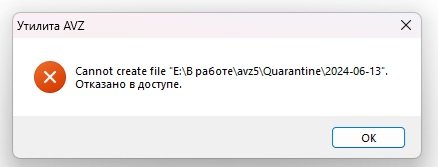

Здравствуйте. По ошибке занёс в карантин безобидный файл и не могу восстановить. Пишет: "Cannot create file: "*". Отказано в доступе." Помогите пожалуйста.

-

Здравствуйте, помогите, похоже руткит! CollectionLog-2024.02.07-23.03.zip

-

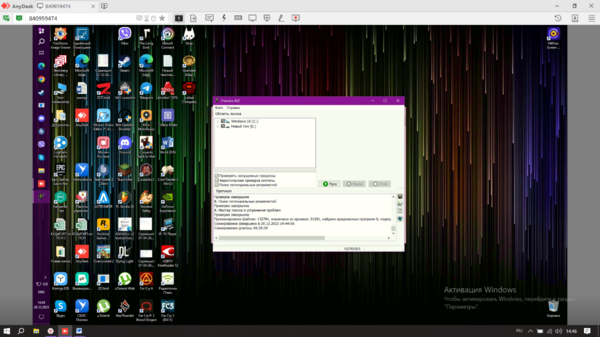

Брат поймал на компьютер вирус-майнер John. Пытаюсь дистанционно помочь ему через прогу AnyDesk. Началось все с попыток установить ему Яндекс браузер. Брат его удалил чтобы переустановить, однако установка всегда прерывалась ошибкой, доходя до ~40%. Все файлы предыдещего Яндекс браузера почистили, но не помогло. Скачивали установщик из разных источников - безрезультатно. Затем обнаружилась скрытая папка пользователя John (см. скриншот ниже). Содержимого нет или не отображается. При запуске диспетчера задач наблюдаем резкий скачок нагрузки до 100%, затем спад до нормальных значений (не уверен, связано ли это с вирусом). Вирус блокирует доступ к сайтам антивирусных программ, пересылал через файлообменник установщик Malwarebytes - после установки его сразу же "снесло". Сейчас выполняем повторное сканирование через утилиту AVZ - первое результатов не принесло. После первого скана попробовал применить скрипт, подсмотренный на этом форуме: begin DeleteService('MBAMChameleon'); DeleteService('MBAMService'); DeleteService('MBAMIService'); DeleteFile('C:\ProgramData\MB3Install\MBAMIService.exe','64'); DeleteFile('C:\Program Files\Malwarebytes\Anti-Malware\MBAMService.exe','64'); DeleteFile('C:\Windows\System32\Drivers\MbamChameleon.sys','64'); ExecuteSysClean; RebootWindows(false); end. После выполнения скрипта при входе в диспетчер задач - скачок нагрузки до 30%, затем понижается. Однако, все еще нет доступа к сайтам антивирусов и сами антивирусы не устанавливаются. Прошу знатоков помочь в этом деле. Логи прикреплю чуть позже, по завершению сканирования. UPD: AVbr не запускается даже после переименования файла. UPD 2: Второе сканирование AVZ опять безрезультатно (скриншот ниже). 0 вредоносных программ и подозрений. Логи также прикреплю ниже. Логи второго сканирования: avz_log.txt

-

Здравствуйте. Логи приложил. Подозрения возникли после того, как аваст на некоторых компах начал ругаться. безопасно прервано подключение к изза заражения SMB:CVE-2017-0144 Логи с сервера, к которому было подключение. на сервере заметил в programData папки 360safe, avast software, eset, everynote, grizzly, puzzle media и тд. Все созданы одной датой - позавчера Замечал еще такую папку - RDP WRAPPER. Через avz удалил Надеюсь ничего сильно страшного. ЗЫ. Скрипт сбора отработал только первую часть до перезагрузки. Перезагружать не стал - сервер все ж CollectionLog-2023.11.01-12.12.zip да, в эти папки из far2 не попасть - доступ запрещен

-

Здравствуйте. Обновил базу приложения AVZ через File → Database Update, после чего при попытке запустить сканирование системы программа неизменно выдаёт ошибку Range check error. Приложение версии 5.50 от 05.03.2021. Выполнил обновление базы также для старой версии программы 4.46 от 27.02.2016, после чего старая версия программы тоже начала выдавать ту же самую ошибку. Как это исправить?

-

Установил программу, после чего сервер 1С упал, нет возможности работать, проверил с помощью AVZ в файле был троян и много ещё чего, после удаления заражённой программы, при сканировании остались ошибки. avz_log.txt

Установил программу, после чего сервер 1С упал, нет возможности работать, проверил с помощью AVZ в файле был троян и много ещё чего, после удаления заражённой программы, при сканировании остались ошибки. avz_log.txt -

AVZ - сейчас поддерживается в Kaspersky club?

krserv опубликовал тема в Помощь по персональным продуктам

Не знал где спросить, выбрал этот раздел. Создал уже тему на форуме технической поддержки, чтобы здесь не дублировать скриншоты и вопросы, даю ссылку. Я пришел на форумы Kaspersky по ссылке с утилиты AVZ.. Но как я вижу на форуме сейчас другие правила в помощь в удалении вируса - лог AVZ уже не используется. Т.е устарели сведения о совместной работе AVZ с сообществом Касперского, на который как видно из скриншота в Утилите AVZ, последнее обновление которой было в 2016 году, но антивирусные базы поддерживаются и регулярно обновляются, т.е сама утилита не заброшена, а поддерживается разработчиком. Вот эта тема -

Здравствуйте, AVZ нашел следующие проблемы Подскажите, пожалуйста, как их возможно устранить? Kaspersky Virus Removal Tool и Dr.Web CureIt! не находят проблем, но тем не менее Kaspersky Security Cloud не устанавливается по неизвестной ошибке. Защитник Windows не удаляет обнаруженные угрозы, в автономном режиме не запускается. TS360 удален, но не устанавливаться тоже, конфликтует! Даю ссылку на предыдущую тему

-

Спустя долгое время я начал замечать что мой компьютер стал шуметь, заходя в игры он шумит невыносимо хотя у него не слабое железо. Мне посоветовали avz, скачал. Шуметь стало меньше, но всё же шумит. Вот вам логи проверьте на наличие угрозы. Заранее спасибо avz_log.rar CollectionLog-2023.01.31-17.28.zip

-

[РЕШЕНО] KVRT блокируется, avz пропадает с флэшки. Прошу помощи!

Alex_kuz опубликовал тема в Помощь в удалении вирусов

Здравствуйте! Комп начал дико тормозить, проц сильно грузится, нещадно крутит кулер. При отключении интернета все нормализуется. Нет возможности установить или запустить какой-нибудь антивирус или утилиту, или открыть страницу с антивирусным сканером. AVZ, скачанный на ноуте при попытке запустить на стационарном - с флэшки просто исчезает, хотя имя файла случайное. Что делать ?- 15 ответов

-

Очистка системы после вируса-майнера, блокирующего KVRT

Field BLank опубликовал тема в Помощь в удалении вирусов

Здраввствуйте. Сегодня столкнулся с вирусом-майнером. Вроде бы удалось разобраться с помощью AV block remover, но хотелось бы удостовериться, что все в порядке. Посмотрите, пожалуйста, логи Autologger. CollectionLog-2022.07.29-19.41.zip -

CUREIT, MRT, KVRT и другие антивирусы не запускаются из-за поражения системы

SODIX опубликовал тема в Помощь в удалении вирусов

AVZ работает, и даже что-то находит, но не вылечивает. При попытке скачать закрываются браузеры. Помогите. -

Приветствую. Наблюдаю в первый раз вот такую вот ошибку при попытке обновить AZV через File - > Database Update (см. прикрепленный скриншот с экрана) https://fastpic.ru/view/114/2021/0426/e75ca20dbf18a0b7902947cad9e0de01.jpg Никто не знает с чем связано и как лечится? Заранее благодарю.

-

Проверяю компьютер AVZ и сразу получаю такой кусок лога: 1. Поиск RootKit и программ, перехватывающих функции API 1.1 Поиск перехватчиков API, работающих в UserMode Анализ kernel32.dll, таблица экспорта найдена в секции .rdata Функция kernel32.dll:ReadConsoleInputExA (1132) перехвачена, метод ProcAddressHijack.GetProcAddress ->774DDAB8->75E8AC20 Перехватчик kernel32.dll:ReadConsoleInputExA (1132) нейтрализован Функция kernel32.dll:ReadConsoleInputExW (1133) перехвачена, метод ProcAddressHijack.GetProcAddress ->774DDAEB->75E8AC50 Перехватчик kernel32.dll:ReadConsoleInputExW (1133) нейтрализован Анализ ntdll.dll, таблица экспорта найдена в секции .text Функция ntdll.dll:NtCreateFile (295) перехвачена, метод ProcAddressHijack.GetProcAddress ->77831B70->74971480 Перехватчик ntdll.dll:NtCreateFile (295) нейтрализован Функция ntdll.dll:NtSetInformationFile (598) перехвачена, метод ProcAddressHijack.GetProcAddress ->77831890->749715E0 Перехватчик ntdll.dll:NtSetInformationFile (598) нейтрализован Функция ntdll.dll:NtSetValueKey (630) перехвачена, метод ProcAddressHijack.GetProcAddress ->77831C20->74971650 Перехватчик ntdll.dll:NtSetValueKey (630) нейтрализован Функция ntdll.dll:ZwCreateFile (1837) перехвачена, метод ProcAddressHijack.GetProcAddress ->77831B70->74971480 Перехватчик ntdll.dll:ZwCreateFile (1837) нейтрализован Функция ntdll.dll:ZwSetInformationFile (2138) перехвачена, метод ProcAddressHijack.GetProcAddress ->77831890->749715E0 Перехватчик ntdll.dll:ZwSetInformationFile (2138) нейтрализован Функция ntdll.dll:ZwSetValueKey (2170) перехвачена, метод ProcAddressHijack.GetProcAddress ->77831C20->74971650 Перехватчик ntdll.dll:ZwSetValueKey (2170) нейтрализован Анализ user32.dll, таблица экспорта найдена в секции .text Функция user32.dll:CallNextHookEx (1536) перехвачена, метод ProcAddressHijack.GetProcAddress ->776494F0->74971370 Перехватчик user32.dll:CallNextHookEx (1536) нейтрализован Функция user32.dll:SetWindowsHookExW (2399) перехвачена, метод ProcAddressHijack.GetProcAddress ->7764E780->749716C0 Перехватчик user32.dll:SetWindowsHookExW (2399) нейтрализован Функция user32.dll:Wow64Transition (1504) перехвачена, метод CodeHijack (метод не определен) >>> Код руткита в функции Wow64Transition - ошибка стандартной нейтрализации (невозможно изменить область памяти, возможно противодействие со стороны руткита) Стоит ли волноваться?

- 7 ответов

-

- avz

- procaddresshijack.getprocadd

-

(и ещё 1 )

C тегом:

-

[РЕШЕНО] Помогите, пожалуйста, разобраться с логами AVZ

оlег опубликовал тема в Помощь в удалении вирусов

Недавно просканировал систему утилитой AVZ. Она выдала ряд предупреждений, которые мне непонятны. Прошу вашей помощи в разборе логов. А именно беспокоят некие "перехваты" в системных файлах и троян (в спойлере фрагменты выделены цветом) Также прилагаю логи Автологгера. CollectionLog-2020.11.23-14.12.zip -

Добрый день! Подскажите, в чем может быть ошибка, как ее устранить ? При проверке AVZ на Windows 10 x64 со всеми чекбоксами - выдает ошибку на первых минутах проверки и закрывает AVZ. Ранее бывало такое же поведение, почитал информацию. Пишут, что на Windows 10 x64 такое вполне нормально при всех установленных чекбоксах, успокоился на тот момент. Несколько месяцев назад переустанавливал Windows, решил проверить гипотезу - и был удивлен, со всеми чекбоксами проверка была проведена успешно. Примерно неделю назад проверял в очередной раз компьютер, были найдены вирусы прилетевшие судя по всему с пакетами npm, удалил их с эвристической чисткой системы. Сегодня запустил AVZ - и столкнулся с тем же поведением, как и до переустановки Windows, AVZ выдает ошибку и закрывается. TDSSKiller ничего не находит. В соответствии с таким поведением - у меня есть две версии: первая, это какие-то очередные обновления безопасности Windows, после которых перестает корректно работать AVZ, вторая - что всеже что-то не так с компьютером, иначе как такое может быть ? Подскажите, как в данном случае почистить систему ? Прилагаю ссылку на скриншот: https://ibb.co/w7zRmZw

-

Установил с рутрекера софтину и комп зажил своей жизнью Прикладываю автологи CollectionLog-2020.11.15-00.55.rar

-

Привет! Ребята, помогите разобраться, please! Я использую Kaspersky Internet Security на одном компьютере, на другом у меня - Kaspersky Security Cloud. Сканеру, который есть в этих пакетах, я доверяю на 99 процентов, по крайней мере лучше не знаю. Но хотелось бы иметь еще один какой-нибудь сканер (который не требует инсталляции), на всякий случай. Можно ли доверять AVZ, если он давно не выпускает новые версии? "Курейтом" не пользуюсь, потому что он сильно загружает комп и засоряет его логами, которые потом невозможно удалить... Я помню, здесь, на форуме, кто-то называл еще сканеры, но вот вспомнить не могу. Заранее спасибо!

-

Здравствуйте, возникла проблема, запустил скан avz, ничего не нашел, но есть красные строчки, ниже напишу их, это нормально? Функция kernel32.dll:ReadConsoleInputExA (1130) перехвачена, метод ProcAddressHijack.GetProcAddress ->754ACF90->753AA3C0 Функция kernel32.dll:ReadConsoleInputExW (1131) перехвачена, метод ProcAddressHijack.GetProcAddress ->754ACFC3->753AA3F0 Функция user32.dll:Wow64Transition (1504) перехвачена, метод CodeHijack (метод не определен) Функция advapi32.dll:CveEventWrite (1234) перехвачена, метод ProcAddressHijack.GetProcAddress ->770A3F84->753ACCE0 Функция advapi32.dll:I_ScRegisterPreshutdownRestart (1387) перехвачена, метод ProcAddressHijack.GetProcAddress ->770A4EAB->7612C650