Активность

- Последний час

-

Трояны Behavior:Win32/Execution.LR!ml, Trojan:Win32/Casur.A!cl, Trojan:Script/Wacatac.B,D,G!ml

sxhwre ответил sxhwre тема в Помощь в удалении вирусов

DESKTOP-GUOULEI_2025-07-07_11-29-15_v5.0.RC3.v x64.7z -

mimic/n3wwv43 ransomware KOZANOSTRA

nogaev21 ответил nogaev21 тема в Помощь в борьбе с шифровальщиками-вымогателями

Извеняюсь что дал не полную инфу машина виртуальная hyper-v. При копировании скрипта в корне диска создается файл но ребута нет так как и в пуске нет и cmd этого не делает. Как быть в такой ситуации? -

Pavel043cyprus присоединился к сообществу

- Сегодня

-

Трояны Behavior:Win32/Execution.LR!ml, Trojan:Win32/Casur.A!cl, Trojan:Script/Wacatac.B,D,G!ml

thyrex ответил sxhwre тема в Помощь в удалении вирусов

Заархивируйте и прикрепите к сообщению. -

mimic/n3wwv43 ransomware Вирус шифровальщик kozanostra

Aleks yakov ответил Aleks yakov тема в Помощь в борьбе с шифровальщиками-вымогателями

прикрепляю файлы логи.zip -

Трояны Behavior:Win32/Execution.LR!ml, Trojan:Win32/Casur.A!cl, Trojan:Script/Wacatac.B,D,G!ml

sxhwre ответил sxhwre тема в Помощь в удалении вирусов

Извините но пишет что файл больше 5МБ, если конечно вам нужно скинуть этот файл .txt , за то оно пропускает WinRar вместе с этим текстовым файлом, подскажите что делать -

По очистке системы: По очистке системы: Выполните скрипт очистки в FRST Запускаем FRST.exe от имени Администратора (если не запущен) Копируем скрипт из браузера в буфер обмена, браузер закрываем. Ждем, когда будет готов к работе, Нажимаем в FRST кнопку "исправить". Скрипт очистит систему, и завершит работу c перезагрузкой системы Start:: IFEO\CompatTelRunner.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\logoff.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\perfmon.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\SearchApp.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\SearchIndexer.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\SearchProtocolHost.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\shutdown.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\taskkill.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\tasklist.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\taskmgr.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\wsqmcons.exe: [Debugger] C:\Windows\System32\Systray.exe GroupPolicy: Ограничение ? <==== ВНИМАНИЕ Policies: C:\ProgramData\NTUSER.pol: Ограничение <==== ВНИМАНИЕ 2025-07-05 11:53 - 2025-07-05 11:53 - 000000986 _____ C:\Decrypt_KOZANOSTRA.txt 2025-07-07 08:15 - 2023-10-06 19:09 - 000000000 __SHD C:\Users\Kassa\AppData\Local\26330E46-1A0C-AC35-CFEA-B8F30E2ACC7F 2025-07-05 11:53 - 2025-07-05 11:53 - 000000000 ____D C:\temp Reboot:: После перезагрузки: Добавьте файл Fixlog.txt из папки, откуда запускали FRST, в ваше сообщение Папку C:\FRST\Quarantine заархивируйте с паролем virus, архив загрузите на облачный диск и дайте ссылку на скачивание в вашем сообщении. End::

-

увидел сегодня на одной из удаленных машин сетевой ярлык зашифрованный KOZANOSTRA. плюс заражены все файлы nas Addition.txt FRST.txt Shortcut.txt письмо.txt.rar файлы.rar Сообщение от модератора thyrex Темы объединены

-

Sandor подписался на Вирус шифровальщик kozanostra

-

Вирус шифровальщик kozanostra

safety ответил Aleks yakov тема в Помощь в борьбе с шифровальщиками-вымогателями

Добавьте, так же логи FRST (FRST.txt, Addition.txt)+ записку о выкупе. -

Aleks yakov подписался на Вирус шифровальщик kozanostra

-

Вирус шифровальщик kozanostra

Aleks yakov опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

Здравствуйте шифровальщик заразил 2 пк в локальной сети (kozanostra) Новая папка.zip -

Aleks yakov присоединился к сообществу

-

выполните указания в теме «Порядок оформления запроса о помощи». Новую тему создавать не нужно, продолжайте в этой.

-

Добрый день! Столкнулся с такой же проблемой подскажите какие действия нужно предпринять? Заранее Спасибо! Сообщение от модератора kmscom Сообщение перенесено из темы KOZANOSTRA шифровальщик

-

nogaev21 присоединился к сообществу

-

almorkin присоединился к сообществу

-

Писки и трещания в компьютере, которые передаются в наушники.

andrew75 ответил Виталий__- тема в Компьютерная помощь

я уже писал по этому поводу - скорее всего проблема в неудачном сочетании конструкции корпуса и ваших комплектующих. И не факт что с этим корпусом проблему можно решить. Поскольку причина непонятна, вам предлагают разные варианты "на попробовать". Просто попробуйте. Других идей ведь все равно нет. В худшем варианте придется менять корпус. -

С Днём Рождения!

-

Благодарю

-

йфцв заблокирован за нарушение пункта 1 правил форума.

-

Трояны Behavior:Win32/Execution.LR!ml, Trojan:Win32/Casur.A!cl, Trojan:Script/Wacatac.B,D,G!ml

safety ответил sxhwre тема в Помощь в удалении вирусов

Сделайте дополнительно образ автозапуска в uVS: Если антивирус будет блокировать запуск, или получение файла образа - временно отключите защиту антивируса. 1. Скачайте архив с актуальной версией утилиты uVS c зеркала программы отсюда (1) или отсюда(2) (здесь дополнительно встроен архиватор 7zip), распакуйте данный архив с программой в отдельный каталог. 2. запустите из каталога с модулями uVS файл Start.exe (для Vista, W7- W11 выберите запуск от имени Администратора) 3. В стартовом окне программы - нажать "запустить под текущим пользователем". (если текущий пользователь с правами локального администратора) 3.1 Если запросили обычный образ автозапуска, переходим сразу к п.4 Если запросили образ автозапуска с отслеживанием процессов и задач: В главном меню выбираем "Дополнительно" - Твики" - нажимаем "твик 39" и перегружаем систему. После перезагрузки переходим к п.2 и выполняем все действия из 2, 3, 4, 5, 6. 4. Далее, меню "Файл" / Сохранить Полный образ автозапуска. 5. Дождитесь, пока процесс создания файла образа завершится. Сохраненный файл образа автозапуска (с именем Ваш_компьютер_дата_время*.txt) автоматически добавится в архив 7z. (если используется uVS из зеркала со встроенным архиватором 7z) -

Трояны Behavior:Win32/Execution.LR!ml, Trojan:Win32/Casur.A!cl, Trojan:Script/Wacatac.B,D,G!ml

sxhwre ответил sxhwre тема в Помощь в удалении вирусов

Сделал все как вы сказали AV_block_remove_2025.07.07-04.25.log CollectionLog-2025.07.07-04.40.zip -

Трояны Behavior:Win32/Execution.LR!ml, Trojan:Win32/Casur.A!cl, Trojan:Script/Wacatac.B,D,G!ml

safety ответил sxhwre тема в Помощь в удалении вирусов

Скачайте AV block remover (или с зеркала). Распакуйте, запустите и следуйте инструкциям. Если не запускается, переименуйте файл AVbr.exe в, например, AV-br.exe (или любое другое имя). Можно также воспользоваться версией со случайным именем. Если и так не сработает, запускайте программу из любой папки кроме папок Рабочий стол (Desktop) и Загрузки (Downloads). В результате работы утилиты появится отчёт AV_block_remove_дата-время.log, прикрепите его к следующему сообщению. После перезагрузки системы соберите новый CollectionLog Автологером. -

Kaspersky Club | Клуб «Лаборатории Касперского» поздравляет всех празднующих сегодня день рождения юзеров. Kokunov (43)vitiok70 (59)Чувачок (35)Мрачный (51)notcar (43)werster (42)Jakut88 (37)iZi (32)Gerlkcool (30)Cheshire Elk (27)

-

Писки и трещания в компьютере, которые передаются в наушники.

Константин И.М. ответил Виталий__- тема в Компьютерная помощь

Вы меньше рассуждайте, а сделайте, посмотрите результат и напишите. А про шатание видеокарты (причём она здесь?) – надеюсь вам знакомо такое понятие как «дребезг контактов». - Вчера

-

sxhwre подписался на ТроПа

-

Писки и трещания в компьютере, которые передаются в наушники.

Виталий__- ответил Виталий__- тема в Компьютерная помощь

Хорошо, будем тогда пробовать любые идеи, честно я не против. Но факс остаётся фактом, что появилась проблема после смены корпуса и башни, звук передается в аудиразъемы, само жужжание идёт из системника во время игры, а также если шатать видеокарту, то жужжание прыгает. Что можно сделать, основываясь на этом? -

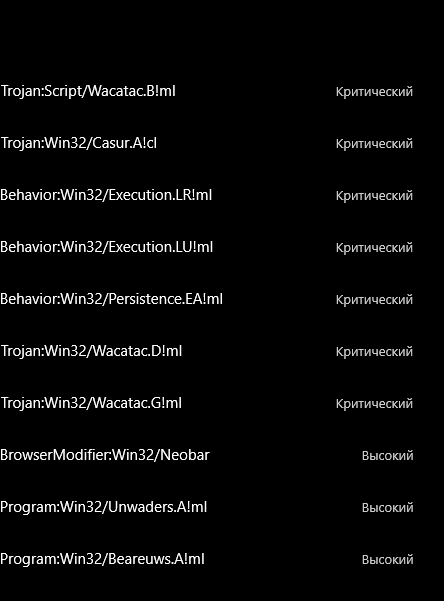

Добрый вечер! Заметил недавно при проверке компьютера , что в разрешенных угрозах присутсвуют такие вирусы как: Trojan:Win32/Wacatac.D,G,B!ml, Trojan:Win32/Casur.A!cl, Behavior:Win32/Execution.LR!ml. В диспетчере наверно не отображается нагрузка системы, по производительности чувствуется что компльютер начал работать хуже, пару раз слетал проводник. Антивируса стороннего у меня не стояло. Прикрепил логи CollectionLog-2025.07.07-00.29.zip

-

sxhwre присоединился к сообществу

-

[РЕШЕНО] Trojan.Win32.Shellcode.btx попался на майнер

thyrex ответил NotDev тема в Помощь в удалении вирусов

Мы были рады Вам помочь! Надеемся, что Вы остались довольны результатом. На нашем форуме также можно получить компьютерную помощь, помощь по продуктам "Лаборатории Касперкого", обсудить технологии и технику, заказать эксклюзивную сувенирную продукцию "Лаборатории Касперского" бесплатно! Форумчане ежегодно путешествуют. В числе приглашенных в Турцию, Армению, Сочи, Камбоджу можете быть и Вы! Будем рады видеть Вас в наших рядах! Всегда ваш, клуб "Лаборатории Касперского". -

[РЕШЕНО] Trojan.Win32.Shellcode.btx попался на майнер

thyrex ответил NotDev тема в Помощь в удалении вирусов

По возможности исправьте: Запрос на повышение прав для администраторов отключен ^Рекомендуется включить уровень по умолчанию: Win+R ввести UserAccountControlSettings и Enter^ Отключен общий профиль Брандмауэра Windows Отключен частный профиль Брандмауэра Windows Bitwarden v.2025.6.0 Внимание! Скачать обновления VMware Workstation v.17.5.1 Внимание! Скачать обновления GitHub Desktop v.3.4.20 Внимание! Скачать обновления Microsoft Edge WebView2 Runtime v.137.0.3296.93 Внимание! Скачать обновления ^При ошибках обновления, удалите старую версию, скачайте и установите новую. Или переустановите браузер Microsoft Edge.^ Microsoft Visual C++ 2015-2022 Redistributable (x64) - 14.44.35208 v.14.44.35208.0 Внимание! Скачать обновления Microsoft Visual C++ 2015-2022 Redistributable (x86) - 14.44.35208 v.14.44.35208.0 Внимание! Скачать обновления Discord v.1.0.9039 Внимание! Скачать обновления qBittorrent v.5.1.0 Внимание! Скачать обновления На этом закончим. -

Для таких же как и я, которые не посмотрели гонку: ГП Великобритании: Норрис - Пиастри - Хюлкенберг Гран При Великобритании: Поул у Ферстаппен