Активность

- Последний час

-

Да, ключ по варианту hasherezade и le0 различаются, но оба рабочие, бинарник сейчас проверю. Файл можно было просто добавить в архив. Я так выше и написал.

-

Скачал новую. Ошибки не было. Архив: FRST.rar

- 4 ответа

-

- kms auto

- ztbhbqffszlu

-

(и ещё 1 )

C тегом:

-

есть подозрение на вирус, но пока не знаю какой именно

Александр Багет опубликовал тема в Помощь в удалении вирусов

Началось все с того, что я решил залезть в "Просмотр событий" а конкретно в PowerShell. Там я обнаружил некоторое количество событий с кодом 4104 и решил проверить в интернете что это событие из себя представляет и стоит ли мне беспокоиться о нем. Какое-то количество информации об этом event id я нашел, и в основном там говорилось о подозрительной активности или вредоносном коде/ПО. Подобное событие генерируется стабильно от 2 до 10 раз за месяц. Помимо PowerShell я также зашел в журнал "Безопасность" там тоже одно событие которое меня напрягло, это event id 4688. Я снова залез в гугл проверить что это может быть, и в нескольких статьях указывалось на подозрительную активность либо на хакера который делает дамп памяти при помощи LSASS. Я до этого ни разу не сталкивался с вирусами и понятия не имею что делать, но несколько дней назад я попробовал зайти на своем ноутбуке в безопасный режим, никакой полезной информации я не получил из этого, но после выхода из режима и проверки журнала "Безопасность" я увидел приличное количество событий 4688. Через некоторое время после выхода из безопасного режима в журнале "Безопасность" появилось 3 события с неудачной попыткой сетевого входа в систему. Windows Defender ничего подозрительного не нашел. Проверка Malwarebytes обнаружила 8 нежелательных файлов, но 7 из них были связанны с торернтом и еще один с впном которым я давно не пользовался, все было помещено в карантин. После проверки я через проводник удалил все файлы связанные с торрентом. Далее я еще какое-то время проверял свой пк на вирусы, пробовал это делать с выключенным интернетом и с включенным, но больше Malwarebytes ничего не находил. Хотя сообщения в PowerShell об event id 4104 продолжали появляться. Информация из просмотра событий пока является единственным аргументом в пользу наличия вирусов, ибо изменений в работе пк вообще не было. Единственное что меня беспокоит, время от времени мой ноутбук отключается от домашнего интернета, происходит это либо когда пк переходит в спящий режим, либо само по себе. Отключения бывают по несколько раз за день, но может и вообще не быть, какого-то паттерна я не смог увидеть. И еще в диспетчере задач в автозагрузке есть 4 приложения которые никак не открываются и у них нет иконок, но я думаю это какие-то остатки файлов от удаления нерабочих впн, вряд ли это какое-то вредоносное по. У меня есть скриншоты из журналов "Безопасность" и "PowerShell" если нужно то могу прислать некоторые из них. Подскажите как мне найти вирус или убедиться что его нет? И еще, в порядке оформления запроса о помощи первым пунктом сказано, что нужно установить Kaspersky Virus Removal Tool или Dr.Web CureIt и провести проверку, но у меня уже стоит Malwarebytes. Мне нужно еще один антивирус скачивать или надо удалить Malwarebytes и установить нужный? Или ничего не делать пока? Буду безумно рад помощи! CollectionLog-2026.01.31-19.07.zip Malwarebytes Отчет о проверке 2026-01-24 050309.txt -

lockbit v3 black Шифровальщик lockbit v3 black

Юрий_86 ответил Юрий_86 тема в Помощь в борьбе с шифровальщиками-вымогателями

Это шифровальщик lockbit v3 black? Правильно ? -

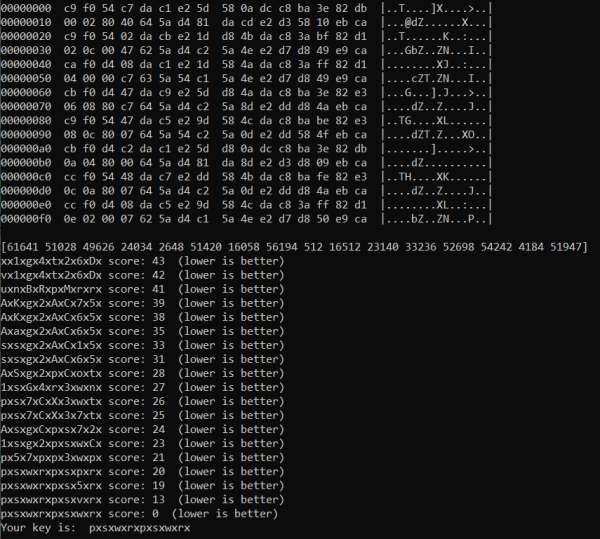

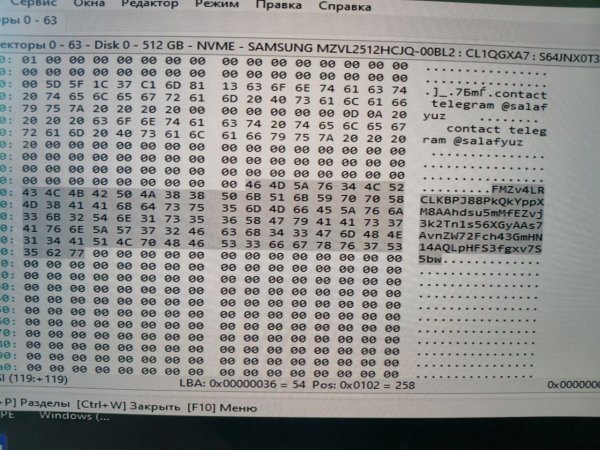

UPDATE: Удалось подобрать key, используя программу от leo-stone (leo-stone/hack-petya: search key to restore petya encrypted mft), используя содержимое секторов 54 и 55. Правильный key: pxsxwxrxpxsxwxrx Абсолютно другой по сравнению с вариантом, который выдает antipetya_ultimate. Насколько я понимаю, программа от leo-stone подбирает key, используя оптимизацию генетическим алгоритмом. Большое спасибо за помощь - подтолкнули к движению в нужном направлении!!! 👍 Вот скрин работы дешифровщика: Касательно источника - увы, как выяснилось, малой скачал файл не с dropbox, как он утверждал изначально, а из чата в Телеграме (имя ушлепка на скрине в начале темы). Сам файл и исходный zip-архив я уже удалил, сейчас Kaspersky делает полную проверку. P.S.: не могу прикрепить bin-файл (недопустимый формат), переименовал в .txt dev0_lba0_64.txt

-

lockbit v3 black Шифровальщик lockbit v3 black

safety ответил Юрий_86 тема в Помощь в борьбе с шифровальщиками-вымогателями

С расшифровкой файлов по данному типу не сможем помочь. Общие рекомендации: Теперь, когда ваши файлы были зашифрованы, примите серьезные меры безопасности: 1. создание бэкапов данных на отдельном устройстве, которое не должно быть постоянно доступным; 2. установка актуальных обновлений для операционной системы; 3. установка надежной актуальной антивирусной защиты с регулярным обновлением антивирусных баз; 4. установка надежных паролей для аккаунтов из группы RDP; 5. настройка нестандартного порта (вместо стандартного 3389) для сервиса RDP; 6. настройки безопасности, которые защищают пароль к аккаунту от удаленного брутфорсинга 7. если есть такая возможность, настройте двухфакторную аутентификацию для доступа к рабочему столу 8. доступ к рабочему столу из внешней сети (если необходим для работы), либо через VPN подключение, либо только с доверенных IP (белый лист); - Сегодня

-

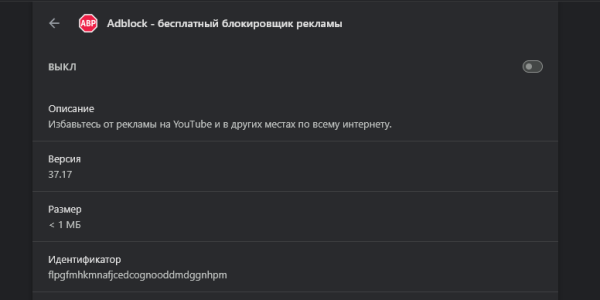

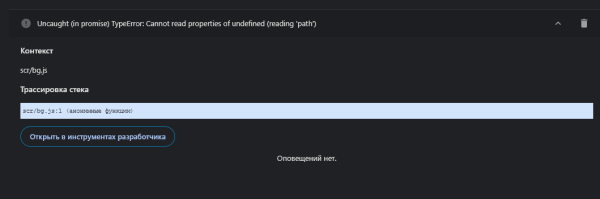

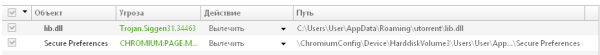

Недавно мной были замечены странные видео в истории просмотра, которые я, естественно, не смотрел, решил проверить в чем проблема, выяснилось что у меня появилось неизвестного происхождения расширение которое маскируется под adblock, где при переходе на сайт разработчика выходит фейковый сайт (см. прикрепленные фото) Решил удалить напрямую из папки расширений браузера, но это тоже не помогло, они просто подгрузились обратно, далее провел проверку программой Dr.Web CureIt! который нашел следующие проблемы: Также прикрепляю логи: CollectionLog-2026.01.31-13.40.zip Addition.txtFRST.txtAdwCleaner[C00].txt

-

Юрий_86 подписался на Шифровальщик lockbit v3 black

-

lockbit v3 black Шифровальщик lockbit v3 black

Юрий_86 опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

Поймал шифровальщик. Во вложении архив с зашифрованным и исходным файлом, плюс письмо о выкупе. Антивирусом Cureit проверяли, ничего не нашли. Система полностью переустановлена. Никаких логов нет. Подскажите, есть ли способ расшифровать? Архив.zip -

trotnl присоединился к сообществу

-

Александр Багет присоединился к сообществу

-

Уже что то засветилось, но возможно что опять есть ошибки считывания с последнего скрина. Choose one of the supported variants: r - Red Petya g - Green Petya or Mischa d - Goldeneye [*] My petya is: Victim file: id.txt [+] Victim ID: FMZv4LRCLKBPJ88PkQkYppXM8AAhdsu5mMfEZvj3k2Tn1s56XGyAAs7AvnZW72Fch43GmHN14AQLpHFS3fgxv7S5bw --- [+] Your key : -Ж'@AJфжvЕУFV) т.е. нужен сам бинарный файл. Чтобы можно было извлечь идентификатор без ошибок. (если только в нем самом нет ошибок) Можете загрузить просто бинарный файл с первыми 64 сектора диска (0-63)? В архиве, без пароля. Малой кровью не получится, кровь (от потерянных данных) просто хлынет через монитор, когда начнете форматировать диск. Такая вот грустная шутка. И хорошо бы вам восстановить ссылку, откуда вы скачали данный "сюрприз".

-

Юрий_86 присоединился к сообществу

-

Загрузил WinPE, скопировал первые 64 сектора системного диска. Ключ соответствует тому, что был вбит руками с экрана, так что antipetya_ultimate выдает точно такой же key. 😞 Видимо, все-таки какой-то модифицированный вариант. Скажите, пожалуйста, есть ли какие-то варианты отделаться малой кровью или только format c остается? petya_id.txt

-

С Днём Рождения!

-

Kaspersry обнаружил что 7zip копирует свои установочные файлы в программы работы с диском

andrew75 ответил Alex_123 тема в Компьютерная помощь

Просто ТС похоже не понимает разницы между этой библиотекой, которая нужна для работы с архивами и "установочными файлами", как он их называет. -

Есть некоторая вероятность, что это фейковый, или модифицированный вариант, с целью ввести в заблуждение, или обойти алгоритм расшифровки, связанный получением мастер-ключа от разработчика оригинального Petya.

-

Bobi Lypo scored 70% in a quiz: Викторина «МойОфис для дома»

-

668 - просто. 6+6+8 = 20 not "005" 6*6+8^ "002" = 100 6*6+8* "008" = 100 not "002,005,008". Смотрим not "002,005" -> 707 => 7+(0!*7) 717 => 7+1^7 767 => 7-6+7 778 => 7-7+8 787 => 7+8-7 856 => 8*(-5+6) 877 => 8+7-7 Из всех можно получить восьмёрку. Все на этом, список not "002,005,008" пустой.

-

Я бы для начала все же попробовал аккуратно вбить ключ верно, наверняка где-то допущена ошибка ввода (регистр букв в первую очередь), как в последних обращениях с Петей.

-

Готово: 667xxx.xods 1 6 8 667156 -V(6*6)-7-1+5!-6 = 100 667600 -6-6-7+(6-0!)!-0! = 100 667657 6-6-7-6+5!-7 = 100 667836 (-V(6*6)+7*8)/3*6 = 100 667167 -V(6*6)-7+(-1+6)!-7 = 100 667601 -6-6-7+(6-0!)!-1 = 100 667658 -6-6*(7-6)+5!-8 = 100 667856 -6-6+7*8+56 = 100 667187 V(6*6)+7*1+87 = 100 667602 (6+6-7+6-0!)^2 = 100 667663 -6/6-7+6*6*3 = 100 667865 6+6+7+86-5 = 100 2 667610 -6-6-7+(6-1)!-0! = 100 667665 (6/6+7+6+6)*5 = 100 667866 6/6+7+86+6 = 100 667256 6-6-7*2+5!-6 = 100 667611 -6-6-7+(6-1)!-1 = 100 667666 6*6+76-6-6 = 100 667867 6-6+7+86+7 = 100 667267 6!/6-V(7^2)-6-7 = 100 667612 (6+6-7+6-1)^2 = 100 667667 6!/6-7-V(6*6)-7 = 100 667876 6+6+7+87-6 = 100 667276 (-6/6+7-2)!+76 = 100 667620 6!/6-7-6*2-0! = 100 667668 66+7*V(6*6)-8 = 100 667877 -6/6+7+87+7 = 100 667277 -V(6*6)+(7-2)!-7-7 = 100 667621 6!/6-7-6*2-1 = 100 667669 -6/6-7+6*6*V(9) = 100 667878 6+6-7+87+8 = 100 667278 6!/6-7+2-7-8 = 100 667627 6!/6-7-V(6^2)-7 = 100 667675 (6-6+7+6+7)*5 = 100 667885 6-6+7+8+85 = 100 667287 -6-6+(7-2)!-8!/7! = 100 667633 -6/6-7+6*3*3! = 100 667683 (6+6-7)*(6+8+3!) = 100 667896 6+6-7+89+6 = 100 3 667636 -6/6-7+6*3*6 = 100 667685 (6+6*(7-6)+8)*5 = 100 9 667358 66+7*3+5+8 = 100 667638 6-6+V(V((7+6-3)^8)) = 100 667686 6/6+7+6+86 = 100 667927 (6/6)^7+92+7 = 100 667385 -V(6*6)+7*3+85 = 100 667639 66+7+6*3!-9 = 100 667689 6+6-7+6+89 = 100 667947 -(6/6)^7+94+7 = 100 5 667645 (V(6*6)-7+6)*4*5 = 100 667693 V(6*6)+7-6+93 = 100 667958 6*6+(7+V(9)!-5)*8 = 100 667585 6+6+75+8+5 = 100 667647 6!/6-7-V(6^V(4))-7 = 100 667696 -6/6-7+6*V(9)*6 = 100 667972 (6/6)^7+97+2 = 100 7 667655 (6+6+7+6-5)*5 = 100 667698 6/6+7-6+98 = 100 667974 -(6/6)^7+97+4 = 100 667755 (6/6+7+7+5)*5 = 100 667656 -6/6-7-6+5!-6 = 100 667699 6-6+7-6+99 = 100 667985 (6+6+7+9-8)*5 = 100 667756 6-6-7-7+5!-6 = 100 667767 6!/6-V(7*7)-6-7 = 100 667787 6+6+7/7+87 = 100

-

Поковырял решения в полёте, оптимизнул немного (см. зелёное выше), всего = 66 вариантов. 667156 667600 667657 667836 667167 667601 667658 667856 667187 667602 667663 667865 667610 667665 667866 667256 667611 667666 667867 667267 667612 667667 667876 667276 667620 667668 667877 667277 667621 667669 667878 667278 667627 667675 667885 667287 667633 667683 667896 667636 667685 667358 667638 667686 667927 667385 667639 667689 667947 667645 667693 667958 667585 667647 667696 667972 667655 667698 667974 667755 667656 667699 667985 667756 667767 667787

-

Удаление майнера WinAIHService, WinServiceNetworking

thyrex ответил wewka тема в Помощь в удалении вирусов

По возможности исправьте: AMD Software v.24.9.1 Внимание! Скачать обновления NVIDIA App 11.0.5.420 v.11.0.5.420 Внимание! Скачать обновления Microsoft Visual C++ 2015-2022 Redistributable (x86) - 14.44.35211 v.14.44.35211.0 Внимание! Скачать обновления Microsoft Visual C++ 2015-2022 Redistributable (x64) - 14.44.35211 v.14.44.35211.0 Внимание! Скачать обновления 7-Zip 24.09 (x64) v.24.09 Внимание! Скачать обновления ^Удалите старую версию, скачайте и установите новую.^ Discord v.1.0.9220 Внимание! Скачать обновления Zoom Workplace v.6.6.6 (19875) Внимание! Скачать обновления qBittorrent v.5.0.4 Внимание! Скачать обновления VLC media player v.3.0.21 Внимание! Скачать обновления OBS Studio v.32.0.2 Внимание! Скачать обновления На этом закончим.- 11 ответов

-

Tool.BtcMine.2828 (просто удалить не выходит)

thyrex ответил DexterVron тема в Помощь в удалении вирусов

Проблема решена? Загрузите SecurityCheck by glax24 & Severnyj и сохраните архив на Рабочем столе. Разархивируйте, запустите двойным щелчком мыши (если Вы используете Windows XP) или из меню по щелчку правой кнопки мыши Запустить от имени администратора (если Вы используете Windows Vista/7/8/10/11);Если увидите предупреждение от вашего фаервола относительно программы SecurityCheck, не блокируйте ее работу;Дождитесь окончания сканирования, откроется лог в Блокноте с именем SecurityCheck.txt;Если Вы закрыли Блокнот, то найти этот файл можно в корне системного диска в папке с именем SecurityCheck, например C:\SecurityCheck\SecurityCheck.txt;Прикрепите этот файл в своем следующем сообщении. -

Словил Google\Chrome\updater.exe и ztbhbqffszlu

thyrex ответил Jeja тема в Помощь в удалении вирусов

Откуда скачивали утилиту? Версия старая.- 4 ответа

-

- kms auto

- ztbhbqffszlu

-

(и ещё 1 )

C тегом:

-

Kaspersry обнаружил что 7zip копирует свои установочные файлы в программы работы с диском

sputnikk ответил Alex_123 тема в Компьютерная помощь

7z.dll содержатся в самих установщиках программ -

Tool.BtcMine.2828 (просто удалить не выходит)

DexterVron ответил DexterVron тема в Помощь в удалении вирусов

Fixlog.txt -

для получения ключа по известному уникальному идентификатору, который содержится на экране ввода ключа, и может быть извлечен из из первых 64 секторов системного диска. используем загрузочный Winpe + инструментарий DMDE Загрузиться с Winpe, скопировать с 0 по 63 секторы проблемного жесткого диска, сохранить в файл *.bin с последующим извлечением (можно использовать hex-редакторы: Winhex или xwforensics) необходимого идентификатора. Если идентификатор не получится извлечь, например, его там нет, тогда нужен будет сэмпл, который вы скачали.

-

Kaspersky Club | Клуб «Лаборатории Касперского» поздравляет всех празднующих сегодня день рождения юзеров. РоманРом (53)LENARRR (36)Михаил Андреевич (43)sergey888 (48)

- Вчера

-

Удаление майнера WinAIHService, WinServiceNetworking

wewka ответил wewka тема в Помощь в удалении вирусов

Проверку выполнил, прикрепляю файл SecurityCheck.txt- 11 ответов