Активность

- Последний час

-

Здравствуйте, в последнее время начал замечать странную работу компьютера в разных играх (незначительные просадки fps, странные баги, частые фризы). Проверил компьютер через DrWeb - было обнаружено "10 угроз" одной из которых являлся тот самый файл tool.btcmine.2714. Я решил в том же самом DrWeb обезвредить все вредоносные файлы, которые нашла программа (я уже понял, что скорее всего это никак не помогло).После того, как антивирус закончил свою работу, я решил проверить, не исчезла ли проблема. Не исчезла - в играх всё те же баги, внезапные просадки и зависания, хотя в диспетчере задач явных признаков переработки процессора и видеокарты не было. Наткнулся на информацию, что "tool.btcmine.2714" в принципе CureIt не может удалить (хотя при последующих проверках через CureIt никаких вредоносных файлов обнаружено не было). Вдобавок ко всему этому, не могу проверить компьютер через другие антивирусы (тот же самый RogueKiller), установка просто блокируется. Помогите пожалуйста разобраться в проблеме. CollectionLog-2025.09.14-23.49.zip

-

Kostya0220 присоединился к сообществу

- Сегодня

-

Здравствуйте. Качал CCleaner с официального сайта. Касперский обнаружил PDM:Trojan.Win32.Generic, и я применил лечение с перезагрузкой. После перезагрузки установщик был удалён и комп работал как обычно, но мне всё равно немного тревожно.

-

Здравствуйте. Качал CCleaner с официального сайта. Касперский обнаружил PDM:Trojan.Win32.Generic, и я применил лечение с перезагрузкой. После перезагрузки установщик был удалён и комп работал как обычно, но мне всё равно немного тревожно. UPD: Случайно создал тему два раза. Извините CollectionLog-2025.09.15-02.46.zip

-

raven34 присоединился к сообществу

-

После замены жесткого диска лазил по параметрам и заметил что в Центре обновления Windows пусто. Решил зайти в службы и заметил что у Центра обновления Windows и других служб появилась приставка _bkp. Скачал Kaspersky Virus Removal Tool и проверил ноутбук. В итоге он нашел 3 вредные программки среди которых был MEM:Trojan.Win32.SEPEH.gen, но вроде антивирус удалил его и после перезагрузки проведя повторную проверку этот троян не был обнаружен. CollectionLog-2025.09.14-21.03.zip

После замены жесткого диска лазил по параметрам и заметил что в Центре обновления Windows пусто. Решил зайти в службы и заметил что у Центра обновления Windows и других служб появилась приставка _bkp. Скачал Kaspersky Virus Removal Tool и проверил ноутбук. В итоге он нашел 3 вредные программки среди которых был MEM:Trojan.Win32.SEPEH.gen, но вроде антивирус удалил его и после перезагрузки проведя повторную проверку этот троян не был обнаружен. CollectionLog-2025.09.14-21.03.zip-

- центр обновления windows

- центр обновлений

- (и ещё 8 )

-

mimic/n3wwv43 ransomware Данные зашифрованы UVE. Просят деньги за расшифровку. Что делать?

Strelezzz ответил Strelezzz тема в Помощь в борьбе с шифровальщиками-вымогателями

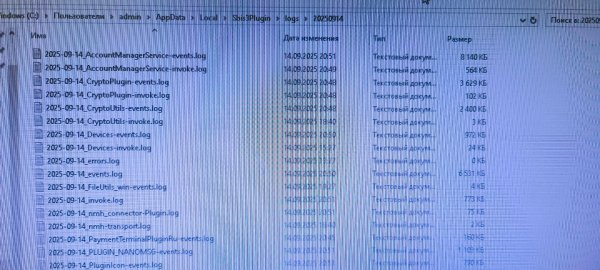

Вчера и сегодня удалились файлы из корзины ПК #2. Нашел журнал в одной из папок, на него ссылаются некоторые из удалённых из корзины файлы. Похоже, вирус все еще тут и живет своей жизнью, т.к журнал обновляется -

Maks1mDiamond scored 100% in a quiz: Викторина по Kaspersky Neuromorphic Platform

-

pelmyn присоединился к сообществу

-

Файлы загрузили FRST.txt Addition.txt

-

vladizs присоединился к сообществу

-

booblick изменил фотографию своего профиля

booblick изменил фотографию своего профиля -

Germiona scored 100% in a quiz: Викторина по Kaspersky Neuromorphic Platform

-

booblick присоединился к сообществу

booblick присоединился к сообществу -

Alxet scored 90% in a quiz: Викторина по Kaspersky Neuromorphic Platform

-

volksae присоединился к сообществу

-

Dog_coin scored 100% in a quiz: Викторина по Kaspersky Neuromorphic Platform

-

apologies присоединился к сообществу

-

mimic/n3wwv43 ransomware Данные зашифрованы UVE. Просят деньги за расшифровку. Что делать?

safety ответил Strelezzz тема в Помощь в борьбе с шифровальщиками-вымогателями

ПК 1 очищен скриптом. Эту папку C:\Users\Admin\AppData\Local\28B04320-3169-792D-9126-537F02F1B84D после разблокировки можете вручную удалить. ПК 2 так же очищен. По расшифровке файлов я ответил вам выше. -

Данные зашифрованы UVE. Просят деньги за расшифровку. Что делать?

Strelezzz ответил Strelezzz тема в Помощь в борьбе с шифровальщиками-вымогателями

Я так понимаю, на ПК №2 угроза купирована. Как быть с ПК №1? мои действия? -

Данные зашифрованы UVE. Просят деньги за расшифровку. Что делать?

safety ответил Strelezzz тема в Помощь в борьбе с шифровальщиками-вымогателями

Да, эта папка с шифровальщиком. Странно что ее не было в обычном списке, по логам FRST отобразилась лишь в списке заблокированных каталогов. Возможно что файлы шифровальщика были самоудалены после завершения шифрования. Так что у вас точно было как минимум два запуска: на первом и втором ПК. -

Данные зашифрованы UVE. Просят деньги за расшифровку. Что делать?

Strelezzz ответил Strelezzz тема в Помощь в борьбе с шифровальщиками-вымогателями

Everything.db весом 70Мб -

Данные зашифрованы UVE. Просят деньги за расшифровку. Что делать?

safety ответил Strelezzz тема в Помощь в борьбе с шифровальщиками-вымогателями

А еще есть кроме session.tmp? -

Данные зашифрованы UVE. Просят деньги за расшифровку. Что делать?

Strelezzz ответил Strelezzz тема в Помощь в борьбе с шифровальщиками-вымогателями

Последний скрипт помог. В папке два файла. Среди них и session.tmp. Время создания совпадает с предполагаемым временем распространения вируса. Fixlog.txt -

Данные зашифрованы UVE. Просят деньги за расшифровку. Что делать?

safety ответил Strelezzz тема в Помощь в борьбе с шифровальщиками-вымогателями

С одинарной кавычкой еще проверьте: Start:: Unlock: C:\Users\Admin\AppData\Local\28B04320-3169-792D-9126-537F02F1B84D Reboot:: End:: -

да, так же, есть две одинаковых, на этой появился непонятный файл и "снимите защиту от записи"

да, так же, есть две одинаковых, на этой появился непонятный файл и "снимите защиту от записи"- 15 ответов

-

- 360 total security

- точки восстановления

- (и ещё 1 )

-

Данные зашифрованы UVE. Просят деньги за расшифровку. Что делать?

Strelezzz ответил Strelezzz тема в Помощь в борьбе с шифровальщиками-вымогателями

Мне казалось, я запустил исправленный. Запустил теперь и другой. Доступ так и не появился... Fixlog.txt -

Виновник скорее всего одно из расширения браузера Edge или Chrome. Перепроверьте, все ли нужны, ненужные (или неизвестные) удалите. Если проблема сохранится, соберите новые логи FRST.txt и Addition.txt.

-

На других компьютере/системе флешка также себя ведёт? Если да, то похоже на физическую неисправность носителя.

На других компьютере/системе флешка также себя ведёт? Если да, то похоже на физическую неисправность носителя.- 15 ответов

-

- 360 total security

- точки восстановления

- (и ещё 1 )

-

Данные зашифрованы UVE. Просят деньги за расшифровку. Что делать?

safety ответил Strelezzz тема в Помощь в борьбе с шифровальщиками-вымогателями

Скрипт был исправлен, смотрите выше. Судя по фикслогу вы запустили прежний скрипт, до внесенного исправления. Возможно, по этой причине папка не разблокирована. -

Mark D. Pearlstone scored 100% in a quiz: Викторина по Kaspersky Neuromorphic Platform

-

Бонусная программа «Накапливай баллы — меняй на лицензии и сувениры!»: правила и обсуждение

sputnikk ответил Ig0r тема в Магазин клуба

Он не нужен как платный продукт. Подобное встроено в нескольких приложениях Яндекса.- 11 358 ответов

-

- 1

-

-

- бонусная программа

- лицензии

-

(и ещё 2 )

C тегом:

-

Данные зашифрованы UVE. Просят деньги за расшифровку. Что делать?

Strelezzz ответил Strelezzz тема в Помощь в борьбе с шифровальщиками-вымогателями

Всё еще нет доступа к папке Fixlog.txt -

С Днём Рождения!

-

label.exe - процесс который грузит видеокарту на 100%

thyrex ответил Eugene2131 тема в Помощь в удалении вирусов

Здравствуйте. Запустите AVZ из папки Autologger от имени Администратора по правой кнопке мыши. Выполните скрипт в AVZ (Файл – Выполнить скрипт – вставить текст скрипта из окна Код) begin if not IsWOW64 then begin SearchRootkit(true, true); SetAVZGuardStatus(True); end; QuarantineFile('C:\WINDOWS\SysWOW64\adsiedit.dll',''); QuarantineFile('C:\Users\kiryu\AppData\Roaming\utorrent\pro\nodeupdate.vbs',''); QuarantineFile('C:\Users\kiryu\AppData\Local\Programs\775971df0ec8\fa0514f3c0.msi',''); DeleteFile('C:\Users\kiryu\AppData\Local\Programs\775971df0ec8\fa0514f3c0.msi','64'); DeleteSchedulerTask('gratitutab-S-1-5-21-749949241-2705090854-898397445-1001'); DeleteFile('C:\Users\kiryu\AppData\Roaming\utorrent\pro\nodeupdate.vbs','64'); DeleteSchedulerTask('NodeUpdate'); DeleteSchedulerTask('Reg Organizer Update'); DeleteSchedulerTask('veil-regret'); DeleteFile('C:\WINDOWS\SysWOW64\adsiedit.dll','64'); RegKeyParamDel('HKEY_LOCAL_MACHINE','SYSTEM\CurrentControlSet\Services\ADSISvc_9b3475\Parameters','ServiceDll','x64'); BC_ImportAll; ExecuteSysClean; BC_Activate; RebootWindows(false); end. Обратите внимание: будет выполнена перезагрузка компьютера. Выполните скрипт в AVZ begin DeleteFile(GetAVZDirectory+'quarantine.7z'); ExecuteFile(GetAVZDirectory+'7za.exe', 'a -mx9 -pmalware quarantine ./Quarantine/', 1, 0, true); end.Отправьте quarantine.7z из папки с распакованной утилитой AVZ с помощью формы отправки карантина или на этот почтовый ящик: quarantine <at> safezone.cc (замените <at> на @) с указанием ссылки на тему в теме (заголовке) сообщения и с указанием пароля: malware в теле письма. Пожалуйста, ЕЩЕ РАЗ запустите Autologger; прикрепите к следующему сообщению НОВЫЕ логи. -

Загрузите SecurityCheck by glax24 & Severnyj и сохраните архив на Рабочем столе. Разархивируйте, запустите двойным щелчком мыши (если Вы используете Windows XP) или из меню по щелчку правой кнопки мыши Запустить от имени администратора (если Вы используете Windows Vista/7/8/10/11);Если увидите предупреждение от вашего фаервола относительно программы SecurityCheck, не блокируйте ее работу;Дождитесь окончания сканирования, откроется лог в Блокноте с именем SecurityCheck.txt;Если Вы закрыли Блокнот, то найти этот файл можно в корне системного диска в папке с именем SecurityCheck, например C:\SecurityCheck\SecurityCheck.txt;Прикрепите этот файл в своем следующем сообщении.

Загрузите SecurityCheck by glax24 & Severnyj и сохраните архив на Рабочем столе. Разархивируйте, запустите двойным щелчком мыши (если Вы используете Windows XP) или из меню по щелчку правой кнопки мыши Запустить от имени администратора (если Вы используете Windows Vista/7/8/10/11);Если увидите предупреждение от вашего фаервола относительно программы SecurityCheck, не блокируйте ее работу;Дождитесь окончания сканирования, откроется лог в Блокноте с именем SecurityCheck.txt;Если Вы закрыли Блокнот, то найти этот файл можно в корне системного диска в папке с именем SecurityCheck, например C:\SecurityCheck\SecurityCheck.txt;Прикрепите этот файл в своем следующем сообщении. -

Проблема решена?

-

Kaspersky Club | Клуб «Лаборатории Касперского» поздравляет всех празднующих сегодня день рождения юзеров. Drogba (33)LFY --Руслан Х (48)Михаил14 (43)