Поиск

Показаны результаты для тегов 'openpgp@foxmail.com'.

Найдено 13 результатов

-

crysis Шифровальщик id-744C1619.[openpgp@foxmail.com].pgp

BkmzCv опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

Видел похожую тему, но если правильно понял, то нужно создать свою отдельную, так как настройки индивидуальные. На компе появился зловред и большую часть файлов переименовал. История событий. Примерно полтора часа назад в "моем компьюторе" стали видимыми системные диска А и В, при этом диски C, D и внешний жеский J оказались в общем доступе. Пользователь сразу отключил комп от сети, потом убрал общий доступ к дискам. После этого сказал мне, что большая часть файлов недоступна. Ни в одной папке не оказалось файлика с требованиями, по этому его не могу добавить. Но за то в файле hostes появилась уйма сайтов, его на всякий случай тоже прилагаю. Сам файл вируса не смогли пока обнаружить. Addition.txt FRST.txt host.txt Palto_03.jpg.id-744C1619.[openpgp@foxmail.com].zip- 11 ответов

-

- openpgp@foxmail.com

- шифровальщик

-

(и ещё 1 )

C тегом:

-

crysis [openpgp@foxmail.com].pgp

an4ou5 опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

Добрый день! Появился на нашем файловом сервере вот такой вот вредитель. Шифрует файлы с расширением pgp, антивирус его пропускает. Скажите пожалуйста как быть в данной ситуации? Есть какой нибудь дешифратор? Как его убить? Даже бэкапы зашифровал. После шифра файла, к файлу добавляется вот такой текст [openpgp@foxmail.com].pgp. Прикладываю к посту файлы автологера, прошу тему не закрывать, пострадало серверов много, завтра сброшу сюда же еще файлы с других серверов. Спасибо! CollectionLog-2020.06.28-21.17.zip -

crysis Шифратор [openpgp@foxmail.com].pgp

kenet42 опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

Добрый день После работы сотрудника его ПК выключился, потом какое-то время не включался После восстановление работы оказалось, что все файлы зашифрованы Естьобразцы для анализа Подскажите, можете помочь с этим? Спасибо! -

crusis.to Зашифровано [openpgp@foxmail.com]

x86desman опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

Добрый день! Пойман шифровальщик [openpgp@foxmail.com]. Вирус не успел до конца все зашифровать, но существенная часть информации повреждена. Письма с требованием заплатить не получали. Самостоятельно найденная сторонняя организация говорит, что может помочь, но ценник ставит неподъемный. Однако это намекает на возможность дешифровки? Есть ли возможность помочь? Зашифрованные файлы прилагаются. Спасибо! Народная асвета (1-4).xls.id-A69E42B6.[openpgp@foxmail.com].pgp Первоклассный городской праздник.docx.id-A69E42B6.[openpgp@foxmail.com].pgp -

crusis.to Шивровальшик openpgp@foxmail.com код 5AB33114

KDLab опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

Помогите расшифровать файл все банально скачал файл все зашифровывалось. All your files have been encrypted! All your files have been encrypted due to a security problem with your PC. If you want to restore them, write us to the e-mail openpgp@foxmail.com Write this ID in the title of your message 5AB33114 In case of no answer in 24 hours write us to theese e-mails:openpgp@foxmail.com You have to pay for decryption in Bitcoins. The price depends on how fast you write to us. After payment we will send you the decryption tool that will decrypt all your files. Акт сверки Эко-Пром Холдинг.xls.id-5AB33114.[openpgp@foxmail.com].pgp Всеинструменты сч.от 24.08.pdf.id-5AB33114.[openpgp@foxmail.com].pgp Письмо о корр СВ (велич. базы) Ретровский С С , Савушкина О Г, Швецова О.Ф., Гонибесова Г.Х. 106592.odt.id-5AB33114.[openpgp@foxmail.com].pgp Уведомление об отказе в приеме (с июля 2011г., 1).pdf.id-5AB33114.[openpgp@foxmail.com].pgp Уведомление об отказе в приеме 1(с июля 2011г., 1).pdf.id-5AB33114.[openpgp@foxmail.com].pgp -

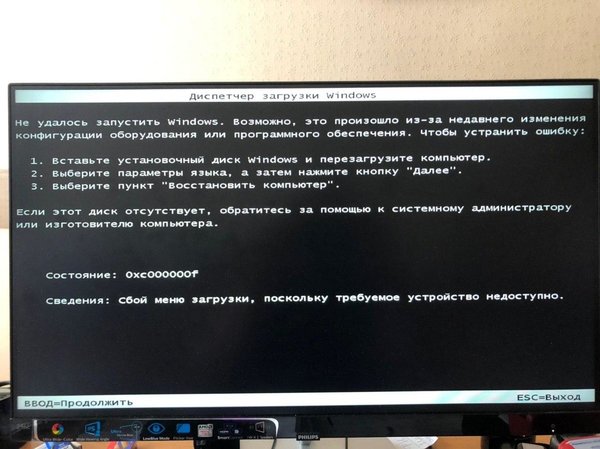

Добрый день! На сервер 1С был пойман шифровальщик, скорее всего через RDP. Нет возможности запустить Farbar Recovery Scan Tool из среды восстановления Windows, AutoLogger либо KVRT. all your data has been locked us You want to return? Write email openpgp@foxmail.com

- 24 ответа

-

- pgp

- openpgp@foxmail.com

-

(и ещё 1 )

C тегом:

-

crysis Поймал шифровальщик openpgp@foxmail.com

joper777 опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

Здравствуйте! Сегодня утром на рабочем сервере словил шифровальщик. Скорее всего по РДП. Зашифровались почти все файлы( Стоит антивирус Small Office security, исполняемый файл добавлен в карантин. Высылаю лог и архив с зашифрованными файлами . Надеюсь что когда-нибудь инфу можно будет расшифровать... FRST.txt Addition.txt Encr.files.zip -

crysis Еще шифровальщик openpgp@foxmail.com

Арсен опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

Здравствуйте Компьютер по всей видимости вломились через rdp. Активирован вирус, зашифровал комп и все до чего успел дотянуться в сети. Не смог найти записку о выкупе. Еще нашел папку intel в Downloads похоже с файлами хакера. Строгое предупреждение от модератора thyrex Вредоносные вложения удалены FRST.txtAddition.txt -

crysis Шифровальщик openpgp@foxmail.com

r3d1 опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

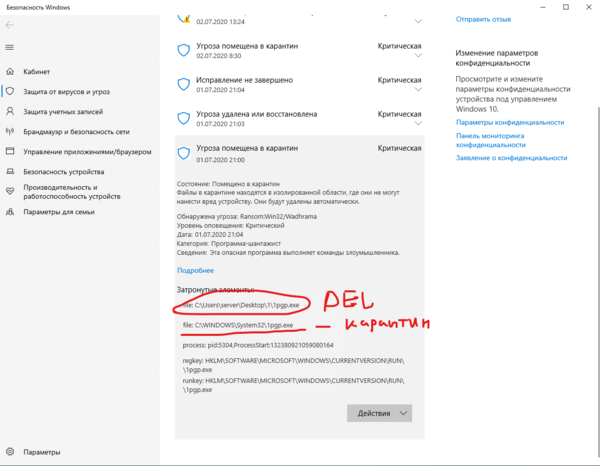

Добрый день, требуется помощь, придя на работу обнаружили что какой-то другой пользователь подключен к ПК(тут же вытащили сетевой кабель), однако файлы находящиеся в общем доступе, частично были так же зашифрованы, вроде только на одном компьютере зашифровались файлы которые были не только в общем доступе, получается заражение было из него есть ли вероятность что вирус остался в сети? вот логи из этого компьютера, но на скриншоте видно какие угрозы были, однако файл 1pgp.exe был удален, который находился в папке одного из пользователей этого компьютера, а другой файл в карантине, при этом на компьютере установлен kaspersky endpoint, но на нем некоторые компоненты защиты оказались отключены. Предполагаем что залетело через RDP, потому что к компьютерам имеется удаленный доступ. Помогите понять остался ли вирус где то в сети, или же он был только с этого ПК? и как избавиться,? и передает ли по съемным носителям? судя по форумам шансов на дешифровку нет avz_log.txt CollectionLog-2020.07.02-17.07.zip report1.log report2.log- 12 ответов

-

- шифровальщик

- pgp

-

(и ещё 1 )

C тегом:

-

crusis.to шифровальщик [openpgp@foxmail.com].pgp

sovvase опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

Доброй ночи! Дайте пожалуйста информацию откуда и как мог заразиться комп. Где-то я прочитал, что вирус мог сработать через RDP протокол как легальный ПО и антивирусы не могут его распознать. Один комп зашифрован полностью и к нему я периодически подключался по удаленному доступу к рабочему столу. Аккаунт, с которого я подключался, был полностью зашифрован как и вся информация на дисках и я не мог зайти в аккаунт. Ценной информации не было - переустановил систему. Но сейчас под угрозой файловый сервер на Windows Server 2012. Нашел зашифрованные файлы, но пока не критично. Как обезопасит сервер? Как распознать вирус, пока не получил кирпич? Спасибо. -

crusis.to [БЕЗ РАСШИФРОВКИ] шифровальщик [openpgp@foxmail.com].pgp

Player12 опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

Здравствуйте! Просьба помочь с восстановлением данных. Вчера зашифровались почти все файлы. Вирус открыл для доступа все локальные диски и внешний диск подключенный к роутеру. До другого компьютера подключенному у домашней сети вирус не добрался. Скорее всего нажали на файл NS.exe который каким-то образом оказался на рабочем столе. Не надо выкладывать на форум вредоносные файлы! CollectionLog-2020.06.12-14.39.zip Screenshot_2020-05-25-10-10-19-949_com.wordoffice.docx.docs.docxreader.freeword.png.id-946A71FD.[openpgp@foxmail.com].pgp -

crusis.to Шифровальщик [openpgp@foxmail.com].pgp и сервер 1С

Hagen опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

Здравствуйте. 06 мая 2020 года сервер 1С был атакован шифровальщиком. Заражены все актуальные базы 1С. На ПК с 1С стоял антивирус Avira Security Free. На ПК двух пользователей - Kasperky Internet Security 20.0.14.1058(k), машины пользователей не заражены. Добавляет в конец файла id-ECEF4C81.[openpgp@foxmail.com].pgp Нужна помощь в расшифровке. CollectionLog-2020.06.10-09.34.zip report1.log report2.log readme.txt.id-ECEF4C81.[openpgp@foxmail.com].pgp -

crysis вымогатели id-84417E33.[openpgp@foxmail.com]

Дима Д опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

Добрый день. в реальном времени закрылась 1С попытка повторного запуска выдала ошибку. тут же выключил сервер но пострадали базы и архивы 1С, теперь все файлы умеют окончание id-84417E33.[openpgp@foxmail.com] FRST Addition.rar CollectionLog-2020.07.22-11.45.zip