Активность

- Последний час

-

Перестал запускаться центр обновления Windows после лечения Kaspersky+ с перезагрузкой

safety ответил Urggod тема в Помощь в удалении вирусов

По очистке системы: Выполните скрипт очистки в uVS Выполните в uVS скрипт из буфера обмена. ЗАпускаем start,exe от имени Администратора (если не запущен) текущий пользователь, Копируем скрипт ниже из браузера в буфер обмена. Закрываем браузер. В главном меню uVS выбираем: "Скрипт - выполнить скрипт из буфера обмена" Скрипт автоматически очистит систему и завершит работу с перезагрузкой системы. ;uVS v5.0v x64 [http://dsrt.dyndns.org:8888] ;Target OS: NTv10.0 v400c OFFSGNSAVE hide %SystemDrive%\PROGRAM FILES\CORSAIR\CORSAIR ICUE 4 SOFTWARE\CORSAIR.SERVICE.DISPLAYADAPTER.EXE ;------------------------autoscript--------------------------- delall %SystemRoot%\TEMP\E_SE57F.TMP delref HTTP://WWW.BING.COM/SEARCH?Q={SEARCHTERMS}&SRC=IE-SEARCHBOX&FORM=IESR02 delref HTTPS://CLIENTS2.GOOGLE.COM/SERVICE/UPDATE2/CRX?RESPONSE=REDIRECT&PRODVERSION=38.0&X=ID%3DEOFCBNMAJMJMPLFLAPAOJJNIHCJKIGCK%26INSTALLSOURCE%3DONDEMAND%26UC delall %SystemDrive%\USERS\SPECTER\APPDATA\ROAMING\MICROSOFT\WINDOWS\START MENU\PROGRAMS\STARTUP\ICUE.LNK delall %SystemDrive%\PROGRAM FILES (X86)\CORSAIR\CORSAIR ICUE SOFTWARE\ICUE.EXE delall %SystemDrive%\PROGRAMDATA\MICROSOFT\WINDOWS\START MENU\PROGRAMS\STARTUP\TRA.LNK delall %SystemDrive%\EAL\TRA.EXE delall %SystemDrive%\USERS\SPECTER\APPDATA\LOCAL\YUZU\YUZU-WINDOWS-MSVC\YUZU.EXE delall %SystemDrive%\USERS\SPECTER\APPDATA\LOCAL\YUZU\MAINTENANCETOOL.EXE zoo H:\GAMES\ARCANUM MULTIVERSE EDITION\UNINSTALL\UNINSTALL.EXE addsgn 9252779A1E6AC1CC0BC45B4EA34FE64C2E8AC1F4FAD148F1604E5998D0178EB312D7936EE220660F6DD3ECED471949ADFE1CEC213D819D282D2127ECC35572B4 13 Win32/Delf 7 chklst delvir apply regt 27 deltmp delref %SystemDrive%\PROGRAM FILES (X86)\YANDEX\YANDEXBROWSER\22.9.1.1095\SERVICE_UPDATE.EXE delref {9F2B0085-9218-42A1-88B0-9F0E65851666}\[CLSID] delref {E984D939-0E00-4DD9-AC3A-7ACA04745521}\[CLSID] delref {FE285C8C-5360-41C1-A700-045501C740DE}\[CLSID] delref {9CDA66BE-3271-4723-8D35-DD834C58AD92}\[CLSID] delref {DEF03232-9688-11E2-BE7F-B4B52FD966FF}\[CLSID] delref %SystemDrive%\PROGRAM FILES (X86)\MSI\ONE DRAGON CENTER\MSI.NOTIFYSERVER.EXE delref %SystemDrive%\MSI\MSI CENTER\SUPPORT\SDRIVER\SETUP.EXE delref %SystemDrive%\PROGRAM FILES (X86)\MOO0\AUDIORECORDER 1.46\VOICERECORDER.EXE delref {02BF25D5-8C17-4B23-BC80-D3488ABDDC6B}\[CLSID] delref {166B1BCA-3F9C-11CF-8075-444553540000}\[CLSID] delref {233C1507-6A77-46A4-9443-F871F945D258}\[CLSID] delref {4063BE15-3B08-470D-A0D5-B37161CFFD69}\[CLSID] delref {8AD9C840-044E-11D1-B3E9-00805F499D93}\[CLSID] delref {CA8A9780-280D-11CF-A24D-444553540000}\[CLSID] delref {CFCDAA03-8BE4-11CF-B84B-0020AFBBCCFA}\[CLSID] delref {D27CDB6E-AE6D-11CF-96B8-444553540000}\[CLSID] delref {59EFE487-E5B8-4FAE-9D2C-FCDF0B70CE70}\[CLSID] delref {1FBA04EE-3024-11D2-8F1F-0000F87ABD16}\[CLSID] delref {0F8604A5-4ECE-4DE1-BA7D-CF10F8AA4F48}\[CLSID] delref {E6FB5E20-DE35-11CF-9C87-00AA005127ED}\[CLSID] delref %SystemDrive%\PROGRAM FILES (X86)\KASPERSKY LAB\KASPERSKY 21.16\X64\SHELLEX.DLL delref %SystemDrive%\PROGRAM FILES (X86)\KASPERSKY LAB\KASPERSKY 21.16\SHELLEX.DLL delref %SystemDrive%\PROGRAM FILES (X86)\KASPERSKY LAB\KASPERSKY 21.17\X64\SHELLEX.DLL delref %SystemDrive%\PROGRAM FILES (X86)\KASPERSKY LAB\KASPERSKY 21.17\SHELLEX.DLL delref %Sys32%\DRIVERS\VMBUSR.SYS delref {A910D941-9DA9-4656-8933-AA1EAE01F76E}\[CLSID] delref %SystemDrive%\PROGRAM FILES (X86)\MICROSOFT\EDGE\APPLICATION\90.0.818.66\MSEDGE.DLL delref %Sys32%\PWCREATOR.EXE delref %Sys32%\WIN32CALC.EXE delref %Sys32%\DRIVERS\SCMDISK0101.SYS delref %Sys32%\DRIVERS\BTHLEENUM.SYS delref %Sys32%\DRIVERS\UMDF\USBCCIDDRIVER.DLL delref %Sys32%\BLANK.HTM delref %Sys32%\DRIVERS\HDAUDADDSERVICE.SYS delref %SystemDrive%\PROGRAMDATA\NEXON\NGS\BLACKCAT1.SYS delref %Sys32%\DRIVERS\CMDRV64.SYS delref %SystemRoot%\TEMP\CPUZ149\CPUZ149_X64.SYS delref %SystemDrive%\USERS\SPECTER\APPDATA\LOCAL\TEMP\GPU-Z-V2.SYS delref %SystemDrive%\USERS\SPECTER\APPDATA\LOCAL\TEMP\HWINFO64A_158.SYS delref %SystemDrive%\USERS\SPECTER\APPDATA\LOCAL\TEMP\HWINFO64A_161.SYS delref %SystemDrive%\USERS\SPECTER\APPDATA\LOCAL\TEMP\HWINFO64A_173.SYS delref J:\NTIOLIB_X64.SYS delref %SystemDrive%\PROGRAM FILES (X86)\GOOGLE\CHROME\APPLICATION\67.0.3396.99\RESOURCES\WEB_STORE\ИНТЕРНЕТ-МАГАЗИН CHROME delref %SystemDrive%\PROGRAM FILES (X86)\GOOGLE\CHROME\APPLICATION\138.0.7204.51\RESOURCES\NETWORK_SPEECH_SYNTHESIS/MV3\GOOGLE NETWORK SPEECH delref %SystemDrive%\PROGRAM FILES (X86)\GOOGLE\CHROME\APPLICATION\67.0.3396.99\RESOURCES\FEEDBACK\FEEDBACK delref %SystemDrive%\PROGRAM FILES (X86)\GOOGLE\CHROME\APPLICATION\72.0.3626.96\RESOURCES\CRYPTOTOKEN\CRYPTOTOKENEXTENSION delref %SystemDrive%\PROGRAM FILES (X86)\GOOGLE\CHROME\APPLICATION\67.0.3396.99\RESOURCES\CLOUD_PRINT\CLOUD PRINT delref %SystemDrive%\PROGRAM FILES (X86)\GOOGLE\CHROME\APPLICATION\67.0.3396.99\RESOURCES\PDF\CHROME PDF VIEWER delref %SystemDrive%\PROGRAM FILES (X86)\GOOGLE\CHROME\APPLICATION\67.0.3396.99\RESOURCES\NETWORK_SPEECH_SYNTHESIS\GOOGLE NETWORK SPEECH delref %SystemDrive%\PROGRAM FILES (X86)\GOOGLE\CHROME\APPLICATION\136.0.7103.48\RESOURCES\HANGOUT_SERVICES\GOOGLE HANGOUTS delref %SystemDrive%\USERS\SPECTER\APPDATA\LOCAL\YANDEX\YANDEXBROWSER\APPLICATION\22.1.5.810\RESOURCES\WEB_STORE\МАГАЗИН ПРИЛОЖЕНИЙ delref %SystemDrive%\USERS\SPECTER\APPDATA\LOCAL\YANDEX\YANDEXBROWSER\APPLICATION\22.1.5.810\RESOURCES\YANDEX\BOOK_READER\BOOKREADER delref %SystemDrive%\USERS\SPECTER\APPDATA\LOCAL\YANDEX\YANDEXBROWSER\APPLICATION\22.1.5.810\RESOURCES\OPERA_STORE\OPERA STORE delref %SystemDrive%\USERS\SPECTER\APPDATA\LOCAL\YANDEX\YANDEXBROWSER\APPLICATION\22.1.5.810\RESOURCES\CRYPTOTOKEN\CRYPTOTOKENEXTENSION delref %SystemDrive%\USERS\SPECTER\APPDATA\LOCAL\YANDEX\YANDEXBROWSER\APPLICATION\22.1.5.810\RESOURCES\PDF\CHROMIUM PDF VIEWER delref %SystemDrive%\USERS\SPECTER\APPDATA\LOCAL\YANDEX\YANDEXBROWSER\APPLICATION\23.1.0.2947\RESOURCES\HANGOUT_SERVICES\GOOGLE HANGOUTS delref %SystemDrive%\PROGRAM FILES (X86)\MICROSOFT\EDGE\APPLICATION\116.0.1938.69\RESOURCES\WEB_STORE\ИНТЕРНЕТ-МАГАЗИН delref %SystemDrive%\PROGRAM FILES (X86)\MICROSOFT\EDGE\APPLICATION\84.0.522.52\RESOURCES\EDGE_CLIPBOARD\MICROSOFT CLIPBOARD EXTENSION delref %SystemDrive%\PROGRAM FILES (X86)\MICROSOFT\EDGE\APPLICATION\84.0.522.52\RESOURCES\MEDIA_INTERNALS_SERVICES\MEDIA INTERNALS SERVICES EXTENSION delref %SystemDrive%\PROGRAM FILES (X86)\MICROSOFT\EDGE\APPLICATION\84.0.522.52\RESOURCES\EDGE_COLLECTIONS\EDGE COLLECTIONS delref %SystemDrive%\PROGRAM FILES (X86)\MICROSOFT\EDGE\APPLICATION\92.0.902.55\RESOURCES\EDGE_COLLECTIONS\EDGE COLLECTIONS delref %SystemDrive%\PROGRAM FILES (X86)\MICROSOFT\EDGE\APPLICATION\84.0.522.52\RESOURCES\MICROSOFT_WEB_STORE\MICROSOFT STORE delref %SystemDrive%\PROGRAM FILES (X86)\MICROSOFT\EDGE\APPLICATION\84.0.522.52\RESOURCES\EDGE_FEEDBACK\EDGE FEEDBACK delref %SystemDrive%\PROGRAM FILES (X86)\MICROSOFT\EDGE\APPLICATION\84.0.522.52\RESOURCES\MICROSOFT_VOICES\MICROSOFT VOICES delref %SystemDrive%\PROGRAM FILES (X86)\MICROSOFT\EDGE\APPLICATION\84.0.522.52\RESOURCES\CRYPTOTOKEN\CRYPTOTOKENEXTENSION delref %SystemDrive%\PROGRAM FILES (X86)\MICROSOFT\EDGE\APPLICATION\84.0.522.52\RESOURCES\PDF\MICROSOFT EDGE PDF VIEWER delref %SystemDrive%\PROGRAM FILES (X86)\MICROSOFT\EDGE\APPLICATION\91.0.864.41\RESOURCES\WEBRTC_INTERNALS\WEBRTC INTERNALS EXTENSION delref %SystemDrive%\PROGRAM FILES (X86)\MICROSOFT\EDGE\APPLICATION\139.0.3405.102\RESOURCES\HANGOUT_SERVICES\WEBRTC EXTENSION delref L:\LENOVO_SUITE.EXE delref D:\SETUP.EXE delref J:\DVDSETUP.EXE delref J:\SETUP.EXE delref P:\SETUP.EXE delref %SystemDrive%\PROGRAM FILES\NVIDIA CORPORATION\NVIDIA BROADCAST\NVIDIA BROADCAST.EXE --PROCESS-START-ARGS delref O:\TORRENTS\BEAT SABER 1.30.0 [RUTRACKER]\BEAT SABER\BEAT SABER.EXE delref O:\TORRENT GAMES\CULT OF THE LAMB V.1.0.8 (2022)\CULT OF THE LAMB\CULT OF THE LAMB.EXE delref L:\DYSCHRONIA_CHRONOSALTERNATE\VR\DYSCHRONIA.EXE delref O:\TORRENTS\ETD2 [1.9.2]\ELEMENT TD 2\ELEMENT TD 2.EXE delref O:\TORRENTS\CLAIR OBSCUR. EXPEDITION 33 (2025)\EXPEDITION 33\EXPEDITION33_STEAM.EXE delref H:\ТОРРЕНТЫ ИГРЫ\SOR2X_V1.9\OPENBOR.EXE delref O:\TORRENTS\REDEMPTION REAPERS 1.4.0\REDEMPTIONREAPERS.EXE delref O:\TORRENTS\TEMPEST RISING (2025)\TEMPEST RISING\TEMPEST.EXE delref O:\TORRENTS\TEENAGE MUTANT NINJA TURTLES SHREDDER'S REVENGE PORTABLE\TMNT.EXE delref %SystemDrive%\USERS\SPECTER\DOWNLOADS\TOASTWALLET 2.3.10.EXE delref O:\XENIA_MASTER\XENIA.EXE delref O:\TORRENT GAMES\CULT_OF_THE_LAMB_1.0.18_(59721)_WIN_GOG\CULT OF THE LAMB\CULT OF THE LAMB.EXE delref %SystemRoot%10UPGRADE\WINDOWS10UPGRADERAPP.EXE delref O:\TORRENT GAMES\CULT_OF_THE_LAMB_1.0.18_(59721)_WIN_GOG\CULT OF THE LAMB\UNINS000.EXE delref H:\GOG GALAXY\GAMES\WARHAMMER CHAOSBANE\EXE\RESOLUTIONSOPTIONS.EXE delref %SystemDrive%\PROGRAM FILES (X86)\MICROSOFT OFFICE\OFFICE16\DCF\DATABASECOMPARE.EXE delref %SystemDrive%\PROGRAM FILES (X86)\MICROSOFT OFFICE\OFFICE16\DCF\SPREADSHEETCOMPARE.EXE ;------------------------------------------------------------- restart czoo После перезагрузки системы: Добавьте файл дата_времяlog.txt из папки откуда запускали uVS + добавьте новые логи FRST для контроля- 3 ответа

-

- центр обновления windows

- trojan.win32.sepeh

- (и ещё 1 )

-

По очистке системы: Выполните скрипт очистки в FRST Запускаем FRST.exe от имени Администратора (если не запущен) Копируем скрипт из браузера в буфер обмена, браузер закрываем. Ждем, когда будет готов к работе, Нажимаем в FRST кнопку "исправить". Скрипт очистит систему, и завершит работу c перезагрузкой системы Start:: HKLM\SOFTWARE\Policies\Microsoft\Windows\WindowsUpdate: Ограничение <==== ВНИМАНИЕ HKLM\SOFTWARE\Policies\Microsoft\MRT: Ограничение <==== ВНИМАНИЕ IFEO\EOSnotify.exe: [Debugger] / IFEO\InstallAgent.exe: [Debugger] / IFEO\MoNotificationUx.exe: [Debugger] / IFEO\MusNotification.exe: [Debugger] / IFEO\MusNotificationUx.exe: [Debugger] / IFEO\remsh.exe: [Debugger] / IFEO\SihClient.exe: [Debugger] / IFEO\UpdateAssistant.exe: [Debugger] / IFEO\UsoClient.exe: [Debugger] / IFEO\WaaSMedic.exe: [Debugger] / IFEO\WaasMedicAgent.exe: [Debugger] / IFEO\Windows10Upgrade.exe: [Debugger] / IFEO\Windows10UpgraderApp.exe: [Debugger] / Policies: C:\ProgramData\NTUSER.pol: Ограничение <==== ВНИМАНИЕ HKLM\SOFTWARE\Policies\Microsoft\Edge: Ограничение <==== ВНИМАНИЕ Reboot:: End:: После перезагрузки: Добавьте файл Fixlog.txt из папки, откуда запускали FRST, в ваше сообщение Напишите, наблюдается ли сейчас проблема в системе или ушла после скриптов?

-

voidcrypt Шифровальщик. Предположительно из семейства Dharma/Crysis

safety ответил copypaste тема в Помощь в борьбе с шифровальщиками-вымогателями

Шифрование точно на этом устройстве было? следов шифрования нет. Нет записки, нет зашифрованных файлов в каталогах. Логи FRST надо передлать от имени Администратора. Запущено с помощью dolgikh.a.i (ВНИМАНИЕ: Пользователь не является Администратором) на PC-41 (Gigabyte Technology Co., Ltd. H87-D3H) (22-08-2025 15:38:02) -

Перестал запускаться центр обновления Windows после лечения Kaspersky+ с перезагрузкой

Urggod ответил Urggod тема в Помощь в удалении вирусов

Сделал. COMPUTER_2025-08-23_12-45-17_v5.0v x64.7z- 3 ответа

-

- центр обновления windows

- trojan.win32.sepeh

- (и ещё 1 )

-

2025-08-23_12-29-47_log.txtAddition.txtFRST.txt

- Сегодня

-

По очистке системы: Выполните скрипт очистки в uVS Выполните в uVS скрипт из буфера обмена. ЗАпускаем start,exe от имени Администратора (если не запущен) текущий пользователь, Копируем скрипт ниже из браузера в буфер обмена. Закрываем браузер. В главном меню uVS выбираем: "Скрипт - выполнить скрипт из буфера обмена" Скрипт автоматически очистит систему и завершит работу с перезагрузкой системы. ;uVS v5.0v x64 [http://dsrt.dyndns.org:8888] ;Target OS: NTv10.0 v400c OFFSGNSAVE ;------------------------autoscript--------------------------- deltmp delref {E984D939-0E00-4DD9-AC3A-7ACA04745521}\[CLSID] delref %SystemDrive%\PROGRAM FILES\RUXIM\PLUGSCHEDULER.EXE delref {02BF25D5-8C17-4B23-BC80-D3488ABDDC6B}\[CLSID] delref {166B1BCA-3F9C-11CF-8075-444553540000}\[CLSID] delref {233C1507-6A77-46A4-9443-F871F945D258}\[CLSID] delref {4063BE15-3B08-470D-A0D5-B37161CFFD69}\[CLSID] delref {88D969C0-F192-11D4-A65F-0040963251E5}\[CLSID] delref {88D969C1-F192-11D4-A65F-0040963251E5}\[CLSID] delref {88D969C2-F192-11D4-A65F-0040963251E5}\[CLSID] delref {88D969C3-F192-11D4-A65F-0040963251E5}\[CLSID] delref {88D969C4-F192-11D4-A65F-0040963251E5}\[CLSID] delref {88D969C5-F192-11D4-A65F-0040963251E5}\[CLSID] delref {8AD9C840-044E-11D1-B3E9-00805F499D93}\[CLSID] delref {CA8A9780-280D-11CF-A24D-444553540000}\[CLSID] delref {CFCDAA03-8BE4-11CF-B84B-0020AFBBCCFA}\[CLSID] delref {D27CDB6E-AE6D-11CF-96B8-444553540000}\[CLSID] delref {0F8604A5-4ECE-4DE1-BA7D-CF10F8AA4F48}\[CLSID] delref {E6FB5E20-DE35-11CF-9C87-00AA005127ED}\[CLSID] delref %Sys32%\DRIVERS\VMBUSR.SYS delref %Sys32%\DRIVERS\UMDF\USBCCIDDRIVER.DLL delref %Sys32%\BLANK.HTM delref %Sys32%\DRIVERS\HDAUDADDSERVICE.SYS delref %SystemDrive%\PROGRAM FILES\MICROSOFT UPDATE HEALTH TOOLS\UHSSVC.EXE delref %SystemDrive%\PROGRAM FILES (X86)\MICROSOFT\EDGE\APPLICATION\126.0.2592.56\RESOURCES\WEB_STORE\ИНТЕРНЕТ-МАГАЗИН delref %SystemDrive%\PROGRAM FILES (X86)\MICROSOFT\EDGE\APPLICATION\126.0.2592.56\RESOURCES\EDGE_CLIPBOARD\MICROSOFT CLIPBOARD EXTENSION delref %SystemDrive%\PROGRAM FILES (X86)\MICROSOFT\EDGE\APPLICATION\126.0.2592.56\RESOURCES\MEDIA_INTERNALS_SERVICES\MEDIA INTERNALS SERVICES EXTENSION delref %SystemDrive%\PROGRAM FILES (X86)\MICROSOFT\EDGE\APPLICATION\126.0.2592.56\RESOURCES\MICROSOFT_WEB_STORE\MICROSOFT STORE delref %SystemDrive%\PROGRAM FILES (X86)\MICROSOFT\EDGE\APPLICATION\126.0.2592.56\RESOURCES\EDGE_FEEDBACK\EDGE FEEDBACK delref %SystemDrive%\PROGRAM FILES (X86)\MICROSOFT\EDGE\APPLICATION\126.0.2592.56\RESOURCES\MICROSOFT_VOICES\MICROSOFT VOICES delref %SystemDrive%\PROGRAM FILES (X86)\MICROSOFT\EDGE\APPLICATION\126.0.2592.56\RESOURCES\EDGE_PDF\MICROSOFT EDGE PDF VIEWER delref %SystemDrive%\PROGRAM FILES (X86)\MICROSOFT\EDGE\APPLICATION\126.0.2592.56\RESOURCES\WEBRTC_INTERNALS\WEBRTC INTERNALS EXTENSION delref %SystemDrive%\USERS\USER\APPDATA\LOCAL\MICROSOFT\ONEDRIVE\ONEDRIVE.EXE ;------------------------------------------------------------- restart После перезагрузки системы: Добавьте файл дата_времяlog.txt из папки откуда запускали uVS + добавьте новые логи FRST для контроля

-

voidcrypt Шифровальщик. Предположительно из семейства Dharma/Crysis

copypaste опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

Доброго дня. Коснулась напасть сия. Шифровщика по окончанию злодеяния нет. Во вложении: 1. Логи FRST 2. Результат проверки KVRT 3. Пример зашифрованных файлов + KEY файл и письмо Decryption Спасибо заранее за уделенное время. crypt.rar FRST.rar KVRT2020_Data.rar -

С Днём Рождения!

-

WIN-2MQ4G6JKT0G_2025-08-23_06-52-40_v5.0v x64.7z Сделано.

-

Перестал запускаться центр обновления Windows после лечения Kaspersky+ с перезагрузкой

safety ответил Urggod тема в Помощь в удалении вирусов

+ дополнительно сделайте образ автозапуска системы. Сделайте дополнительно образ автозапуска в uVS: Если антивирус будет блокировать запуск, или получение файла образа - временно отключите защиту антивируса. 1. Скачайте архив с актуальной версией утилиты uVS c зеркала программы отсюда (1) или отсюда(2) (здесь дополнительно встроен архиватор 7zip), распакуйте данный архив с программой в отдельный каталог. 2. запустите из каталога с модулями uVS файл Start.exe (для Vista, W7- W11 выберите запуск от имени Администратора) 3. В стартовом окне программы - нажать "запустить под текущим пользователем". (если текущий пользователь с правами локального администратора) 3.1 Если запросили обычный образ автозапуска, переходим сразу к п.4 Если запросили образ автозапуска с отслеживанием процессов и задач: В главном меню выбираем "Дополнительно" - Твики" - нажимаем "твик 39" и перегружаем систему. После перезагрузки переходим к п.2 и выполняем все действия из 2, 3, 4, 5, 6. 4. Далее, меню "Файл" / Сохранить Полный образ автозапуска. 5. Дождитесь, пока процесс создания файла образа завершится. Сохраненный файл образа автозапуска (с именем Ваш_компьютер_дата_время*.txt) автоматически добавится в архив 7z. (если используется uVS из зеркала со встроенным архиватором 7z)- 3 ответа

-

- центр обновления windows

- trojan.win32.sepeh

- (и ещё 1 )

-

+ дополнительно сделайте образ автозапуска системы. Сделайте дополнительно образ автозапуска в uVS: Если антивирус будет блокировать запуск, или получение файла образа - временно отключите защиту антивируса. 1. Скачайте архив с актуальной версией утилиты uVS c зеркала программы отсюда (1) или отсюда(2) (здесь дополнительно встроен архиватор 7zip), распакуйте данный архив с программой в отдельный каталог. 2. запустите из каталога с модулями uVS файл Start.exe (для Vista, W7- W11 выберите запуск от имени Администратора) 3. В стартовом окне программы - нажать "запустить под текущим пользователем". (если текущий пользователь с правами локального администратора) 3.1 Если запросили обычный образ автозапуска, переходим сразу к п.4 Если запросили образ автозапуска с отслеживанием процессов и задач: В главном меню выбираем "Дополнительно" - Твики" - нажимаем "твик 39" и перегружаем систему. После перезагрузки переходим к п.2 и выполняем все действия из 2, 3, 4, 5, 6. 4. Далее, меню "Файл" / Сохранить Полный образ автозапуска. 5. Дождитесь, пока процесс создания файла образа завершится. Сохраненный файл образа автозапуска (с именем Ваш_компьютер_дата_время*.txt) автоматически добавится в архив 7z. (если используется uVS из зеркала со встроенным архиватором 7z)

-

Kaspersky Club | Клуб «Лаборатории Касперского» поздравляет всех празднующих сегодня день рождения юзеров. Stanislav (36)Михалыч (66)emilsq06 (41)mcomodo (54)fitiss (36)Берг (61)Sergey2375 (38)

- Вчера

-

Здравствуйте! Такой вопрос - ухитрился хапнуть сразу 2 вируса: Trojan.Win32.SEPEH.gen в двух файлах - svchost.exe и winlogon.exe, а также Trojan.Win32.Agent.pef в каком-то непроизносимом экзешнике прописавшемся в ProgramData. Касперский с перезагрузкой их прибил. Но после этого перестал работать центр обновления windows. Исправил путём отката системы к контрольной точке. Собственно сам вопрос - почитал темы тут на форуме и у кого-то в похожей на мою ситуации вроде бы вирус вылечился, но не вылечился, поэтому прошу посмотреть лог, есть о чём волноваться? Касперский больше не ругается. CollectionLog-2025.08.23-01.32.zip

- 3 ответа

-

- центр обновления windows

- trojan.win32.sepeh

- (и ещё 1 )

-

Так вот, изначально производство алюминия было настолько дорогостоящим, что этот металл ценился дороже золота(!) - и иногда аж в два раза! Из алюминия делали драгоценные украшения, дорогущие столовые приборы - ну, и разное прочее дорогое. Но ровно до тех пор, пока в конце 19 века не изобрели электролизный способ выплавки алюминия. С тех пор производство алюминия вполне себе стандартное: Бокситы + [какая-то химическая магия] -> глинозём -> электролиз -> жидкий металл = алюминий. Всё просто.. На самом деле всё просто? Нет, это немного не так. И чтобы немного разобраться в этой теме - добро пожаловать на: - Богучанский Алюминиевый завод. UPD. Вот ссылочка, которая может оказаться не столько вредной, а полезной: https://www.ixbt.com/live/offtopic/pochemu-v-19-veke-alyuminiy-byl-namnogo-dorozhe-zolota.html [ продолжение следует ]

-

Сомневаюсь. Мне кажется, он больше нужен самой ВК как сильный продукт, чем государству. Который, желательно, чтобы захватил большую аудиторию. И в рамках страны в качестве претендента на национальный мессенджер у него на текущий момент конкурентов нет. Все популярные в стране - зарубежные. К тому же у ВК есть бэкграунд в виде мэйл.ру агента и мессенджера одноклассников (кстати, читал, что часть кода второго используется в Максе; а ещё ВК аську покупал). А Спутник был дочкой Ростелекома. Понятно, что государство потратило на него много денег, а потом его закрыли. Но это было изначально гиблое дело. Ведь с Яндексом конкурировать сложно, Рамблер и поиск мэйл.ру не смогли. К тому же, читал, что Рамблер уже работает на технологиях Яндекса.

-

Почему было сказано "мир новых металлов"? - да очень просто! Ведь золото человеческому хомо-сапиенсу было известно уже пару+ тысяч лет как очень давно, а вот странный металл серого цвета (который чуть позже назвали "алюминий") был впервые произведён(?)... нет, надо сказать иначе - схимичен..(?) - нет, не подходит. Какой термин тут подойдёт лучше? Когда некий умный учёный сталкивается с новым, ранее неизвестным металлом, - и разным научным колдовством выхимичивает его из связных соединений.. - как этот процесс назвать?.. Ааа, знаю. Подсмотрел в инетнетопедиях. Цитирую: "Впервые алюминий был получен датским физиком Хансом Эрстедом в 1825 году". То есть, мы сейчас можем отмечать 200-летие открытия алюминия! Ура, товарищи!

-

Погодите-ка, по Whatsapp вроде бы известны случаи, что он замарался в нарушении конфиденциальности переписок. Но потом они сами заявляли, если мне не изменяет память, что в отношении граждан своей страны они так не действуют, а вот в отношении граждан других государств - да, имело место быть. Да и с телеграмом после Франции точно ли можно быть уверенным в его полной независимости? В отношении комментариев от Max - вроде же ещё не было ни одного подтвержденного случая сливов, что им комментировать/заявлять?

-

hkress92 присоединился к сообществу

-

Urggod присоединился к сообществу

-

С одной стороны, технически можно настроить, но с другой стороны, на аппаратном FW надёжнее.

-

Хабб scored 93% in a quiz: Викторина по Kaspersky Machine Learning for Anomaly Detection

-

Итого, с золотом разобрались. Его немного, осталось ещё меньше, а стоит оно чем дальше - тем дороже. Пора переходить к другим промышленным системам и иным металлам. И у нас есть и того - и другого! А именно, вот, например, 90%-автоматизированная промышленная система, по которой под наблюдением цифровой телеметрии и под присмотром автоматических "железных рук" по ленте технологических процессов непрерывно движется хайвей "кювет", заполненных металлом серого цвета. Они постепенно остывают, из жидкого состояния переходят в твёрдое, их вытряхивают, складируют и упаковывают такими же "железными руками". И смотреть на это можно бесконечно долго... Добро пожаловать в мир алюминия! И, таким образом, мы из клетки-79 в Таблице Менделеева (79=золото, Au) скаканули в клетку-13, что есть Al=Алюминий. Добро пожаловать в мир новых металлов!

-

Поскольку никакой активности населения в этой ветке на данный момент не наблюдается, то мне придётся самому себе отвечать на поставленные ранее вопросы. 6. Если верить вот этим интернетам - https://www.gold.org/goldhub/data/how-much-gold - то вес всего добытого за всю историю человечества золота составляет примерно 216 тысяч тонн (причём 2/3 золота добыто после 1950 года), и всё это золото уместится в куб размером 22x22x22 метра. В целом, это размер кубического дома в 6-7 этажей. Не так и много, на самом деле. Если же свернуть это в шар, то ... сами в интернетах подсчитайте, а то у меня не получается 7. Сколько разведанного золота ещё можно добыть из недр Земли? А вот тут информация самая разная. От 40 до 80 тысяч тонн ещё можно выковырять. Что же будет дальше? Ну, очевидно, придётся таскать его с Луны, Марса и Венеры. Если получится.

-

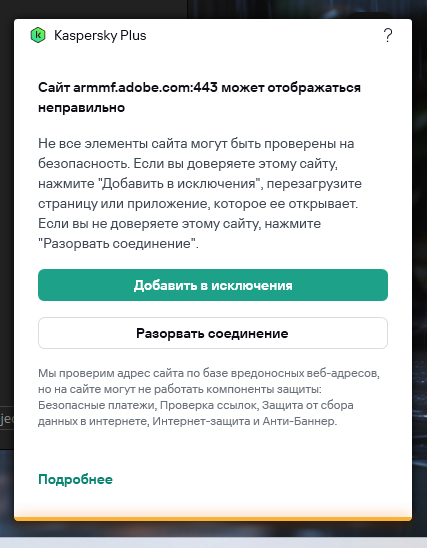

Добавление адреса в Hosts не помогло. Сегодня опять В "Подробнее" открывается эта страница https://support.kaspersky.ru/common/error/other/13720?cid=264-WIN_21.21&utm_source=interceptor&utm_medium=product&utm_campaign=264-WIN_21.21

-

интересный комментарий отсюда https://habr.com/ru/articles/939006/#comment_28740108

-

Galegan scored 100% in a quiz: Викторина по Kaspersky Machine Learning for Anomaly Detection

-

Очень часто при наличии майнера в процессах тоже висит Калькулятор и грузит систему. Потому решили проверить Вас на вирусы.

-

"regedit" при запуске выдает ошибку "0xc0000017" также и при "Сброс сети"

thyrex ответил Rex-fdf654 тема в Помощь в удалении вирусов

По возможности исправьте: Microsoft Visual C++ 2015-2022 Redistributable (x64) - 14.42.34433 v.14.42.34433.0 Внимание! Скачать обновления Microsoft Visual C++ 2015-2022 Redistributable (x86) - 14.42.34433 v.14.42.34433.0 Внимание! Скачать обновления WinRAR 6.20 (64-разрядная) v.6.20.0 Внимание! Скачать обновления Discord v.1.0.9169 Внимание! Скачать обновления Java 8 Update 401 (64-bit) v.8.0.4010.10 Внимание! Скачать обновления ^Удалите старую версию и установите новую (jre-8u461-windows-x64.exe - Windows Offline (64-bit))^ ---------------------------- [ UnwantedApps ] ----------------------------- IObit Unlocker v.1.3.0.11 Внимание! Приложение распространяется в рамках партнерских программ и сборников-бандлов. Рекомендуется деинсталляция. Возможно Вы стали жертвой обмана или социальной инженерии. WebkitSupport v.1.0.0 << Скрыта Внимание! Приложение распространяется в рамках партнерских программ и сборников-бандлов. Рекомендуется деинсталляция. Возможно Вы стали жертвой обмана или социальной инженерии. На этом закончим. -

Скачайте Farbar Recovery Scan Tool (или с зеркала) и сохраните на Рабочем столе. Примечание: необходимо выбрать версию, совместимую с Вашей операционной системой. Если Вы не уверены, какая версия подойдет для Вашей системы, скачайте обе и попробуйте запустить. Только одна из них запустится на Вашей системе. 1. Запустите программу двойным щелчком. Когда программа запустится, нажмите Yes для соглашения с предупреждением. 2. Убедитесь, что в окне Optional Scan (Дополнительные опции) отмечены List BCD и 90 Days Files. 3. Нажмите кнопку Scan (Сканировать). 4. После окончания сканирования будет создан отчет (FRST.txt) в той же папке, откуда была запущена программа. 5. Если программа была запущена в первый раз, также будет создан отчет (Addition.txt). 6. Файлы FRST.txt и Addition.txt заархивируйте (в один общий архив) и прикрепите к сообщению.