Активность

- Последний час

-

10 9 8 7 6 5 4 3 2 1 = 2026

Xandr_5890 ответил E.K. тема в Математическое, арифметическое, загадочное

Да, это печально. У нас какой-то междусобойчик получается -

С каждым годом, к сожалению, почему-то все меньше и меньше участников, даже учитывая жж. .

-

Что-то я на вот этих заткнулся: 767177 767707 767767 => -7+(6-7/7)!-6-7 пардон, поспешил сдаваться... 767777 => 76+(77/7-7)!

-

mimic/n3wwv43 ransomware По всей видимости тоже elpy

albeg ответил albeg тема в Помощь в борьбе с шифровальщиками-вымогателями

https://disk.yandex.ru/d/9VIt6tRdP3Yo0g Fixlog.txt - Сегодня

-

767 следующий. 76+( 7 - "003" )! = ( 7+6+7 ) * "005" = 100 not "003,005" - таких 35 штук: 767067 767286 767717 767767 767796 767077 767462 767727 767770 767826 767177 767468 767736 767771 767828 767262 767475 767747 767777 767846 767268 767486 767758 767780 767848 767282 767585 767760 767781 767857 767284 767707 767761 767787 767868

-

Удаление майнера WinAIHService, WinServiceNetworking

thyrex ответил wewka тема в Помощь в удалении вирусов

Здравствуйте. Запустите AVZ из папки Autologger от имени Администратора по правой кнопке мыши. Выполните скрипт в AVZ (Файл – Выполнить скрипт – вставить текст скрипта из окна Код) begin if not IsWOW64 then begin SearchRootkit(true, true); SetAVZGuardStatus(True); end; RegKeyIntParamWrite('HKCU', 'Software\Microsoft\Windows\CurrentVersion\Internet Settings\Zones\3\', '1804', 1); RegKeyIntParamWrite('HKCU', 'Software\Microsoft\Windows\CurrentVersion\Internet Settings\Zones\3\', '2201', 3); RegKeyIntParamWrite('HKCU', 'Software\Microsoft\Windows\CurrentVersion\Internet Settings\Zones\3\', '1004', 3); RegKeyIntParamWrite('HKCU', 'Software\Microsoft\Windows\CurrentVersion\Internet Settings\Zones\3\', '1001', 1); RegKeyIntParamWrite('HKCU', 'Software\Microsoft\Windows\CurrentVersion\Internet Settings\Zones\3\', '1201', 3); TerminateProcessByName('c:\programdata\winaihservice\winaihservice.exe'); QuarantineFile('c:\programdata\winaihservice\winaihservice.exe',''); DeleteFile('c:\programdata\winaihservice\winaihservice.exe','32'); RegKeyParamDel('HKEY_LOCAL_MACHINE','Software\Microsoft\Windows\CurrentVersion\Run','Win AIH Service','x64'); BC_ImportAll; ExecuteSysClean; BC_Activate; RebootWindows(false); end. Обратите внимание: будет выполнена перезагрузка компьютера. Выполните скрипт в AVZ begin DeleteFile(GetAVZDirectory+'quarantine.7z'); ExecuteFile(GetAVZDirectory+'7za.exe', 'a -mx9 -pmalware quarantine ./Quarantine/', 1, 0, true); end.Отправьте quarantine.7z из папки с распакованной утилитой AVZ с помощью формы отправки карантина или на этот почтовый ящик: quarantine <at> safezone.cc (замените <at> на @) с указанием ссылки на тему в теме (заголовке) сообщения и с указанием пароля: malware в теле письма. Пожалуйста, ЕЩЕ РАЗ запустите Autologger; прикрепите к следующему сообщению НОВЫЕ логи. -

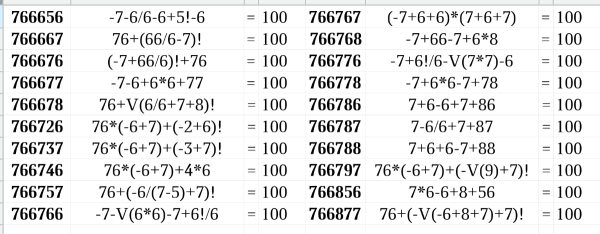

766 - готово. 76+( 6 - "002" )! = 76+( -6 + "010" )! = 100 not "002,010", а такие ещё в самом начале подсчитаны. Их = 20 штук. 766656 766767 766667 766768 766676 766776 766677 766778 766678 766786 766726 766787 766737 766788 766746 766797 766757 766856 766766 766877 Решение: 766xxx.xods

-

[РЕШЕНО] Обращение dwm.exe к https://pastebin.com/raw

thyrex ответил Grantjordy тема в Помощь в удалении вирусов

Мы были рады Вам помочь! Надеемся, что Вы остались довольны результатом. На нашем форуме также можно получить компьютерную помощь, помощь по продуктам "Лаборатории Касперкого", обсудить технологии и технику, заказать эксклюзивную сувенирную продукцию "Лаборатории Касперского" бесплатно! Форумчане ежегодно путешествуют. В числе приглашенных в Турцию, Армению, Сочи, Камбоджу можете быть и Вы! Будем рады видеть Вас в наших рядах! Всегда ваш, клуб "Лаборатории Касперского". -

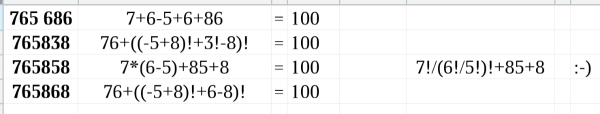

765686 -->( 7 - 6 ) × 5! - 6 - 8 - 6

-

765 - тоже просто. 76+( 5 - "001" )! = -7-6+5! - "007" = 100 not "001,007" К обработке всего 4 варианта: 765686 765838 765858 765868 Вот оно сразу: 765xxx.xods

-

"Не-001-004" = 3 штуки. 575 757 858 "Не-001-007" = 4 штуки. 686 838 858 868

-

7^3 - 3^5 = ничё себе.. Откуда дровишки? Как нашлась такая комбинация?

-

Есть у меня такая красота: 760585 --> V(7^ (6 + 0) ) - (-5 + 8)^5 = 343 - 243 = 100

-

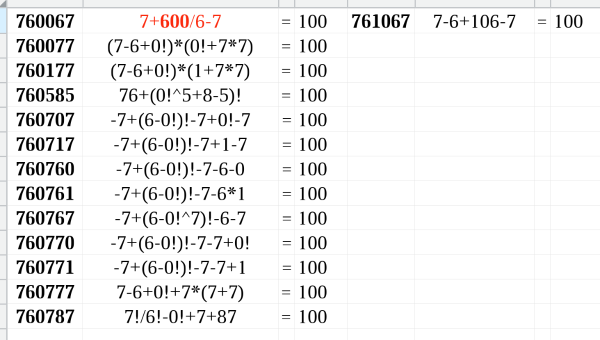

Можно, конечно, -7+(6-0!)!-"13" - эту "013" сразу отфильтровать, но и так несложно получается. Красным отмечена конкатенация и рядом решение для 761. 760xxx.xods

-

760,761 - тоже ничего сложного вроде бы.. 76+(0!+"003")! = 76+(0!*"004")! = 76+(-0!+"005")! = 100 not "003,004,005" Всего их = 13. 760067 760077 760177 760585 760707 760717 760760 760761 760767 760770 760771 760777 760787

-

"не-003-005" = 35 штук. aaa-not-003-005.xods 067 286 717 767 796 077 462 727 770 826 177 468 736 771 828 262 475 747 777 846 268 486 758 780 848 282 585 760 781 857 284 707 761 787 868

-

"не-003-004-005" = 13 штук. aaa-not-003-004-005.xods 067 717 771 077 760 777 177 761 787 585 767 707 770

-

mimic/n3wwv43 ransomware По всей видимости тоже elpy

safety ответил albeg тема в Помощь в борьбе с шифровальщиками-вымогателями

По дочистке системы: Запускаем FRST.exe от имени Администратора (если не запущен) Копируем скрипт из браузера в буфер обмена, браузер закрываем. Ждем, когда будет готов к работе, Нажимаем в FRST кнопку "исправить". Скрипт очистит систему, и завершит работу c перезагрузкой системы Start:: HKLM\SOFTWARE\Policies\Microsoft\Windows\WindowsUpdate: Ограничение <==== ВНИМАНИЕ 2026-01-24 00:20 - 2026-01-24 00:52 - 000000000 ____D C:\temp 2026-01-24 00:11 - 2026-01-24 22:38 - 000000000 ____D C:\ProgramData\Microsoft\Windows\Start Menu\Programs\Process Hacker 2 2026-01-24 00:11 - 2026-01-24 22:38 - 000000000 ____D C:\ProgramData\Microsoft\Windows\Start Menu\Programs\IObit Unlocker Reboot:: End:: После перезагрузки: Добавьте файл Fixlog.txt из папки, откуда запускали FRST, в ваше сообщение Папку C:\FRST\Quarantine заархивируйте с паролем virus, архив загрузите на облачный диск, и дайте ссылку на скачивание здесь. -

757 вообще ни о чём.. -7+5!-7 = 106 not "006" -7+57 = 50 not "002" Таких вообще нет! Пусто

-

-

7565 - "не 1" 7 × 5 + 65 = 100

-

Почему нет доступа к серверам ЛК в зоне ограничения мобильного интернета?

rockpi_alex ответил sputnikk тема в Задай вопрос Евгению Касперскому!

Всем доброго. зашёл в тему посмотреть, что нового, поскольку задумался - серверы обновлений продуктов ведь могут менять свои IP-адреса. просто забавно - как Минцифры планирует актуализировать подобные изменения (читай - белые списки)? похоже, что никак, но тогда вся инициатива ну минимум вызывает нервный смех :( -

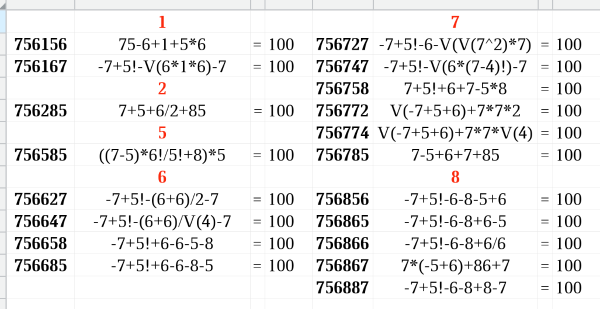

756 на очереди. -7+5!-6 = 107 not "007" - но там больше сотни вариантов... нет. Тогда традиционно разбиваем на "4+2". 7560 <= 7561 // сменим очерёдность, 1 в два раза меньше места чем 0! занимает 7561 (7-5)*(6-1) = 10, -7+5!-6+/-/*1 = 106,107,108 not "02,06,07,08,10" = 2 штуки. 7562 -7+5+6*2 = 10, -7+5!-6+/-/*2 = 101,105,109 not "01,02,05,10" = 1. // 7*5+62 = 97 конкатенация, -7+5!-V(6^2) = 107 не помогает. 7563 <= "7566" 7564 <= "7562" 7565 7*5+65 = 100, 75+6*5 = 105 not "01,02,05,10" = 1. // -7+5!-6!/5! = 107 - 7 ничего не даёт. 7566 -7+5+6+6 = 10, -7+5!-6-6 = 101, -7+5!-V(6*6) = 107 not "01,02,07,10" = 4. 7567 -7+5!-6-7 = 100 not "01,02,10" = 6. 7568 V(-7+5+6)+8 = 10, 7*5+68 = 103, -7+5!-V(V(V(6^8))) = 107 not "02,03,07,10" = 5. 7569 <= "7563" Всего = 26 19! Счастье! 756156 756727 756167 756747 756758 756285 756772 756774 756585 756785 756627 756856 756647 756865 756658 756866 756685 756867 756887