Активность

- Сегодня

-

mimic/n3wwv43 ransomware Данные зашифрованы UVE. Просят деньги за расшифровку. Что делать?

Филипцев ответил Филипцев тема в Помощь в борьбе с шифровальщиками-вымогателями

Добрый вечер! Ссылка https://disk.yandex.ru/d/1CWIUMBmLaFDuA на карантин и Fixlog.txt Fixlog.txt -

VVG присоединился к сообществу

-

1. Выделите следующий код и скопируйте в буфер обмена (правая кнопка мыши – Копировать) Start:: CreateRestorePoint: HKLM\SOFTWARE\Policies\Microsoft\MRT: Ограничение <==== ВНИМАНИЕ HKU\S-1-5-21-3834620796-2756510299-1526032729-1000\...\RunOnce: [Uninstall 25.140.0720.0001] => C:\Windows\system32\cmd.exe /q /c rmdir /s /q "C:\Users\User\AppData\Local\Microsoft\OneDrive\25.140.0720.0001" [0 2025-09-04] () <==== ВНИМАНИЕ [нулевой байт Файл/Папка] IFEO\EOSnotify.exe: [Debugger] / IFEO\InstallAgent.exe: [Debugger] / IFEO\MusNotification.exe: [Debugger] / IFEO\MusNotificationUx.exe: [Debugger] / IFEO\remsh.exe: [Debugger] / IFEO\SihClient.exe: [Debugger] / IFEO\UpdateAssistant.exe: [Debugger] / IFEO\upfc.exe: [Debugger] / IFEO\UsoClient.exe: [Debugger] / IFEO\WaaSMedic.exe: [Debugger] / IFEO\WaasMedicAgent.exe: [Debugger] / IFEO\Windows10Upgrade.exe: [Debugger] / IFEO\Windows10UpgraderApp.exe: [Debugger] / HKLM\SOFTWARE\Policies\Microsoft\Internet Explorer: Ограничение <==== ВНИМАНИЕ Folder: C:\ProgramData\ilshobhutifb AlternateDataStreams: C:\ProgramData\Microsoft\Windows\Start Menu\Programs\Epic Games Launcher.lnk:BE32D07BC5 [3442] AlternateDataStreams: C:\ProgramData\Microsoft\Windows\Start Menu\Programs\Windows Privacy Dashboard.lnk:B7BB53F8D7 [3442] AlternateDataStreams: C:\ProgramData\Microsoft\Windows\Start Menu\Programs\Защитник Windows - включить.lnk:B687A0D541 [3442] AlternateDataStreams: C:\ProgramData\Microsoft\Windows\Start Menu\Programs\Защитник Windows - выключить.lnk:519EC8FAC8 [3442] AlternateDataStreams: C:\ProgramData\Microsoft\Windows\Start Menu\Programs\Центр обновления - включить.lnk:62291243C3 [3442] AlternateDataStreams: C:\ProgramData\Microsoft\Windows\Start Menu\Programs\Центр обновления - выключить.lnk:1ACDDC10A9 [3442] AlternateDataStreams: C:\Users\Public\Shared Files:VersionCache [4730] FirewallRules: [{F8FCF1CF-735A-4446-B395-8E1452EBABDD}] => (Allow) D:\Steam\steamapps\common\Counter-Strike Global Offensive\csgo.exe => Нет файла FirewallRules: [{B432D94C-7C44-4CE1-921B-7E724AEB119D}] => (Allow) D:\Steam\steamapps\common\Counter-Strike Global Offensive\csgo.exe => Нет файла FirewallRules: [TCP Query User{422CF1BC-3704-49EC-9132-51CBB32E6934}C:\users\user\appdata\local\discord\app-1.0.9008\discord.exe] => (Allow) C:\users\user\appdata\local\discord\app-1.0.9008\discord.exe => Нет файла FirewallRules: [UDP Query User{5BB1E456-8EE4-4040-BE15-752E229EB8BB}C:\users\user\appdata\local\discord\app-1.0.9008\discord.exe] => (Allow) C:\users\user\appdata\local\discord\app-1.0.9008\discord.exe => Нет файла FirewallRules: [TCP Query User{898A9C29-7A82-4271-BC05-C16AADFD9C5E}C:\users\user\appdata\local\faceit\app-1.31.10\faceit.exe] => (Allow) C:\users\user\appdata\local\faceit\app-1.31.10\faceit.exe => Нет файла FirewallRules: [UDP Query User{F787F261-3EEE-46DC-913D-195FD3BD1375}C:\users\user\appdata\local\faceit\app-1.31.10\faceit.exe] => (Allow) C:\users\user\appdata\local\faceit\app-1.31.10\faceit.exe => Нет файла FirewallRules: [{D80F0706-8541-4C23-BBBA-B646DEA846DC}] => (Allow) D:\wot\Wargaming.net\GameCenter\wgc.exe => Нет файла FirewallRules: [{E55F9EEF-88E6-464E-8F20-D82797BFCD95}] => (Allow) C:\Users\User\AppData\Local\GameCenter\GameCenter.exe => Нет файла FirewallRules: [{D013101A-878B-487D-8106-A45ABB25B17B}] => (Allow) C:\Users\User\AppData\Local\GameCenter\GameCenter.exe => Нет файла FirewallRules: [{1498A088-66C5-4290-A0DB-EDC39F29262B}] => (Allow) D:\GameCenter and Warface\GameCenter\GameCenter.exe => Нет файла FirewallRules: [{A749E716-4DFC-4DCD-854C-31D36CBE5EED}] => (Allow) D:\GameCenter and Warface\GameCenter\GameCenter.exe => Нет файла FirewallRules: [{180BA95B-4E39-4FA8-9193-4E71EC792667}] => (Allow) D:\Steam\steamapps\common\Don't Starve Together\bin64\dontstarve_steam_x64.exe => Нет файла FirewallRules: [{F3DDF3ED-1823-467E-870B-C19BBE4FC4E1}] => (Allow) D:\Steam\steamapps\common\Don't Starve Together\bin64\dontstarve_steam_x64.exe => Нет файла FirewallRules: [{3A7CF4EB-77FA-4B74-98E3-128F465DF815}] => (Allow) D:\Steam\steamapps\common\Don't Starve Together\bin\dontstarve_steam.exe => Нет файла FirewallRules: [{D572D3E9-990B-4788-A58B-2FDF5EF152C9}] => (Allow) D:\Steam\steamapps\common\Don't Starve Together\bin\dontstarve_steam.exe => Нет файла FirewallRules: [TCP Query User{4F92A485-F722-49A3-88A3-C134F4160B2E}C:\users\user\appdata\local\discord\app-1.0.9166\discord.exe] => (Allow) C:\users\user\appdata\local\discord\app-1.0.9166\discord.exe => Нет файла FirewallRules: [UDP Query User{F3ECA205-D57B-460F-9526-3715F6F32333}C:\users\user\appdata\local\discord\app-1.0.9166\discord.exe] => (Allow) C:\users\user\appdata\local\discord\app-1.0.9166\discord.exe => Нет файла FirewallRules: [TCP Query User{47FB8E7C-2F5C-4509-B9B2-AF1ACBEB1BB1}C:\users\user\appdata\local\faceit\app-2.0.23\faceit.exe] => (Allow) C:\users\user\appdata\local\faceit\app-2.0.23\faceit.exe => Нет файла FirewallRules: [UDP Query User{B19C0811-1938-48B0-BC28-8622E8654904}C:\users\user\appdata\local\faceit\app-2.0.23\faceit.exe] => (Allow) C:\users\user\appdata\local\faceit\app-2.0.23\faceit.exe => Нет файла FirewallRules: [TCP Query User{FB8E73D4-7AF2-42EF-ADE5-0A7E6C0BCB7C}C:\users\user\appdata\local\temp\rar$exa7220.18648\teamspeak3-server_win64\ts3server.exe] => (Allow) C:\users\user\appdata\local\temp\rar$exa7220.18648\teamspeak3-server_win64\ts3server.exe => Нет файла FirewallRules: [UDP Query User{AA080F74-5F4B-405B-B6B9-8F1247396529}C:\users\user\appdata\local\temp\rar$exa7220.18648\teamspeak3-server_win64\ts3server.exe] => (Allow) C:\users\user\appdata\local\temp\rar$exa7220.18648\teamspeak3-server_win64\ts3server.exe => Нет файла FirewallRules: [{2DC4081D-9A4D-4676-BE57-B493EAF4172F}] => (Block) C:\users\user\appdata\local\temp\rar$exa7220.18648\teamspeak3-server_win64\ts3server.exe => Нет файла FirewallRules: [{04C60536-6F6E-429A-A7A5-C86C64E548EF}] => (Block) C:\users\user\appdata\local\temp\rar$exa7220.18648\teamspeak3-server_win64\ts3server.exe => Нет файла C:\Users\User\AppData\Local\Temp\{be1d0560-7fa3-4ddd-9c9f-38b7a8f7de48} C:\ProgramData\ilshobhutifb Reboot: End:: 2. Запустите Farbar Recovery Scan Tool от имени Администратора по правой кнопке мыши. 3. Нажмите один раз на кнопку Fix (Исправить) и подождите. Программа создаст лог-файл (Fixlog.txt). Пожалуйста, прикрепите его в следующем сообщении. Обратите внимание: будет выполнена перезагрузка компьютера.

-

Не могу удалить Trojan.BitCoinMiner, Trojan Agent

Saumraika ответил Saumraika тема в Помощь в удалении вирусов

Логи FRSt могла не так понять 2025-09-04_22-42-28_log.txt ZOO_2025-09-04_22-42-27.7z SAMURAI_2025-09-04_22-56-37_v5.0.1v x64.7z -

Выпуск web-браузера Chrome 140 с поддержкой скрытия IP и блокировки скриптов

- 1 684 ответа

-

- google chrome

- браузер

-

(и ещё 1 )

C тегом:

-

Поддержка Firefox 115 ESR продлена до марта 2026 года

- 2 405 ответов

-

- mozilla firefox

- firefox

-

(и ещё 1 )

C тегом:

-

Friend scored 100% in a quiz: Викторины по встречам клуба. 1-ая часть.

-

Ай, совсем забыл добавить, что "а в-четвёртых" - в Катуни вкуснейшая вода. В верховьях она чуть грязновата ("ледниковое молоко" - в воде очень много стёртого ледниками в пыль, в муку скального материала), но чуть ниже в Катунь впадают многочисленные чистейшие притоки, река окрашивается в лазурный цвет, а вкус этой воды - волшебен. Посему, почти обязательно к рафту привязана кружка, которой любой может черпнуть воды за бортом - и наслаждаться её вкусом: Однако, это был день, когда мы заскочили на прибрежную пасеку... Посему в стакане вполне могла быть медовуха

-

[ здесь бы весьма пригодился небольшой, секунд на 30-50 видосик про день-первый, но он всё ещё в монтаже... но будет обязательно! ]

-

Поставили лагерь - Я надеюсь, что не слишком сильно гружу подробностями? А вдруг кому-то будет полезно на будущее? Дровозаготовка.. кого-то явно не хватает: А теперь можно и отдохнуть! А также... Банька! Ай, какая же красота! Отличный день! Просто шикарный! А завтра нам - дальше по Катуни. Завтра будут первые пороги под названием "Щёки".

-

Ай, наша любимая парковка стоянка! Уже в третьий раз здесь будем ночевать - Разгружаемся - Что интересно, здесь вообще никого не бывает! Вот старое кострище, которое было у нас в 2016м, потом в 2020м - и кроме нас там никого не было! А после ковидного 2020-го здесь (по доступной нам информации), да и во виду кострища - здесь была всего-то только одна группа - в 2023(?) году.

-

Ну, понеслось! И в самом начале Катунь весьма радует активной водой и периодическим слаломом между торчащими из воды камнями: Приходится отгребать от разных прижимов, но в целом все расслабленно и комфортно. Отличный день, чтобы вспомнить что такое весло, как и куда им грести. А также у нас было трое туристов, которые вообще впервые сплавлялись! - им нужно было пройти "курс молодого бойца", как же без этого. А вот и первый прижим: Ага, тот же самый, который мы вчера с вертолёта наблюдали: Ну и дальше - виды роскошные, вода ласковая, препятствий нет - лишь лёгкие шиверы и несложные перекаты: Картинки ай, какие красивые! И кто-то заметил, что на скале стоит вот такое красивое дерево. И что за 9 лет (с 2016 года) оно должно было подрости... Покопался в архивах, сообщаю, что - нет, дерево практически не изменилось. Вот оно в августе 2016 года: И вот оно же в конце июля-2025: А вот и обед! Паркуемся, накрываем "стол" И дальше - туда. Очень хороший день! Всё, за поворотом слева - очень неплохая полянка для ночёвки. Итого, согласно нашей телеметрии, мы за день сплавились по верховьям Катуни на 20 км, шли суммарно 4 часа, сброс высоты = 90 метров (сегодня ночуем на высоте 1460 над уровнем моря).

-

Итого, начинаем сплав. Отправная точка - устье реки Верхний Кураган, высота над уровнем моря 1550м. В водном шоу участвуют два грузовых рафта-распашонки: Страховочный катамаран-двойка: И туристический рафт, где и путешествовали большинство туристов (некоторые перемещались на грузовых "баржах" Всего на плавсредствах было 5 гидов ("отдыхающие") и 10 туристов ("отдыхаемые") - это вспомнился мой старый лингвистический эксперимент. "Отдыхающие" - это кто отдыхает, а "отдыхаемые" - это кого отдыхают. И также любимая фраза одной моей случайной знакомой О.Р. - "Пока все не отдохнут, никто домой не поедет!"

-

Почему именно Катунь и так часто я по ней сплавляюсь? Да просто это самая интересная речка, по которой можно идти непрофессиональным сплавщикам, но под руководством опытных гидов (а они у нас были не просто "опытные", а чемпионы России по рафтингу - вот так). Почему интересная? Во-первых, мощь воды здесь необыкновенная, пороги и шиверы восхитительные, а валы стоят высотой в 2-3 метра (как нам показалось). Во-вторых, река относительно безопасна - в ней нет "заварных бочек", в которых можно крутиться довольно долго, все пороги проносные. На реке нет опасных прижимов, где можно остаться навсегда, также нет разных других неожиданностей. Ну, только если в самых верховьях можно попасть под нависшее над водой дерево и один из порогов в нижнем течении в большую воду превращается в довольно страшное на вид и довольно опасное препятствие - но об этом ещё будет подробнее, поскольку именно в большую воду мы его и проходили. А в третьих, это одна из самых длинных рек для активного сплава - от верховий Катуни до самых нижних на реке порогов более 500 километров сплава без каких-либо непроходимых объектов вроде дамб или плотин. Пятьсот+ километров быстро текущей воды! Красота! При этом суммарный сброс по высоте над уровнем моря составляет более километра, о как! Так что, Катунь - самая роскошная река в моей сплавной практике. Это подтверждают специалисты, которые просветили нас, что самые интересные реки для коммерческого сплава - это Катунь, Замбези (подтверждаю, сильная речка, видел сверху), Колорадо и чилийская река Био-Био.

-

-

NegveR scored 100% in a quiz: Викторины по встречам клуба. 1-ая часть.

-

Пролетаем Катунский хребет: Речка (ручей) Верхний Кураган - в устье которого мы и целимся: А вот и сама Катунь: Увы, нас посадили на правом берегу - вертолётчики сказали, что с полянок левого берега они на таком вертолёте могут и не взлететь, что им разгон нужен.. Жаль, на другом берегу полянки посимпатичней и покомфортней будут. И самое неприятное - нашествие комаров и мошки. Этого же здесь раньше почти совсем не было! Увы, что-то поменялось в местной природе... Или же конкретно на этой полянке этот противный инсекторат водится в избытке, а на другом берегу его нет? Кстати, ниже по реке комарья и мошки почти не было - всё как обычно.. Лодки (рафты и катамаран) готовы - Завтра - на воду!

-

Всё на этом с пешей частью - дальше на вертолёт и на Катунь! Сели-полетели: Картинки красивые в окошках показывают:

-

Вообщем восстоновил с помощью теневой копии диска с помощью Shadow Explorer 1.rar

-

Vertex1551 подписался на Вирус вымогатель

-

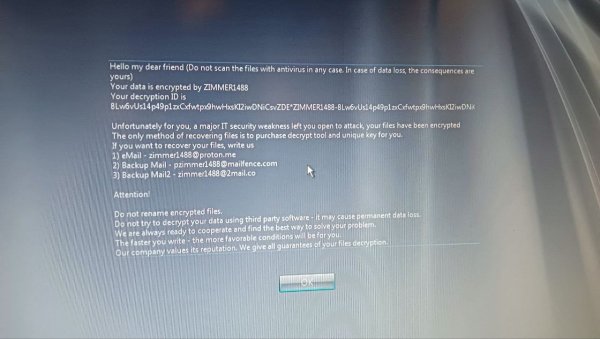

Сегодня зайдя в сервер увидел это, пароль от админа не подходит, данные хотелось бы восстановить Windows server 2008r2

-

- вирус

- вымогатель

-

(и ещё 2 )

C тегом:

-

Vertex1551 присоединился к сообществу

-

Скачайте Farbar Recovery Scan Tool (или с зеркала) и сохраните на Рабочем столе. Примечание: необходимо выбрать версию, совместимую с Вашей операционной системой. Если Вы не уверены, какая версия подойдет для Вашей системы, скачайте обе и попробуйте запустить. Только одна из них запустится на Вашей системе. 1. Запустите программу двойным щелчком. Когда программа запустится, нажмите Yes для соглашения с предупреждением. 2. Убедитесь, что в окне Optional Scan (Дополнительные опции) отмечены List BCD и 90 Days Files. 3. Нажмите кнопку Scan (Сканировать). 4. После окончания сканирования будет создан отчет (FRST.txt) в той же папке, откуда была запущена программа. 5. Если программа была запущена в первый раз, также будет создан отчет (Addition.txt). 6. Файлы FRST.txt и Addition.txt заархивируйте (в один общий архив) и прикрепите к сообщению.

-

Помощь в расшифровке. upyVegTmW

Андрей45 ответил Андрей45 тема в Помощь в борьбе с шифровальщиками-вымогателями

Такое же, задвоенное -

Помощь в расшифровке. upyVegTmW

safety ответил Андрей45 тема в Помощь в борьбе с шифровальщиками-вымогателями

а до расшифровки какое у него было расширение? т.е. сразу после шифрования. -

Не могу удалить Trojan.BitCoinMiner, Trojan Agent

safety ответил Saumraika тема в Помощь в удалении вирусов

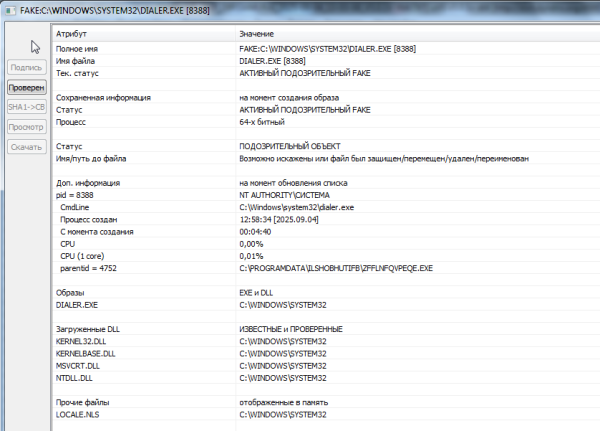

По очистке системы: По очистке системы: Выполните скрипт очистки в uVS Выполните в uVS скрипт из буфера обмена. ЗАпускаем start,exe от имени Администратора (если не запущен) текущий пользователь, Копируем скрипт ниже из браузера в буфер обмена. Закрываем браузер. В главном меню uVS выбираем: "Скрипт - выполнить скрипт из буфера обмена" Скрипт автоматически очистит систему и завершит работу с перезагрузкой системы. ;uVS v5.0.1v x64 [http://dsrt.dyndns.org:8888] ;Target OS: NTv10.0 v400c OFFSGNSAVE icsuspend delfake ;------------------------autoscript--------------------------- zoo %SystemDrive%\PROGRAMDATA\ILSHOBHUTIFB\ZFFLNFQVPEQE.EXE addsgn BA6F9BB21DE149A775D4AE7664C912052562F6F689FA8FE8158B4678781517DC624082016802CE01A86CA4FA0E9D4DDF4DDFE8721D51C82465FC91E6B9062242 8 Win64/Kryptik.EDF 6 chklst delvir apply regt 27 deltmp delref %SystemDrive%\PROGRAM FILES\NVIDIA CORPORATION\NVCONTAINER\NVCONTAINERTELEMETRYAPI.DLL delref %SystemDrive%\PROGRAM FILES (X86)\SKILLBRAINS\UPDATER\UPDATER.EXE delref %SystemDrive%\PROGRAM FILES (X86)\GOG GALAXY\GALAXYCLIENT.EXE delref {E984D939-0E00-4DD9-AC3A-7ACA04745521}\[CLSID] delref %SystemDrive%\PROGRAM FILES (X86)\MICROSOFT\EDGEUPDATE\MICROSOFTEDGEUPDATE.EXE delref %SystemDrive%\PROGRAM FILES (X86)\ACER\ACER JUMPSTART\HERMES.EXE delref %SystemDrive%\USERS\YULIY\APPDATA\LOCAL\PROGRAMS\OPERA GX\LAUNCHER.EXE delref %SystemDrive%\PROGRAM FILES (X86)\INTEL\RSTMWSERVICE.EXE delref {02BF25D5-8C17-4B23-BC80-D3488ABDDC6B}\[CLSID] delref {166B1BCA-3F9C-11CF-8075-444553540000}\[CLSID] delref {233C1507-6A77-46A4-9443-F871F945D258}\[CLSID] delref {3FD37ABB-F90A-4DE5-AA38-179629E64C2F}\[CLSID] delref {4063BE15-3B08-470D-A0D5-B37161CFFD69}\[CLSID] delref {62B4D041-4667-40B6-BB50-4BC0A5043A73}\[CLSID] delref {88D969C0-F192-11D4-A65F-0040963251E5}\[CLSID] delref {88D969C1-F192-11D4-A65F-0040963251E5}\[CLSID] delref {88D969C2-F192-11D4-A65F-0040963251E5}\[CLSID] delref {88D969C3-F192-11D4-A65F-0040963251E5}\[CLSID] delref {88D969C4-F192-11D4-A65F-0040963251E5}\[CLSID] delref {88D969C5-F192-11D4-A65F-0040963251E5}\[CLSID] delref {8AD9C840-044E-11D1-B3E9-00805F499D93}\[CLSID] delref {9203C2CB-1DC1-482D-967E-597AFF270F0D}\[CLSID] delref {9F9C4924-C3F3-4459-A396-9E9E0D8B83D1}\[CLSID] delref {BDEADEF2-C265-11D0-BCED-00A0C90AB50F}\[CLSID] delref {BDEADEF4-C265-11D0-BCED-00A0C90AB50F}\[CLSID] delref {BDEADEF5-C265-11D0-BCED-00A0C90AB50F}\[CLSID] delref {CDEC13B2-0B3C-400E-B909-E27EE89C6799}\[CLSID] delref {CFCDAA03-8BE4-11CF-B84B-0020AFBBCCFA}\[CLSID] delref {D27CDB6E-AE6D-11CF-96B8-444553540000}\[CLSID] delref {E18FEC31-2EA1-49A2-A7A6-902DC0D1FF05}\[CLSID] delref {E7339A62-0E31-4A5E-BA3D-F2FEDFBF8BE5}\[CLSID] delref %SystemDrive%\PROGRA~1\MICROS~1\OFFICE14\OUTLOOK.EXE delref %SystemDrive%\PROGRA~1\MICROS~1\OFFICE14\MLCFG32.CPL delref {1FBA04EE-3024-11D2-8F1F-0000F87ABD16}\[CLSID] delref %SystemDrive%\PROGRAM FILES\MICROSOFT OFFICE\OFFICE14\ONBTTNIE.DLL delref %SystemDrive%\PROGRAM FILES\MICROSOFT OFFICE\OFFICE14\ONBTTNIELINKEDNOTES.DLL delref {0F8604A5-4ECE-4DE1-BA7D-CF10F8AA4F48}\[CLSID] delref {E6FB5E20-DE35-11CF-9C87-00AA005127ED}\[CLSID] delref %SystemDrive%\PROGRAM FILES\MICROSOFT OFFICE\OFFICE14\OLKFSTUB.DLL delref {A11A1EE5-F9F8-4BE0-907F-D74A49CC506B}\[CLSID] delref {EE15C2BD-CECB-49F8-A113-CA1BFC528F5B}\[CLSID] delref {AC44EC8F-071A-4290-BDE2-A66A764472DF}\[CLSID] delref %Sys32%\DRIVERS\VMBUSR.SYS delref {D9806E4E-82CE-4A75-83D0-A062EC605349}\[CLSID] delref %SystemDrive%\PROGRAM FILES (X86)\MICROSOFT\EDGE\APPLICATION\90.0.818.66\MSEDGE.DLL delref %SystemDrive%\PROGRAMDATA\MICROSOFT\WINDOWS DEFENDER\PLATFORM\4.18.2104.10-0\DRIVERS\WDNISDRV.SYS delref %Sys32%\DRIVERS\IALPSS2_GPIO2_CNL.SYS delref %Sys32%\DRIVERS\IALPSS2_SPI_CNL.SYS delref %SystemDrive%\PROGRAM FILES\MICROSOFT OFFICE\ROOT\OFFICE16\MSOETWRES.DLL delref %SystemDrive%\PROGRAM FILES\MICROSOFT OFFICE\ROOT\OFFICE16\WWLIB.DLL delref %Sys32%\DRIVERS\IALPSS2_UART2.SYS delref %Sys32%\DRIVERS\IALPSS2_I2C.SYS delref %SystemDrive%\PROGRAM FILES\MICROSOFT OFFICE\ROOT\VFS\PROGRAMFILESCOMMONX64\MICROSOFT SHARED\OFFICE16\MSO.DLL delref %Sys32%\DRIVERS\UMDF\USBCCIDDRIVER.DLL delref %SystemDrive%\PROGRA~1\MICROS~1\OFFICE14\NPAUTHZ.DLL delref {138508BC-1E03-49EA-9C8F-EA9E1D05D65D}\[CLSID] delref %SystemDrive%\PROGRAM FILES (X86)\MICROSOFT\EDGE\APPLICATION\120.0.2210.61\INSTALLER\SETUP.EXE delref {FE8E6AD6-DABE-45E1-88C2-48DC4578924C}\[CLSID] delref {42042206-2D85-11D3-8CFF-005004838597}\[CLSID] delref %Sys32%\DRIVERS\HDAUDADDSERVICE.SYS delref %SystemDrive%\PROGRAM FILES (X86)\IOBIT\ADVANCED SYSTEMCARE\DRIVERS\WIN10_AMD64\ASCFILEFILTER.SYS delref %SystemDrive%\PROGRAM FILES (X86)\IOBIT\ADVANCED SYSTEMCARE\DRIVERS\WIN10_AMD64\ASCREGISTRYFILTER.SYS delref %SystemRoot%\TEMP\CPUZ154\CPUZ154_X64.SYS delref %Sys32%\DRIVERS\HDUUFODL.SYS delref %Sys32%\DRIVERS\JHKDRFIP.SYS delref %SystemDrive%\PROGRAM FILES (X86)\MICROSOFT\EDGE\APPLICATION\120.0.2210.61\ELEVATION_SERVICE.EXE delref D:\STEAMLIBRARY\STEAMAPPS\COMMON\ONCE HUMAN\NEPROTECT.SYS delref %SystemDrive%\PROGRAM FILES (X86)\TUNNELBEAR\DRIVERS\X64\SPLITTUNNELINGDRIVER.SYS delref %SystemDrive%\PROGRAM FILES\ACER\USER EXPERIENCE IMPROVEMENT PROGRAM SERVICE\FRAMEWORK\UBTSERVICE.EXE delref %SystemDrive%\PROGRAM FILES\MICROSOFT UPDATE HEALTH TOOLS\UHSSVC.EXE delref %Sys32%\DRIVERS\XPSFFUDU.SYS delref %SystemDrive%\PROGRAM FILES (X86)\MICROSOFT\EDGE\APPLICATION\113.0.1774.35\RESOURCES\WEB_STORE\ИНТЕРНЕТ-МАГАЗИН delref %SystemDrive%\PROGRAM FILES (X86)\MICROSOFT\EDGE\APPLICATION\80.0.361.61\RESOURCES\EDGE_CLIPBOARD\MICROSOFT CLIPBOARD EXTENSION delref %SystemDrive%\PROGRAM FILES (X86)\MICROSOFT\EDGE\APPLICATION\113.0.1774.35\RESOURCES\EDGE_SUPPRESS_CONSENT_PROMPT\SUPPRESS CONSENT PROMPT delref %SystemDrive%\PROGRAM FILES (X86)\MICROSOFT\EDGE\APPLICATION\80.0.361.61\RESOURCES\MEDIA_INTERNALS_SERVICES\MEDIA INTERNALS SERVICES EXTENSION delref %SystemDrive%\PROGRAM FILES (X86)\MICROSOFT\EDGE\APPLICATION\89.0.774.45\RESOURCES\EDGE_COLLECTIONS\EDGE COLLECTIONS delref %SystemDrive%\PROGRAM FILES (X86)\MICROSOFT\EDGE\APPLICATION\92.0.902.55\RESOURCES\EDGE_COLLECTIONS\EDGE COLLECTIONS delref %SystemDrive%\PROGRAM FILES (X86)\MICROSOFT\EDGE\APPLICATION\80.0.361.61\RESOURCES\MICROSOFT_WEB_STORE\MICROSOFT STORE delref %SystemDrive%\PROGRAM FILES (X86)\MICROSOFT\EDGE\APPLICATION\80.0.361.61\RESOURCES\EDGE_FEEDBACK\EDGE FEEDBACK delref %SystemDrive%\PROGRAM FILES (X86)\MICROSOFT\EDGE\APPLICATION\80.0.361.61\RESOURCES\MICROSOFT_VOICES\MICROSOFT VOICES delref %SystemDrive%\PROGRAM FILES (X86)\MICROSOFT\EDGE\APPLICATION\80.0.361.61\RESOURCES\CRYPTOTOKEN\CRYPTOTOKENEXTENSION delref %SystemDrive%\PROGRAM FILES (X86)\MICROSOFT\EDGE\APPLICATION\80.0.361.61\RESOURCES\PDF\MICROSOFT EDGE PDF VIEWER delref %SystemDrive%\PROGRAM FILES (X86)\MICROSOFT\EDGE\APPLICATION\91.0.864.37\RESOURCES\WEBRTC_INTERNALS\WEBRTC INTERNALS EXTENSION delref %SystemDrive%\PROGRAM FILES (X86)\MICROSOFT\EDGE\APPLICATION\107.0.1418.35\RESOURCES\HANGOUT_SERVICES\WEBRTC EXTENSION delref %SystemDrive%\PROGRAM FILES\GOOGLE\DRIVE FILE STREAM\69.0.0.0\GOOGLEDRIVEFS.EXE delref {31D09BA0-12F5-4CCE-BE8A-2923E76605DA}\[CLSID] delref {424BE3CD-34AB-4F51-9C57-4341166DC8FA}\[CLSID] delref {602ADB0E-4AFF-4217-8AA1-95DAC4DFA408}\[CLSID] delref {611B6CB4-ACE6-4655-8D60-15FAC4AD0952}\[CLSID] delref {7FEBEFE3-6B19-4349-98D2-FFB09D4B49CA}\[CLSID] delref {8ABE89E2-1A1E-469B-8AF0-0A111727CFA5}\[CLSID] delref {8AC780E1-BCDB-4816-A6EA-A88BCC064453}\[CLSID] delref {A0651028-BA7A-4D71-877F-12E0175A5806}\[CLSID] delref %SystemDrive%\USERS\YULIY\DOWNLOADS\НОВАЯ ПАПКА\YBVZVQ delref %SystemDrive%\USERS\YULIY\DOWNLOADS\НОВАЯ ПАПКА\AFTOYA delref %SystemDrive%\USERS\YULIY\DOWNLOADS\НОВАЯ ПАПКА\LTPGZL delref %SystemDrive%\USERS\YULIY\APPDATA\LOCAL\TEMP\.OPERA\3FAC4D243BDA\INSTALLER.EXE delref %SystemRoot%\TEMP\7DF1890E-60E6-4C07-A516-25552188097D\DISMHOST.EXE ;------------------------------------------------------------- ;---------command-block--------- delref WDE:\.EXE regt 40 czoo restart После перезагрузки системы: Добавьте файл дата_времяlog.txt из папки откуда запускали uVS Файл ZOO_дата_время.7z добавьте в ваше сообщение. + добавьте новые логи FRST для контроля -

Помощь в расшифровке. upyVegTmW

Андрей45 ответил Андрей45 тема в Помощь в борьбе с шифровальщиками-вымогателями

Файл описания сдпелал сам диск 30гб. не аттачится к системе Изначально после неудачной расшифровки диск имел расширение vhd3.upyVegTmW.upyVegTmW , что бы вытянуть с него данные мы меняли расширение на vhd3.vhd и работали через р студио, но данныые частично битые. -

Не могу удалить Trojan.BitCoinMiner, Trojan Agent

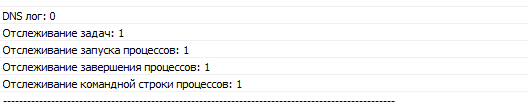

safety ответил Saumraika тема в Помощь в удалении вирусов

Спасибо. Теперь все хорошо, в том смысле, что отслеживание включено. да, теперь видим, что процессы с измененным кодом созданы данным процессом. C:\PROGRAMDATA\ILSHOBHUTIFB\ZFFLNFQVPEQE.EXE Ждем скрипт очистки. -

Помощь в расшифровке. upyVegTmW

safety ответил Андрей45 тема в Помощь в борьбе с шифровальщиками-вымогателями

Какой размер дисков VHD? Диски открываются в системе Win после расшифровки? Файл описания сами сделали, или получили вместе с дешифратором?