Активность

- Последний час

-

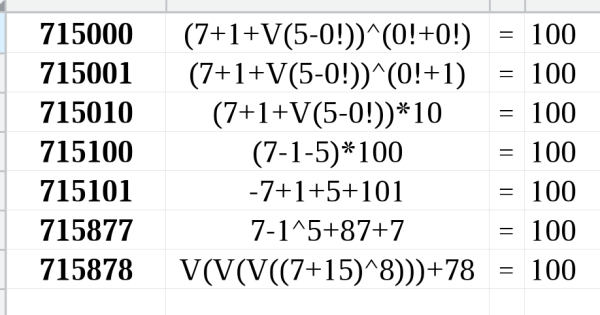

22 в восьмой... месье знает толк шибче меня 715878 ---> 7V1 × 5 + 87 + 8

-

715. 7*15=105 not "005" -7 +-*1 +5! not "012,013,014" Интересуют not "005, 012,013,014" = всего 7 вариантов. 715000 715001 715010 715100 715101 715877 715878

-

"не-005 и не-012-013-014" = всего 5 вариантов. aaa-not-005--012-013-014.xods 000, 001, 010, 100, 101, 877, 878

-

Не-005. Наконец-то потребовалось 0!+"04" = 0+"05"= -0!+"06" = 5 not "04,05,06" = 14 штук. 1+"04" = 1*"05" = -1+"06" = 5 // аналогично, если без конкатенаций. 2+"03" = -2+"07" = 5 not "03,07" = 40. 3+"02" = -3+"08" = 3!-"01" = 5 not "01,02,08" // <= '6', 03!=6, если без конкатенаций. 4+"01" = -4+"09" = V(4)+"03" = -V(4)+"07" = 5 not "01,03,07,09" = 11. // "07,09" не требуются, "01,03" работают. 5*"01" = -5+"10" = 5 not "01,10" = 14. 6-"01" = 5 not "01" = 22. 7-"02" = 5 not "02" = 32. 8-"03" = 5 not "03" = 55. 9 <= '3', V(9)=3, если без конкатенаций. То есть, подсчитать нужно вот это: aaa-not-005-start.xods Результат: "не-005" = 96 вариантов. aaa-not-005.xods 000 352 707 807 952 001 358 708 817 958 010 428 717 826 011 448 718 828 068 457 727 846 077 468 747 848 078 486 752 853 087 625 754 855 100 626 755 856 101 646 756 857 110 652 758 859 111 657 760 860 168 658 761 861 177 662 767 865 178 668 770 866 187 672 771 868 222 682 777 870 228 684 778 871 238 685 780 877 242 686 781 878 248 787 882 253 888 256 257 259 265 266 268 278 286 288

- Сегодня

-

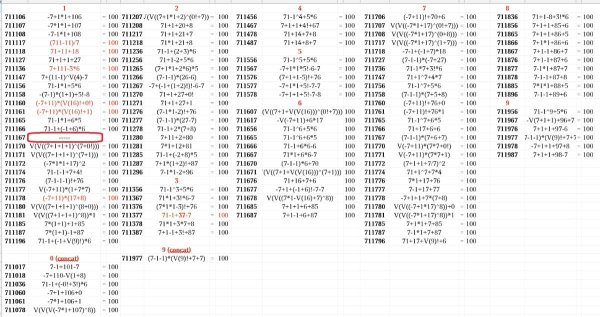

Получается, 711167 записываем в "плохие"?

-

-

[РЕШЕНО] Трояны Behavior:Win32/Execution.LR!ml, Trojan:Win32/Casur.A!cl, Trojan:Script/Wacatac.B,D,G!ml

Sandor ответил Asahinacchi тема в Помощь в удалении вирусов

Мы были рады Вам помочь! Надеемся, что Вы остались довольны результатом. На нашем форуме также можно получить компьютерную помощь, помощь по продуктам "Лаборатории Касперкого", обсудить технологии и технику, заказать эксклюзивную сувенирную продукцию "Лаборатории Касперского" бесплатно! Форумчане ежегодно путешествуют. В числе приглашенных в Турцию, Армению, Сочи, Камбоджу можете быть и Вы! Будем рады видеть Вас в наших рядах! Всегда ваш, клуб "Лаборатории Касперского". -

mimic/n3wwv43 ransomware зашифровали базы 1с на сервере

safety ответил Игорь Крайнев тема в Помощь в борьбе с шифровальщиками-вымогателями

Шифрование произошло на одном или нескольких устройствах? По очистке системы: Запускаем FRST.exe от имени Администратора (если не запущен) Копируем скрипт из браузера в буфер обмена, браузер закрываем. Ждем, когда будет готов к работе, Нажимаем в FRST кнопку "исправить". Скрипт очистит систему, и завершит работу c перезагрузкой системы Start:: HKLM\...\Run: [000_PP0_100-43] => C:\Users\Администратор\AppData\Local\A4270915-5DA9-7791-1712-071233678B1F\000_PP0_100-43.exe [6559248 2025-01-17] () [Файл не подписан] HKLM\...\Run: [000_PP0_100-43.exe] => C:\Users\DjonSizov\AppData\Local\DECRYPT_FILES.txt [977 2026-01-23] () [Файл не подписан] HKLM\SOFTWARE\Policies\Microsoft\Windows\WindowsUpdate: Ограничение <==== ВНИМАНИЕ HKLM\...\Policies\system: [legalnoticetext] Hello my dear friend (Do not scan the files with antivirus in any case. In case of data loss, the consequences IFEO\CompatTelRunner.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\logoff.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\perfmon.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\SearchApp.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\SearchIndexer.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\SearchProtocolHost.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\sethc.exe: [Debugger] c:\windows\system32\cmd.exe IFEO\shutdown.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\taskkill.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\tasklist.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\taskmgr.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\wsqmcons.exe: [Debugger] C:\Windows\System32\Systray.exe GroupPolicy: Ограничение ? <==== ВНИМАНИЕ 2026-01-23 15:39 - 2026-01-23 15:39 - 000000000 ____D C:\Users\Администратор\AppData\Roaming\Process Hacker 2 2026-01-23 03:07 - 2026-01-23 03:07 - 000000000 ____D C:\Users\DjonSizov\AppData\Roaming\Process Hacker 2 2026-01-23 03:06 - 2026-01-23 08:45 - 000000000 ____D C:\temp 2026-01-23 03:02 - 2026-01-23 03:02 - 000000000 ____D C:\ProgramData\Microsoft\Windows\Start Menu\Programs\IObit Unlocker 2026-01-23 03:02 - 2026-01-23 03:02 - 000000000 ____D C:\ProgramData\IObit 2026-01-23 03:02 - 2026-01-23 03:02 - 000000000 ____D C:\Program Files (x86)\IObit 2026-01-23 03:01 - 2026-01-23 05:17 - 000000000 ____D C:\Program Files\Process Hacker 2 2026-01-23 03:01 - 2026-01-23 03:01 - 000000000 ____D C:\ProgramData\Microsoft\Windows\Start Menu\Programs\Process Hacker 2 2026-01-23 08:45 - 2025-02-12 23:24 - 000000000 __SHD C:\Users\Администратор\AppData\Local\A4270915-5DA9-7791-1712-071233678B1F 2026-01-23 08:44 - 2025-08-09 00:09 - 000000000 __SHD C:\Users\DjonSizov\AppData\Local\A4270915-5DA9-7791-1712-071233678B1F 2026-01-23 08:44 C:\Users\DjonSizov\AppData\Local\A4270915-5DA9-7791-1712-071233678B1F 2026-01-23 08:45 C:\Users\Администратор\AppData\Local\A4270915-5DA9-7791-1712-071233678B1F Reboot:: End:: После перезагрузки: Добавьте файл Fixlog.txt из папки, откуда запускали FRST, в ваше сообщение Папку C:\FRST\Quarantine заархивируйте с паролем virus, архив загрузите на облачный диск, и дайте ссылку на скачивание здесь. -

mimic/n3wwv43 ransomware зашифровали базы 1с на сервере

Игорь Крайнев опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

заразили компьютер и с него по rdp подключились к серверу с базами 1с и всё зашифровали на сервере был установлен лицензионный Kaspersky Endpoint Security 12, у него удалили лицензию и он перестал работать вероятно удалось вычислить и саму программу шифровальщика и сделать дамп процесса через processhacker Addition.txt CRYPT_FILES.zip FRST.txt -

Видимо это те самые комбинации, которые не дают сотню

-

Да, Happ Proxy периодически вылетает, так что ее желательно исключить:

-

Добрый день, Ссылка на ваш отчет: https://www.getsysteminfo.com/report/6871faa80f2d461e64ace5d999d8c8bf?wl=load Попробуйте временно удалить стандартным образом следующие приложения: Malwarebytes version 5.2.7.167 - 5.2.7.167 MarketResearch - 130.0.374.000 Happ - Proxy Utility 2.0.1(488) - 2.0.1(488) По возможности обновите сетевые драйвера для Intel(R) Dual Band Wireless-AC 8265

-

[РЕШЕНО] Трояны Behavior:Win32/Execution.LR!ml, Trojan:Win32/Casur.A!cl, Trojan:Script/Wacatac.B,D,G!ml

Asahinacchi ответил Asahinacchi тема в Помощь в удалении вирусов

Спасибо большое) Уже рекомендации сделал. Всё обновил и удалил -

[РЕШЕНО] Трояны Behavior:Win32/Execution.LR!ml, Trojan:Win32/Casur.A!cl, Trojan:Script/Wacatac.B,D,G!ml

Sandor ответил Asahinacchi тема в Помощь в удалении вирусов

Отлично! Не забудьте прочитать и сделать рекомендации. Удачи! -

Вот

-

[РЕШЕНО] Трояны Behavior:Win32/Execution.LR!ml, Trojan:Win32/Casur.A!cl, Trojan:Script/Wacatac.B,D,G!ml

Asahinacchi ответил Asahinacchi тема в Помощь в удалении вирусов

-

-

Зависание ноутбка в течении 5 минут. Куда копать?

MotherBoard ответил IDen тема в Компьютерная помощь

Добрый день. Оперативной памяти хватает? Перегрев отсутствует? -

Добрый день. Сделайте такой отчет. Полученный файл загрузите на любой файлообменник и дайте ссылку.

-

Здравствуйте Win 10 Pro. Установлен Касперский плюс. Во время работы начинает "зависать" на пару минут. Зависание протекает в следующем манере: интернет не работает (браузер не может открыть страницу, либо делает вид, что думает), подключение по wifi отображается, но когда щелкаю на значек, он не показывает сети (многоточие и все, больше никакой картинки), мышка двигается, но ничего открыть не могу, панель снизу появляется, но ничего не открывается. Ctrl+Alt+Del не реагирует. Но!!! Клавиатура живая (на Caps Lock клава реагирует). Через, примерно, 5 минут все начинает работать как и раньше. Что может быть? Куда можно копать? Вирус или кривой софт?

-

С Днём Рождения!