Поиск

Показаны результаты для тегов 'shinra'.

Найдено 12 результатов

-

proton Шифровальфик с расширением SYXmxcO8

Игорь11222 опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

Сегодня в ночь зашивровались некоторые файлы, кроме зашифрованных файлов и тектовых документов с требованиями ничего в системе не обнаружено. Файлы зашифровались не все, с 22:00 началось шифрование файлов, в 3:08 оно остановилось. Антивирус никакх угроз не обнаружил Addition.txt FRST.txt в.zip -

Словили шифровальщик на сервере, зашифровал всё: и 1С, и бэкапы, и документы. У зашифрованных файлов рандомное имя (10 символов, в независимости от длины исходного имени) и новое расширение .8gKkbNYH Система «в рабочем» состоянии, но перезагружалась много раз. В архиве (пароль 111) пример зашифрованных файлов с требованием злоумышленников и исходники зашифрованных файлов Addition.txt FRST.txt ПримерФайлов.7z

- 5 ответов

-

- 8gkkbnyh

- buykey@cyberfear.com

-

(и ещё 1 )

C тегом:

-

proton Зашифрованы файлы на сервере

DmTS опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

Здравствуйте. На сервере ночью шифровальщиком были зашифрованы все файлы. Вероятно попали через RDP. С помощью Kaspersky Endpoint Security 12 был пойман Stub.exe. Прошу подсказать, есть ли вариант восстановить данные. Addition.zip Files.zip FRST.zip -

proton ransomware Сервера подверглись атаке, шифрование.

Келл опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

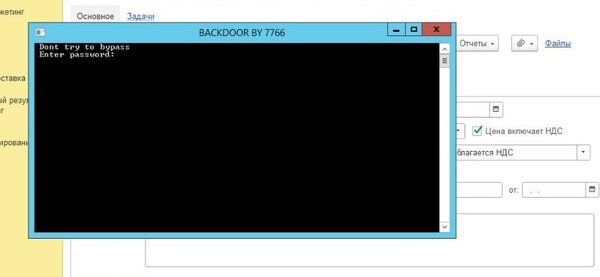

Добрый день! 23.12 Подверглись атаке, вирус зашифровал несколько серверов. Предположительно было запущено вручную, обнаружили папку на рабочем столе одного из пользователей "bojblackrz", в ней библиотека и файл "svchost.exe". На одном из серверов лежал парсер mimikatz. Помогите пожалуйста определить тип шифровальщика, есть-ли дешифратор? Recover - записка с выкупом. Пароль на архивы: 1111 Образцы.7z Recover.7z -

proton ransomware Предположительно Proton / Shinra

Arakki опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

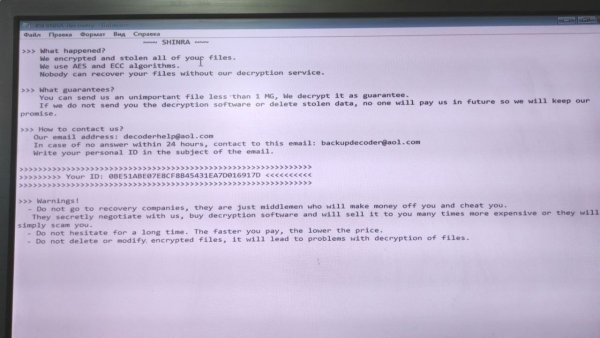

Столкнулся с шифровальщиком. Сайт ID Ransomware определил вирус как Proton/Shinra. Могу прикрепить только файл с угрозой и вымогательством. Попытки найти декодер не увенчались успехом. Однако при обращении в **** мне ответили, что декодер существует и сайт готов его предоставить за 500.000 рублей. Указанный вами сайт является мошенническим, который предлагает пострадавшим посредничество между жертвой и злоумышленниками. Т.е. они предлагают вам то же самое, что и злоумышленники в своей записке о выкупе, и мало чем от них отличаются. Так вот, может с момента последних постов в этом форуме декодер существует? Или верить в такое не стоит? Как полностью очистить вирус с устройства? HowToRecover.txt -

proton ransomware Шифровальщик .KfErqP7R

bex опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

Здравствуйте, проконсультируйте пожалуйста. Взлом произошел через RDP, сервер не перезапускался, RDP сеанс через который произошел взлом не закрывался. На локальном диске и сетевой шаре другого сервера присутствуют зашифрованные файлы с расширением KfErqP7R и сообщение о выкупе. В профиле пользователя из под которого произошел взлом, остались папки с программами, но не специалисту сложно судить о их применимости для расшифровки. Логи FRST и архив с зашифрованными файлами прикладываю. virus.zip FRST.txt Addition.txt -

proton ransomware шифровальщик, возможно Proton/shinra

plak опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

один из компьютеров в сети подцепил шифровальщик. зашифрована масса файлов как на самом пк, так и на папках с общим доступом на другом пк (все имеют формат .1cxz). ос не запустилась при включении. восстановил загрузчик, ос работает, нашел сам .exe (название содержит текст из вымогателя), по почте из файла вымогателя нашел упоминание на гитхабе в файле shinra. nomoreransom и id-ransomware ничего не находят. ос на зараженном пк пока не трогаю, но он может понадобиться, поэтому пока есть время, могу попробовать что-то поискать на нем, если укажете где искать. прикладываю 1. результаты Farbar Recovery Scan Tool 2. зашифрованные файлы 3. шифровальщик 4. текст вымогателя пароль на все файлы virus shifr.rar -

proton ransomware Помощь в расшифровке файлов

Равиль.М опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

Добрый день. Поймали вирус-шифровальщик, поразил весь файловый серв. Все началось после того как подключились через Anydesk. На двух пользовательских компьютерах замещены вирусы после проверки KES. Лог файл приложил FRST.rar KVRT2020_Data.rar Обнаружено KES.rar Файлы шифрованные.rar -

proton Шифровальщик-вымогатель .kwx8

Rome0 опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

15.02 ночью. Судя по всему RDP. На комп был проброшен нестандартный порт. Комп для удаленного подключения был включен круглосуточно. Все бы ничего, но остались незавершенные сессии с сетевым хранилищем NAS и там тоже все зашифровало... Все файлы с расширением .kwx8 Без Вашей помощи не обойтись явно. Desktop.zip -

proton ransomware Ransom:Win64/Akira.CCDR!MTB, Ransom:Win32/Conti.AD!MTB

Bandersnatch опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

Здравствуйте. На рабочем компе случилась печаль беда. Я так подозреваю, что вирус попал через RDP. Зашифровались как файлы офиса, так и файлы базы 1С. Ломанули админскую учетку, отрубили защиту и сделали все эти непотребства. Антивирусом были определены: Ransom:Win64/Akira.CCDR!MTB, Ransom:Win32/Conti.AD!MTB, Trojan:Win32/Tiggre!rfn. Addition.txt Desktop.rar FRST.txt -

proton ransomware Шифроваьщик SHINRA

Rasa опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

-

proton ransomware Шифровальщик .OPIX

kda7889 опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

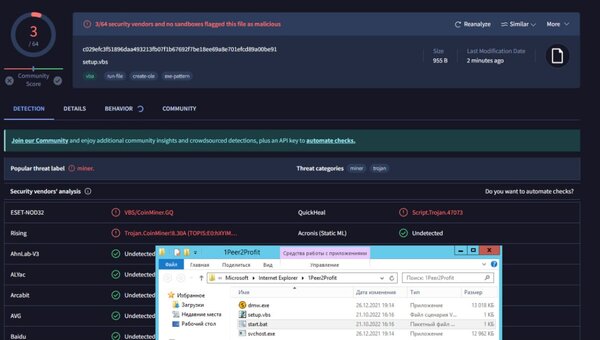

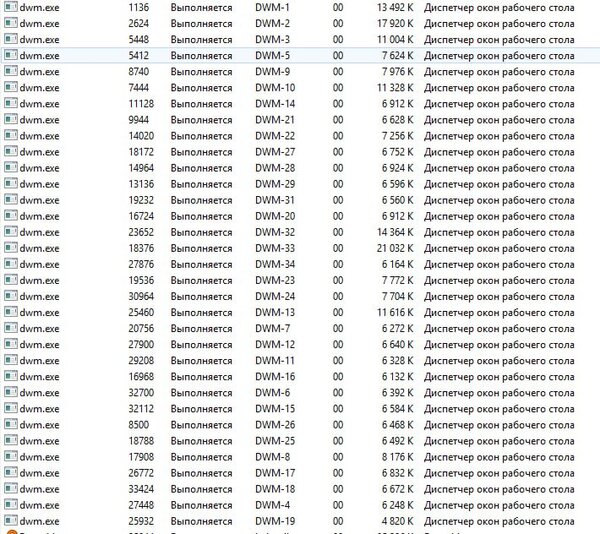

Привет. 16.05.2024 под конец рабочего дня мне сотрудник прислал скрин, что у него в сеансе RemoteApp (RDP) вместе с 1С появилось черное окно. Я подключился к нашему серверу RemoteApp[10-7], запустил taskmgr и обнаружил большое количество процессов от несуществующих пользователей DWM-**. Скачал и запустил Kaspersky Virus Removal Tool на сервер [10-7], и сразу на сервер где лежат сами базы [10-2]. На сервере [10-2] ничего не обнаружено, на сервере [10-7] была обнаружена папка с файлами. Я запаковал папку 1Peer2Profit в архив, могу скинуть если будет нужно. Вот отчет vt. Удалил все угрозы с помощью KVRT, очистив зараженные объекты, убедился что никаких лишних процессов от лже-пользователей нет, и затем запустил более глубокое сканирование на обоих машинах и отключился, т.к. время ожидания явно превышало несколько часов. Через некоторое время мне прилетело уведомление на телефон, что виртуальная машина домена WinServ2012 которая расположена на сервере [10-7] недоступна, подключиться к нему я так-же не смог. Отправил его в перезагрузку, проверил сервер [10-2], все было в порядке. Спустя некоторое время смог получить доступ к серверу [10-7], через запасного пользователя, все основные админские были отключены. Файлы были зашифрованы расширением .OPIX Пропала связь с сервером [10-2], подключившись к нему, также обнаружили что все файлы зашифрованы. Подготовил логи анализа системы при помощи Farbar Recovery Scan Tool, так-же в архивах по 2 зашифрованных файла с каждого сервера и файл с контактами вредителей. Внутри положил зашифрованные файлы, так и файлы в оригинальном виде, надеюсь это поможет. Купил Касперский Office Security, поставил. Ничего не обнаружено. Жду Вашей помощи. p.s. был резервный изолированный бэкап, но мы его только начали делать, там 1/3 от того что нужно для деятельности. не повторяйте наших ошибок, это очень больно. OPIX_client_data.zip- 3 ответа

-

- .opix

- opixware@gmail.com

-

(и ещё 1 )

C тегом: