Поиск

Показаны результаты для тегов 'crysis'.

Найдено 652 результата

-

crysis Зашифрованы в формате PGP мои файлы

Александр СК опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

01.08.2020 года были изменены мои файлы на домашнем сетевом хранилище. Скорее всего я пропустил письмо от мошенников или не придал ему значения. Хранилищем не пользовался после этого. Сейчас понадобились архивные фото и документы. Файлы зашифрованные pgp.rar FRST.txt Addition.txt -

Зашифровали Файлы в локальной сети (общей папке) на нескольких компьютерах и поменяли данные создания папок. заметили сегодня утром . данные папок были изменены примерно 21.05.2024 в 1 час 22 минуты (это данные измененных папок). Компьютеры подключены общей локальной сетью, работы происходят на них в общей рабочей папке и данная Папка была полностью зашифрована (включая все продукты оффис ). шифр на всех документах один id-9439B95D.[anticrypto@tutanota.com] Что делать? как быть? Сообщение от модератора kmscom Тема перемещена из раздела Компьютерная помощь

-

crysis Прошу помочь с расшифровкой файлов *.SYSDF

Bruce007 опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

Зараженные файлы.rar Здравствуйте! Подцепили вирус шифровальщик, я не очень разобрался как тему оформлять, пожалуйста, подскажите как систему проанализировать с помощью farbar, могу подсьединить жесткие диски к компьютеру с работоспособной системой (два жестких диска заражены) Прикладываю архив с тремя файлами - один - записка о том, как связаться и две зашифрованных скриншота -

crysis Файлы с указанием в расширении Roger

cisbbs опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

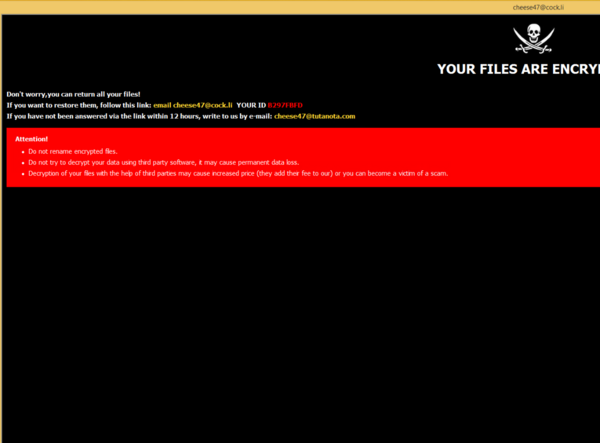

Прошу помощи в расшифровке файлов. Есть оригинальные файлы и файлы зашифрованные вирусом. В описании вируса присутсвует почта cheese47@cook.li и chesee47@tutanota.com -

crysis Произошла шифровка файлов cock.li

duduka опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

вечером, как оказывается взломали рдп (подобрали пароль) в 20:40 утром естественно появились текстовые документы с текстом: и файлы стали в таком виде. файл_нейм.id-B297FBFD.[cheese47@cock.li].ROGER так же был обнаружен файл payload.exe есть возможность расшифровать? report1.log report2.log -

crysis Словил еще в 2020 [filesneed@aol.com].VWA

DANJES опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

Доброго времени суток, словил [filesneed@aol.com].VWA еще в 2020, не было времени заниматься этим, хотел узнать появилась ли возможность раскодировать? Заранее спасибо за ответ. В прикрепе есть файлы закодированные и такие же без кодировки вдруг как то поможет) 0937727900.pdf 0937727900.pdf.id-72BDC82D.[filesneed@aol.com].zip СЧЕТ 0220.doc- 1 ответ

-

- filesneed@aol.com

- .vwa

-

(и ещё 1 )

C тегом:

-

crysis Помощь с расшифровкой файлов

Siboc опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

Добрый день. На компьютере запустили шифровальщик - файл нашли и приложил. Взломали или кто-то злоумышленно разбираемся. Подскажите, возможно ли такое расшиваровать. Файлы без пароля(virus) батник и ссылка на яндекс. killrdp.bat.id-EC7CEE84.[cheese47@cock.li].7z Yandex.lnk.id-EC7CEE84.[cheese47@cock.li].7z payload-шифровальщик.7z -

crysis Шифровальщик [edward22w@aol.com].edw

Savage-i опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

Доброго дня! Вероятно был взлом через RDP Логи не сохранились, т.к. резко нужно было поднять сервер с SQL и 1С. Бэкапы баз были Очистка системы не требуется Прилагаю шифрованные файлы и сам вирус Есть ли вероятность дешифровки? (документов много) (пробовал разные декрипторы - не смогли) Шифрованные файлы.rar Вирус.rar -

Сегодня с 9:00 утра (GMT+9) сервер был выключен, включили, сервер скул и сервер лицензирования не запускается, выяснили что базы данных SQL, 1С, бэкапы были зашифрованы. Уже смотрели в Просмотре событий что логи были вычищены в 1:42 прошлой ночью. 3 маленьких файла скинул зашифрованных, с расширением .twinpix, файл с требованием называется FILES ENCRYPTED и логи с утилиты, заархивировал в файл 123.rar, пароль "virus". Файл шифровальщика не удалось найти. 123.rar

-

crysis Шифровальщик .[James2020m@aol.com].MUST

KoTstantin опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

Добрый день! Где-то подцепили этот вирус и за несколько минут все зашифровалось. Перед этим видно по логам, как Пользователь отключает kaspersky total security. Подозреваем, что взлом был через подбор паролей по rdp. Зашифрованы базы 1С и документы важные( В приложении логи, шифрованые файлы в архиве kis и вирус в запароленном архиве (пароля нету). Addition.txt FRST.txt kis.rar GSYS.rar_pass_123.zip А это отчет тотал секурити. Defender первоначальный вариант удалил, как только я защел в папку с файлом... 1.txt -

crysis Шифровальщик [brooklinbug@protonmail.com].ROGER

San_ опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

Добрый день. Заразились шифровальщиком. В приложении зашифрованный файл и файл исходный.1221.rar Также контакты.Контакты.docx Пострадали несколько компьютеров. Шифрование произошло вчера вечером. Просьба помочь в расшифровке файлов. -

crysis [James2020m@aol.com].MUST

d280486 опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

Всем доброго времени. Вчера вечером залезли на сервер закинули шифровальщик, как только смог выключил сервер, есть исполняемый файл (прикреплен), может у вас получится расшифровать данные DESKTOP.rar -

Здравствуйте! Сегодня обнаружили, что все файлы зашифрованы и имеют следующие расширение: .id-84B3DBC6.[strongwind@cock.lu].ROGER CryptFiles.rar

-

crysis Поймали шифровальщик .[strongwind@cock.lu].ROGER

WinJam11 опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

добрый день, сегодня поймали вирус, есть ли шансы? Спасибо crypt-files.rar -

crysis Поймали шифровальщик *.id-E8DCBEFA.[strongwind@cock.lu].ROGER

tretyakovi4 опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

Всем привет. Сегодня обнаружили, что все файлы зашифрованы и имеют следующие расширение: .id-E8DCBEFA.[strongwind@cock.lu].ROGER Архив с файлами FRST.txt и Addition.txt Буду рад любой информации. Заранее спасибо. info.rar -

crysis Шифровальщик с форматом [retools@eml.cc].yUixN

kudpro опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

Предположительно был пойман через RDP. Система была переустановлена. Так же были зашифрованы бекапы 1С, их удалось восстановить при помощи восстановления архива в WinRAR. example.zip -

Зашифровали файлы компа. расширение .must При перезагрузки Касперский его определил и удалил trojan-ransom.win32.crysis.to Прошу помочь Addition.txtD.zipFRST.txt Addition.txt FRST.txt D.zip

-

crysis Прошу помочь с расшифровкой файлов

jd_krsk опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

Прошу помочь с расшифровкой файлов. -

crysis Словили ....[James2020m@aol.com].MUST

BornZ опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

Здравствуйте. 05.01.22 зашифровали все файлы - id-C4E999E5.[James2020m@aol.com].MUST. Пострадали базы 1с и БЭКАПЫ. Кто может помочь с решением проблемы? СПАСИБО. -

Здравствуйте! Когда и как точно произошло заражение не известно. На момент разбора ситуации, было заражено несколько компьютеров. К сожалению, пользователь успел запустить и закончить быструю проверку утилитой CureIT от Dr.Web, сам вирус утерян. На данный момент имеем несколько компьютеров с массой зашифрованных файлов. Большая просьба помочь в поиске дешифратора. Спасибо! FRST.txt Addition.txt virus.rar

-

crysis Зашифровали Базу 1С шифровальщик James2020m@aol.com

SableStr опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

Здравствуйте! Сегодня шифровальщик зашифровал Базу данных 1С, База не большая в архиве 1,38ГБ. Логи я сделал, и за архивировал несколько файлов из базы с текстовым сообщением о требованиях. Планировали работу сервера через удаленный рабочий стол. Был открыт внешний порт (вместо 3389 изменил 22448) Касперский планировал поставить но заболел. Пока базу тестировали 5-6 дней нас взломали. Помогите пожалуйста! Все логи и все что нужно я сделал только нет кнопки загрузить файлы. Усть только "Указать URL изображения" Спасибо! Сергей -

crysis Подвергся атаке трояна [James2020m@aol.com].MUST

KeksPNZ опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

Вчера немного похозяйничал троян. Зашифровал файлы. Зашифрованные образцы прикрепил. Прикрепил логи от Farbar Recovery Scan Tool. Прошу посмотреть, есть ли последствия для системы. Сами трояны лежат в карантине другого антивируса(не будем пиарить конкурентов). Если расскажите как безопасно их достать, скину. зашифрованные файлы.rar Логи.rar -

crysis Шифровальщик James2020m@aol.com

Bolodya опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

Добрый день! Компьютер простаивал несколько часов в холостую, и шифровальщик был обнаружен когда все файлы уже были зашифрованы. Проник скорей всего по RDP из-за слабого пароля администратора. Система сразу была переустановлена, а все данные остались на втором диске. files.7z -

crysis Шифровальщик .[dc1@imap.cc].DC

Njgjkm опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

Доброго дня, несмотря на все сомнения в этом. Сегодня ночью некий скрипт с адреса 45.146.166.219 (вроде, Великобритания, хотя это и не важно) сумел подобрать пароль к одной учётке с админскими правами (каюсь, мой косяк, выдал обслуживающей организации аккаунт, но не проконтролировал смену простого стандартного пароля) и зашифровал все файлы, добавив к именам .id-<XXXXXXXX>.[dc1@imap.cc].DC Здесь на форуме (да и в целом в гугле) я не нашёл упоминаний подобной конструкции. Сталкивался ли кто-нибудь с данным зверем, и можно ли его вылечить? P.S. Да, если интересно, у меня есть exe-шник, который был запущен во время "обработки" файлов. Запускать его я, конечно же не хочу. -

crysis Поймали шифровальщика id-8CC130F4.[James2020m@aol.com].MUST,

PerminovAA опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

Добрый день, нужна помощь поймали шифровальщика Addition.txt 123123.rar FRST.txt