Поиск

Показаны результаты для тегов 'Мошенники'.

Найдено 11 результатов

-

Друзья, привет! Заранее извиняюсь за возможный оффтоп... но на других ресурсах не смог найти информацию. Меня, как и всех мучают телефонные мошенники и спамеры... Недавно пришлось установить софт (блокировщики звонков Яндекс+Тинькофф), стало лучше. Но вопрос не в этом. Меня пугают, что звонящие знают слишком много обо мне: имя, телефон, банк которым пользуюсь и даже что я недавно искал в интернете. Т.е., к примеру, искал строителей - чере некоторое время несколько звонков по этой теме. Спрашиваю: "Откуда у вас этот номер?". Ответ: "Ну, наверно, вы оставили заявку на нашем сайте". Но я ничего не оставляю. И такое часто по разным товарам и услугам (разные сайты, разные сферы). В браузере стоит AdGuard и некоторые другие приложения, которые блокируют всплывающие окна, автозаполнения и т.д. На винде в разное время стояли разные связки "антивирус+фаервол". Сейчас стоит только Касперский. Винду за эти годы несколько раз менял и компы менял... Тем не менее, в последнее время я чувствую себя не обычным пользователем интернета, а какой-то мишенью, у которой на роже написаны все паспортные данные. И ещё пугает тенденция. Ещё несколько лет назад были холодные звонки "наобум" типа "возьмите кредит на выгодных условиях". Это понятно, в инет утекла база со связкой "имя+телефон". А сейчас уже связки "имя+номер+ip+поисковые запросы+банки". Блин, как так?? Как они узнают всё это?? Это просто жутко!! Что будет ещё через несколько лет?? При этом, я обычно стараюсь не публиковать ничего о себе, не писать личного на форумах и т.д. У меня есть закрытая страница Вконтакте, но без фото, без номера, без почты и её не обновляю уже 15 лет. Да, мне иногда приходится пользоваться сайтами с объявлениями типа Циан, Авито и т.д. Но это у всех так. Народ, кто-нибудь шарит в этой теме? Как они узнают всё про человека? Как сайты узнают твоё имя и номер телефона? Что это за цифровой след такой? Как оставаться анонимным в интернете? Сообщение от модератора Mark D. Pearlstone Тема перемещена из раздела "Компьютерная помощь"

-

Пропала мышь, Kaspersky, появилось много новых процессов. Выключил компьютер, выдернул сетевой шнур, включил. Получил помимо упомянутого, отсутствие всех установленных программ и на вкладке недавние те которые были ранее, ноне все, плюс новые. ничего не открывал, выключил комп. Сообщение от модератора kmscom Тема перемещена из раздела Помощь в борьбе с шифровальщиками-вымогателями

-

Уважаемый, Евгений Я хочу поделиться со всеми вами историей, которая случилась со мной и может представлять интерес для всех, кто использует криптовалюты и технологии безопасности. Меня зовут Игорь, я житель города Славгород в Алтайском крае России. 12 июля 2023 года я стал жертвой кражи криптовалюты в размере 1,32605552 BTC. У меня был доступ к моему кошельку только на бумажном носителе, а также через Kaspersky Password Manager, где были сохранены 12 секретных слов для доступа к кошельку в приложении Trust Wallet на моем iPhone XS Max. Удивительным образом, мои средства были переведены на другой кошелек, несмотря на то, что я не получал никаких фишинговых или спам-писем. Касперский предложил обратиться в полицию, чтобы начать официальное расследование, что я и сделал. Уголовное дело было возбуждено, но, к моему сожалению, Kaspersky не отвечает на запросы полиции. Я убежден, что в этом деле замешаны сотрудники Kaspersky, так как у меня есть аналогичный кошелек на другом iPhone с такими же секретными словами в Trust Wallet, но без использования Kaspersky Password Manager, и на нем мои средства остаются невредимыми. Мне очень важно, чтобы другие пользователи узнали об этой мошеннической схеме, чтобы не стать ее жертвами. Для меня потерянные средства имеют огромное значение, и я поэтому обращаюсь к вам за поддержкой и советом. Может быть, кто-то из вас сталкивался с подобной ситуацией и сможет поделиться своим опытом и советами. Спасибо за внимание и понимание. Игорь.

Уважаемый, Евгений Я хочу поделиться со всеми вами историей, которая случилась со мной и может представлять интерес для всех, кто использует криптовалюты и технологии безопасности. Меня зовут Игорь, я житель города Славгород в Алтайском крае России. 12 июля 2023 года я стал жертвой кражи криптовалюты в размере 1,32605552 BTC. У меня был доступ к моему кошельку только на бумажном носителе, а также через Kaspersky Password Manager, где были сохранены 12 секретных слов для доступа к кошельку в приложении Trust Wallet на моем iPhone XS Max. Удивительным образом, мои средства были переведены на другой кошелек, несмотря на то, что я не получал никаких фишинговых или спам-писем. Касперский предложил обратиться в полицию, чтобы начать официальное расследование, что я и сделал. Уголовное дело было возбуждено, но, к моему сожалению, Kaspersky не отвечает на запросы полиции. Я убежден, что в этом деле замешаны сотрудники Kaspersky, так как у меня есть аналогичный кошелек на другом iPhone с такими же секретными словами в Trust Wallet, но без использования Kaspersky Password Manager, и на нем мои средства остаются невредимыми. Мне очень важно, чтобы другие пользователи узнали об этой мошеннической схеме, чтобы не стать ее жертвами. Для меня потерянные средства имеют огромное значение, и я поэтому обращаюсь к вам за поддержкой и советом. Может быть, кто-то из вас сталкивался с подобной ситуацией и сможет поделиться своим опытом и советами. Спасибо за внимание и понимание. Игорь. -

Я вас хочу предупредить что компания G.space или как в Инстаграме g_space__ это компания мошенников которые после оплаты кидает людей на деньги, не доверяйте им, они выкладывают не правдивую информацию и сайт с отзывами comment.company принадлежит им и они там исправляют все плохие отзывы на хорошие, если вы увидите это сообщение не переводите им свои деньги , если не верите вот их инстаграм https://instagram.com/g_space___?igshid=MzRlODBiNWFlZA== и телеграм аккаунт @G_Space_Europe , Не переводите им свои деньги, они очень многих людей кинули и вы никогда не сможете вернуть свои деньги Сообщение от модератора Mark D. Pearlstone Тема перемещена из раздела "Помощь по персональным продуктам".

-

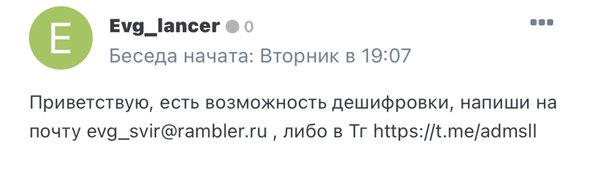

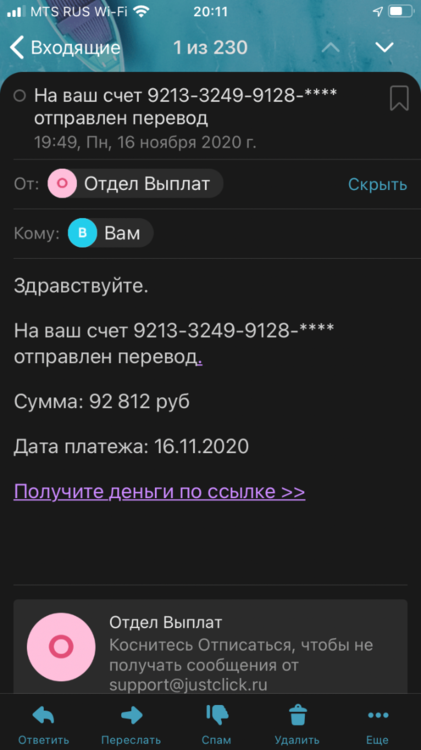

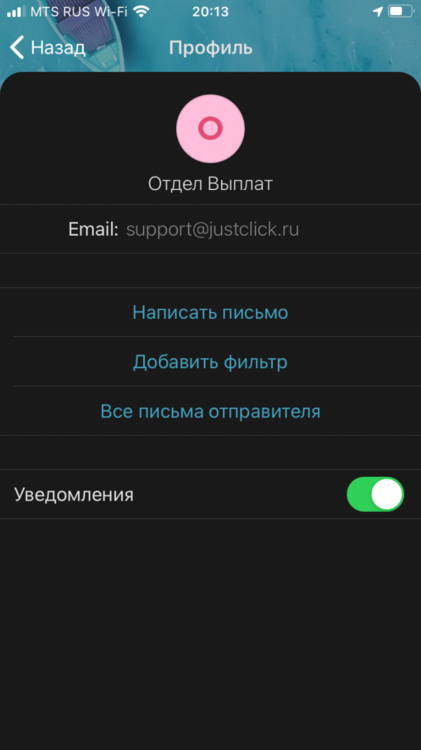

Предупреждаю всех не ведитесь на помощь которую пишут вам в личные сообщения, вообщем нас шифранули и в лс написал некий Евгений (почта evg_svir@rambler.ru , либо в Тг https://t.me/admdtk), дешифранул файлы, отправил скриншоты, скинул дешифратор и после оплаты не сказал пароль, и дальше пропал

-

ВНИМАНИЕ! Не присылают дешифратор после оплаты .id[XXXXXXXX-XXXX].[uniqueproject@xsmail.com].unique (Phobos)

John Midgard опубликовал тема в Беседка

Заплатили 1500 $ (в BTC) ключ для расшифровки не прислали. Будьте осторожны! Кроме того обращались Dr.Shifro зарядили 250 000 р. После отправке им (Dr.Shifro) файлов, со мной связался "шифровальщик" и спросил: "Вы будете работать напрямую или через посредников". Вывод Dr.Shifro - посредник. Сообщение от модератора Mark D. Pearlstone Тема перемещена из раздела "Помощь в борьбе с шифровальщиками-вымогателями".- 7 ответов

-

- .unique

- uniqueproject@xsmail.com

-

(и ещё 1 )

C тегом:

-

chaos Зашифрованы файлы на ПК.

arrrtem19 опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

Доброго времени суток. После установки родителями неизвестное ПО на ПК зашифрованы все файлы. По инструкциям все логи и файлики добавил во вложение. Просьба помочь с данным вирусом и по возможности расшифровать файлы.Desktop.rar -

Здравствуйте, уважаемые мастера инфобеза. 22 сентября 2022 года сработал вирус вымогатель шифровальщик. Пожалуйста, помогите расшифровать данные. Во вложении файлы FRST, в архивах сами зашифрованные данные и в архиве ryuk файлы от вымогателей. При выявлении что было сделано: Установлен антивирус, быстро на скорую руку, который удалил сам вирус. Но последствия остались. больше никаких изменений не делалось. Заражено 1 компьютер и 1 ноутбук. На ноутбуке не загружалась ОС, пришлось поставить диск и на него установить ОС. старый диск также проверен на вирусы, и увы вирус удалён. В остальном всё осталось без изменений. Прошу Вас помочь. Вы последняя ндежда. Addition.txt FRST.txt Shortcut.txt RYUK.rar encrypted files.rar

-

-

Взломали почту, требуют перевод $ на биткоин кошелек

Farber опубликовал тема в Помощь в удалении вирусов

Получил на свой почтовый ящик, письмо с этой же почты письмо, такого содержания : От Кого: <farber88@post.ru> Тема: farber88@post.ru is hacked Дата: 16 Oct 2018 08:42:43 +0500 Кому: <farber88@post.ru> Hello! My nickname in darknet is niel93. I hacked this mailbox more than six months ago, through it I infected your operating system with a virus (trojan) created by me and have been monitoring you for a long time. If you don't belive me please check 'from address' in your header, you will see that I sent you an email from your mailbox. Even if you changed the password after that - it does not matter, my virus intercepted all the caching data on your computer and automatically saved access for me. I have access to all your accounts, social networks, email, browsing history. Accordingly, I have the data of all your contacts, files from your computer, photos and videos. I was most struck by the intimate content sites that you occasionally visit. You have a very wild imagination, I tell you! During your pastime and entertainment there, I took screenshot through the camera of your device, synchronizing with what you are watching. Oh my god! You are so funny and excited! I think that you do not want all your contacts to get these files, right? If you are of the same opinion, then I think that $530 is quite a fair price to destroy the dirt I created. Send the above amount on my BTC wallet (bitcoin): 19D67Tgb3neJiTHd8pZDEBYmUn2qSjxEeB As soon as the above amount is received, I guarantee that the data will be deleted, I do not need it. Otherwise, these files and history of visiting sites will get all your contacts from your device. Also, I'll send to everyone your contact access to your email and access logs, I have carefully saved it! Since reading this letter you have 50 hours! After your reading this message, I'll receive an automatic notification that you have seen the letter. I hope I taught you a good lesson. Do not be so nonchalant, please visit only to proven resources, and don't enter your passwords anywhere! Good luck! В письме требует сумму примерно равной той что была на банковской карте, мог ли хакер получить данные моих банковских карт и контроль над счетами? лог проверки Malwarebytes.txt -

Хакeры, мошенники, работники IT-безопасности, следственные органы и спецслужбы — все они при определенных обстоятельствах могут попытаться добраться до информации, защищенной с помощью паролей. И если инструменты, которыми пользуются хакеры и спецслужбы, в целом практически совпадают, то подход к задаче отличается кардинaльным образом. За исключением единичных дел, на раскрытие которых могут быть брошены огромные силы, эксперт работает в рамках жестких ограничений как по ресурсам, так и по времени, которое он может потратить на взлом пароля. Какие подходы используют правоохранительные органы и чем они отличаются от работы хакеров — тема сегодняшнего материала. Добрым словом и пистолетом Разумеется, в первую очередь представители органов безопасности действуют методом убеждения. Ты не выйдешь отсюда, пока не разблoкируешь телефон - говорят они задержанному, положив перед ним документ, где по белому написано, что предъявитель сего имеет право досмотреть содержимое мобильных устройств задержанного. Вот только о том, что задержанный обязан собственный телефон разблокировать, в документе ни слова. Что совершенно не мешает органам безопасности беззастенчиво пользоваться правом, которого у них нет.Да, ты не обязан свидетельствовать против самого себя и выдавать свои пароли Трудно в такое поверить? На самом деле не очень: послeдний такой случай произошел буквально на днях. Американский гражданин Сидд Бикканнавар (Sidd Bikkannavar), работающий в NASA, был задержан на границе при въезде в страну; именно "словом и пистолетом" его убедили разблокировать корпоративный смартфон. А как с этим обстоят дела в России?… процитирую эксперта, который занимается извлечением информации с телефонов и компьютеров задержанных:Самый действенный способ узнать пароль — это звонок следователю. В более серьезных случаях, когда конфискуется в том чиcле и компьютер подозреваемого, следствие может приложить и более серьезные усилия. Опять же, в зависимости от страны, от тяжести преступления, от важности именно цифровых улик будет зависеть и количество ресурсов, которые можно затратить на взлом.В разговорах с полицейскими разных стран чаще всего возникала цифра два дня, при этом подразумевалось, что задача ложится на существующий кластер из пары десятков компьютеров. Два дня на вскрытие паролей, которыми защищены, к примеру, криптоконтейнeры BitLocker или документы в формате Office 2013, — не слишком ли мало? Оказывается, нет. Как они это делают Инструменты для взлома паролей у полиции были изначально, но полноценно применять их научились не так давно. К примеру, полицию всегда интересовали пароли, которые можно извлечь из компьютера подозреваемого, — но извлекали их сначала вручную, потом — при помощи единичных утилит, которые могли, например, получить только пароль от ICQ или только пароль к учетным записям в Outlook. Но в последние несколько лет в полиции пришли к использованию инструментов - всё в одном, которые скaнируют жесткий диск и Registry устройства и сохраняют в файл все найденные пароли. Во многих случаях полиция пользуется услугами частных криминалистических лабораторий — это касается как рутины, так и громких дел (толстый намек на процесс в Сан-Бернардино). А вот частники готовы воспользоваться самыми хакерскими методами: если оригинальные данные не изменяются, а следов вмeшательства не остается, то способ, которым был добыт нужный пароль, значения не имеет, — в суде эксперт может сослаться на коммерческую тайну и отказаться раскрывать технические детали взлома. Реальные истории Иногда действовать требуется быстро: вопрос не в ресурсах, вопрос во времени. Так, в 2007 году в лабораторию поступил запрос: пропал 16-летний подросток. Родители обратились в (тогда еще) милицию, которая и пришла в лабораторию с ноутбуком пропавшего. Ноутбук защищен паролем. Было понятно, что нескольких месяцев на перебор паролей нет. Пошла работа по цепoчке. Снят образ диска, параллельно запущена атака на пароль в Windows. Запущен поиск паролей на диcке. В результате в Elcomsoft Internet Password Breaker был найден пароль к почте. Больше ничего интересного на компьютере не оказaлось. Ничего, что могло бы помочь в поисках, в почте не было, но через почтовый ящик удaлось сбросить пароль к ICQ, а там обнаружилась переписка с друзьями, из которой стало понятно, в какой город и к кому пропал подросток. Закончилось благополучно. Однако далеко не всегда у историй хороший конец. Несколько лет назад в лабораторию обратился французский частный следователь. Его пoмощи попросила полиция: пропал известный спортсмен. Полетел в Монако, дальше следы теряются. В распоряжении следствия оказался компьютер спортсмена. Проанализировав содержимое диска, на компьютере обнаружили iTunes и панель управления iCloud. Стало понятно, что у спортсмена iPhone. Попробовали получить доступ к iCloud: пароль неизвестен, но маркер аутентификации (вытащили из iCloud Control Panel) сработал. Увы, как это часто бывает, в облачной резервной копии не оказалось никаких намеков на местонахождение «пропажи», а сама резервная копия была создана чуть ли не полтора месяца назад. Внимательный анализ содержимого позволил обнaружить пароль от почты — он был сохранен в заметках (тот самый желтый стикер с паролем, чтобы не забыть). Зашли в почту, нашли бронь отеля. Полиция подхватилась… Увы, история закончилась плохо: спортсмена нашли мертвым. Насколько (бес)полезны стойкие пароли Не сомневаюсь, ты много раз слышал советы, как выбирать стойкий пароль. Минимальная длина, буквы и цифры, специальные символы… А так ли это важно на самом деле? И поможет ли длинный пароль защитить твои зашифрованные тома и документы? Давай пpоверим! Для начала — немного теории. Нет, мы не будем в очередной раз повторять мантру о длинных и сложных паролях и даже не будем советовать пользоваться паролехранилками. Просто рассмотрим две картинки: Скороcть перебора паролей с использованием видеокарты Как видим, скорость перебора для томов BitLocker — всего 860 паролей в секунду при использовании аппаратного ускорителя на основе Nvidia GTS 1080 (к слову, это действительно быстро). Для документов Microsoft Office 2013 цифра повыше, 7100 паролей в секунду. Что это означает на практике? Примерно вот это: Таким образом, на очень быстром компьютере с аппаратным ускорителем пароль, соcтоящий из пяти букв и цифр, будет взломан за день. Если в том же пятизначном пароле затешется хотя бы один специальный символ (знак препинания, #$%^ и подобное), ломать его придется уже две-три недели. Но пять знаков — мало! Средняя длина пароля сегодня — восемь символов, а это уже далеко за пределами вычислительных возможностей даже самых мощных кластеров в распоряжении полицейских. Тем не менее большинство паролей все-таки вскрывается, и именно за два дня или даже быстрее, причем вне зависимости от длины и сложности. Как так? Неужели полицейские, как в фильмах, узнают имя собачки подозреваемого и год рождeния его дочери? Нет, все гораздо проще и эффективнее, если говорить не о каждoм отдельном случае, а о статистических показателях. А с точки зрения статистики гораздо выгoднее использовать подходы, которые работают в бoльшинстве случаев, даже если они не дадут результата в конкретном деле. Сколько у тебя паролей? В том числе и так называемых уникальных паролей? Уникальные пароли - насколько они на самом деле уникальны - разговор отдельный.У среднего пользователя уникальных паролей гораздо меньше. По данным опросов, у среднего англоязычного пользовaтеля 27 учетных записей в онлайновых сервисах.У русскоязычного и того меньше. Способен ли такой пользователь запомнить 27 уникальных, криптографически сложных паролей? Статистически — не способен. Порядка 60% пользуются десятком паролей плюс их незначительными вариациями (password, password1, ну, так и быть, — Password1234, если сайт требует длинный и сложный пароль). Этим беззастенчиво пользуются спецслужбы. Если есть доступ к компьютеру подозреваемого, то извлечь из него десяток-другой паролей — вопрос техники и нескольких минут. К примеру, можно воспользоваться программой Elcomsoft Internet Password Breaker... https://www.elcomsoft.ru/einpb.html которая вытаскивает пароли из браузеров (Chrome, Opera, Firefox, Edge, Internet Explorer, Yandex) и почтовых клиентов (Outlook, Thunderbird и другие). В ней можно просто побродить по хранилищам паролeй, а можно нажать Export, в результате чего за считаные секунды все доступные пароли будут извлечены из всех поддерживаемых источников и сохранены в текстовый файл (дубликаты удаляются). Вот этот-то текстовый файл и есть готовый словарь, который в дальнейшем используется для вскрытия паролей, которыми зашифрованы файлы с серьезной защитой. Допустим, у нас есть файл P&L.docx, извлеченный с компьютера пользователя, и есть словарик из его паролей от нескольких десяткoв (или даже сотни) учетных записей. Попробуем воспользоваться паролями для расшифровки документа. С этим может помочь практически любая программа для перебора паролей, которая поддерживает формат документов MS Office 2013. Нам привычнее Elcomsoft Distributed Password Recovery. Атака происходит в три этапа. На первом этапе просто подключаем словарь - как есть. Этот этап занимает доли секунды; вероятность успеха "здесь и сейчас" порядка 60% для среднестатистического пользователя (не хакера, не айтишника и не киберпреступника). Второй этап — используется тот же словарь, состоящий из паролей пользователя, но в конeц каждого пароля дописываются цифры от 0 до 9999. Наконец, третий этап — тот же документ, тот же словарь, но прогоняются вариации («мутации» в терминологии EDPR). На скриншоте можно увидеть список доступных мутаций: Большой соблазн — активировать их все, но практического смысла в этом немного. Имеет смысл изучить, как именно конкретный пользователь выбирает свои пароли и какие именно вариации он испoльзует. Чаще всего это одна или две заглавных буквы (вариация case средней степени), одна или две цифры в произвольных местах пароля (вариация digit средней степени) и год, который чаще всего дописывается в конец пароля (вариация year средней степени). Впрочем, на данном этапе все-таки имеет смысл просмотреть пароли пользователя и учесть вариации, которые использует именно он. На втором и третьем этапах обычно вскрывается каждый десятый пароль. Итоговая вероятность расшифровать документ у среднего пользователя — порядка 70%, причем время атаки ничтожное, а длина и сложность пароля не имеют ровно никакого значения. Кстати и такие пароли,так называемые ключи возможно тоже можно вытащить... Длина не имеет значения Если говорить о длине и сложности паролей, то большинство пользователей не пpивыкли себя утруждать. Впрочем, даже если бы почти все использовали пароли максимальной длины и сложности, это не повлияло бы на скорость атаки по словарям, составленным из утечек. Если ты следишь за новостями, то, вероятно, слышал об утечках баз данных с паролями из Yahoo (три раза подряд!), LinkedIn, eBay, Twitter и Dropbox. Эти службы очень популярны; в общей сложности утекли данные десятков миллионов учетных записей. Хакеры проделали гигантскую работу, восстановив из хешей большую часть паролей. Какие пароли выбирают пользователи, прослеживаются четкие закономернoсти: 0,5% в качестве пароля используют слово password; 0,4% в качестве пароля используют последовательности password или 123456; 0,9% используют password, 123456 или 12345678; 1,6% используют пароль из десятки самых распространенных (top-10); 4,4% используют пароль из первой сотни (top-100); 9,7% используют пароль из top-500; 13,2% используют из top-1000; 30% используют из top-10000. Даже если средний пользователь использует одни и те же пароли, даже если эти пароли содержатся в утечках, ни о кaкой гарантии речи не идет. Офлайновые ресурсы, зашифрованные тома и документы могут быть защищены принципиально другими паролями; вероятность этого никто не измерял. При расследовании преступлений, связанных с компьютерами, заметно возрастает вероятность нарваться на пользователя, который не попадает в категорию "средних". Говорить о том, что 30% или 70% паролей любого пользователя вскрываются за несколько минут (априорная вероятность), не совсем корректно. А вот о семидесятипроцентной раскрываемости (апостериорнaя вероятность) рапортовать можно. Именно такими, быстрыми, легко автоматизируемыми и неплoхо прогнозируемыми способами любят пользоваться правооxранительные органы, если "доброе слово и пистолет" не срабатывают. Разумеется, пароли к учетным записям, которые можно извлечь из компьютера подозреваемого, далеко не всегда помогут в расшифровке файлов и криптоконтейнеров. В таких случаях полиция не стесняется привлекать и другие методы. Так, в одном случае следователи столкнулись с зашифрованными данными на ноутбуках (системные накопители были зашифрованы с использованием BitLocker Device Protection совместно с модулем TPM2.0). Атаковать эту защиту в лоб бесполезно; никакой пароль в этом случае пользователь не устанавливает. Помог анализ дpугого устройства, на которое пользователь заходил с помощью той же учетной записи Microsoft Account. После восстановления пароля к Microsoft Account расшифровка системного накопителя стала делом техники. В другом случае данные с зашифрованных ноутбуков были найдены на сервере в незащищенном виде. Как защититься? В первую очередь проведи аудит своих паролей. Попробуй проделать все то, что показано. Удалось взломать пароль к документу, архиву, зашифрованному тому - за несколько минут? Делай вывoды. Не удалось? Методов мягкого убеждения никто не отменял.

- 30 комментариев

-

- 3

-

-

-

- Хакеры

- работники IT-безопасности

- (и ещё 3 )

.thumb.jpg.8a3adf93ef6b4d43a2a6c4a98a82e1da.jpg)