Активность

- Последний час

-

Знакомые места, однако!)

- Сегодня

-

С Днём Рождения!

-

С Днём Рождения!

-

Благодарю

-

картинка с часами поверх рабочего стола

-

blackhunt2.0 blackhunt зашифровал сервера и несколько ПК

safety ответил shadow1406 тема в Помощь в борьбе с шифровальщиками-вымогателями

Проверьте ЛС. -

С расшифровкой файлов не сможем помочь по данному типу шифровальщика. Общие рекомендации: Теперь, когда ваши файлы были зашифрованы, примите серьезные меры безопасности: 1. создание бэкапов данных на отдельном устройстве, которое не должно быть постоянно доступным; 2. установка актуальных обновлений для операционной системы; 3. установка надежной актуальной антивирусной защиты с регулярным обновлением антивирусных баз; 4. установка надежных паролей для аккаунтов из группы RDP; 5. настройка нестандартного порта (вместо стандартного 3389) для сервиса RDP; 6. настройки безопасности, которые защищают пароль к аккаунту от удаленного брутфорсинга 7. если есть такая возможность, настройте двухфакторную аутентификацию для доступа к рабочему столу 8. доступ к рабочему столу из внешней сети (если необходим для работы), либо через VPN подключение, либо только с доверенных IP (белый лист);

С расшифровкой файлов не сможем помочь по данному типу шифровальщика. Общие рекомендации: Теперь, когда ваши файлы были зашифрованы, примите серьезные меры безопасности: 1. создание бэкапов данных на отдельном устройстве, которое не должно быть постоянно доступным; 2. установка актуальных обновлений для операционной системы; 3. установка надежной актуальной антивирусной защиты с регулярным обновлением антивирусных баз; 4. установка надежных паролей для аккаунтов из группы RDP; 5. настройка нестандартного порта (вместо стандартного 3389) для сервиса RDP; 6. настройки безопасности, которые защищают пароль к аккаунту от удаленного брутфорсинга 7. если есть такая возможность, настройте двухфакторную аутентификацию для доступа к рабочему столу 8. доступ к рабочему столу из внешней сети (если необходим для работы), либо через VPN подключение, либо только с доверенных IP (белый лист); -

mimic/n3wwv43 ransomware Вирус вымогатель

safety ответил Vertex1551 тема в Помощь в борьбе с шифровальщиками-вымогателями

С расшифровкой файлов не сможем помочь по данному типу шифровальщика. Общие рекомендации: Теперь, когда ваши файлы были зашифрованы, примите серьезные меры безопасности: 1. создание бэкапов данных на отдельном устройстве, которое не должно быть постоянно доступным; 2. установка актуальных обновлений для операционной системы; 3. установка надежной актуальной антивирусной защиты с регулярным обновлением антивирусных баз; 4. установка надежных паролей для аккаунтов из группы RDP; 5. настройка нестандартного порта (вместо стандартного 3389) для сервиса RDP; 6. настройки безопасности, которые защищают пароль к аккаунту от удаленного брутфорсинга 7. если есть такая возможность, настройте двухфакторную аутентификацию для доступа к рабочему столу 8. доступ к рабочему столу из внешней сети (если необходим для работы), либо через VPN подключение, либо только с доверенных IP (белый лист); -

Kaspersky Club | Клуб «Лаборатории Касперского» поздравляет всех празднующих сегодня день рождения юзеров. Rust-eze (34)Ruslan425 (26)kolbasin1939 (86)

- Вчера

-

Не нужно полностью цитировать выдаваемые Вам рекомендации. Что сейчас с проблемой?

-

Yuros присоединился к сообществу

-

-

Sandor подписался на Тормозит компьютер

-

Здравствуйте! Эта папка вам знакома? Закройте все программы, временно выгрузите антивирус, файрволл и прочее защитное ПО. Выполните скрипт в AVZ (Файл - Выполнить скрипт): begin ExecuteFile('net.exe', 'stop tcpip /y', 0, 15000, true); StopService('AtiDCM'); QuarantineFile('C:\Windows\Setup\Scripts\PauseWindowsUpdate.ps1', ''); QuarantineFile('C:\Windows\Temp\atdcm64a.sys', ''); DeleteSchedulerTask('PauseWindowsUpdate'); DeleteFile('C:\Windows\Temp\atdcm64a.sys', '64'); DeleteService('AtiDCM'); RegKeyIntParamWrite('HKCU', 'Software\Microsoft\Windows\CurrentVersion\Internet Settings\Zones\3\', '1001', 1); RegKeyIntParamWrite('HKCU', 'Software\Microsoft\Windows\CurrentVersion\Internet Settings\Zones\3\', '1004', 3); RegKeyIntParamWrite('HKCU', 'Software\Microsoft\Windows\CurrentVersion\Internet Settings\Zones\3\', '1201', 3); RegKeyIntParamWrite('HKCU', 'Software\Microsoft\Windows\CurrentVersion\Internet Settings\Zones\3\', '1804', 1); RegKeyIntParamWrite('HKCU', 'Software\Microsoft\Windows\CurrentVersion\Internet Settings\Zones\3\', '2201', 3); CreateQurantineArchive(GetAVZDirectory + 'quarantine.zip'); ExecuteSysClean; ExecuteWizard('SCU', 2, 3, true); RebootWindows(true); end. Компьютер перезагрузится. После перезагрузки, выполните такой скрипт: begin DeleteFile(GetAVZDirectory+'quarantine.7z'); ExecuteFile(GetAVZDirectory+'7za.exe', 'a -mx9 -pmalware quarantine .\Quarantine\*', 1, 300000, false); end. Полученный архив quarantine.7z из папки с распакованной утилитой AVZ отправьте с помощью этой формы или (если размер архива превышает 10 MB) на этот почтовый ящик: quarantine <at> safezone.cc (замените <at> на @) с указанием ссылки на тему в теме (заголовке) сообщения и с указанием пароля: virus в теле письма. "Пофиксите" в HijackThis только следующее (некоторые строки могут отсутствовать): O4 - MountPoints2: HKCU\..\{fb719bc1-2044-11f0-9e8a-8410714191f1}\shell\AutoRun\command: (default) = F:\HonorSuiteOnlineInstaller.exe (file missing) O7 - Policy: (UAC) HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System: [ConsentPromptBehaviorAdmin] = 0 O7 - Policy: (UAC) HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System: [PromptOnSecureDesktop] = 0 O7 - Policy: HKLM\Software\Microsoft\Windows Defender\Real-Time Protection: [DisableRealtimeMonitoring] = 1 O23 - Driver S3: efavdrv - C:\WINDOWS\system32\drivers\efavdrv.sys (file missing) O23 - Driver S3: esihdrv - C:\Users\Admin\AppData\Local\Temp\esihdrv.sys (file missing) O27 - RDP: (Other) HKLM\SYSTEM\CurrentControlSet\Control\Terminal Server: [fDenyTSConnections] = 0 O27 - RDP: (Port) 3389 TCP opened as inbound - termservice - (Удаленный рабочий стол — пользовательский режим (входящий трафик TCP)) - C:\WINDOWS\system32\svchost.exe O27 - RDP: (Port) 3389 UDP opened as inbound - termservice - (Удаленный рабочий стол — пользовательский режим (входящий трафик UDP)) - C:\WINDOWS\system32\svchost.exe Перезагрузите компьютер ещё раз. Соберите новый контрольный CollectionLog Автологером.

- 1 ответ

-

- вирус майнер

- вирус

-

(и ещё 1 )

C тегом:

-

Нагрузка в простое пока не открыт диспетчер задач

Sandor ответил Mr0range тема в Помощь в удалении вирусов

У программы плохая репутация. Временно деинсталлируйте и оцените работу системы без неё. Результат сообщите. -

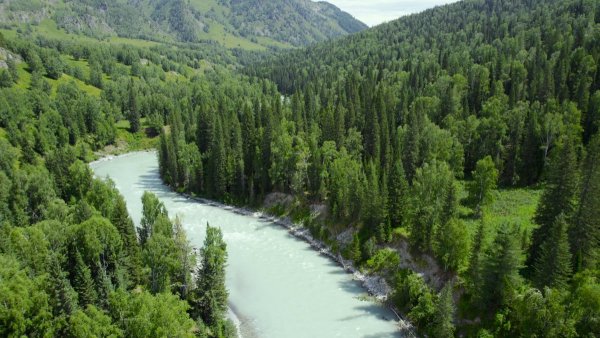

Итог дня: прошли по воде 19км за 4 часа, по высоте сбросили 160 метров (текущая высота: 1300м). И здесь, наверное, самая шикарная стоянка на всём сплаве - вот такая полянка: Ставим лагерь, и здесь он смотрится просто шикарно: И меня сфоткали! На мой же фотоаппарат: Активная подготовка к ужину: Полянка ровная, мягкая, по этому мху можно босиком гулять. Вокруг - вообще никого! И тут возникла идея сходить и поискать место стоянки во время сплава-2016... Ага, вот оно -> Вот как природа забирает обратно кострище за 9 лет - И раньше мы "парковались" вот здесь: За эти годы река сильно поменяла русло. Старое затянуло камнями, а главное русло пошло по другой "траектории".. Остатки старого моста, который действовал во времена СССР: И просто бесконечные медитации... Катунь - это очень сильно! И река-вода, и виды пейзажные, и какая-то особая энергетика. Продолжение следует!

-

-

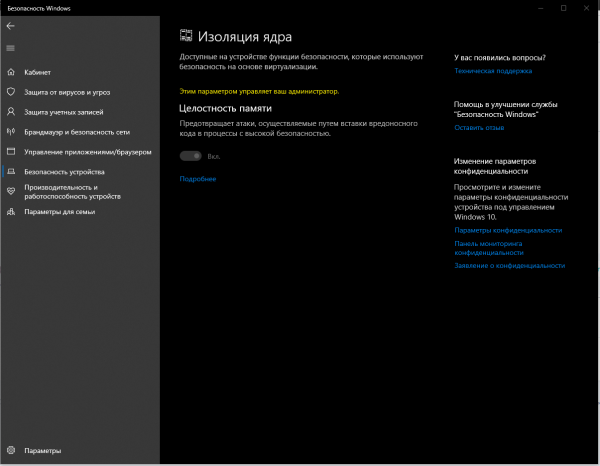

Этим параметром управляет ваш администратор

Mark D. Pearlstone ответил sergey-lp тема в Помощь в удалении вирусов

Порядок оформления запроса о помощи -

С Днём Рождения!

-

blackhunt зашифровал сервера и несколько ПК

shadow1406 ответил shadow1406 тема в Помощь в борьбе с шифровальщиками-вымогателями

нсь добраться до зашифрованных файлов. лежит в приложении с другого ПК также с паролем 1 и требованиями шифров Bad.7z -

Все файлы зашифрованы расширение .ISTANBUL-vSiilxsx6Pucf85MrXJUzCqcSLeKVxZgqwqgcMqi3ww

KiberDeda ответил KiberDeda тема в Помощь в борьбе с шифровальщиками-вымогателями

Fixlog.txtQuarantine.rar -

Катунь перед порогами: А вот и они: Понеслось! [ здесь самое место для видео прохождения самых интересных участков, но оно пока ещё в стадии вёрстки. Ждите, всё будет! ] Прошли очередную ступень, можно отдышаться: - и посмотреть назад: И вот так "прыгать по волнам" от порога к порогу: Надо подождать другие лодки, а вдруг что не так пойдёт и потребуется помощь? Всё, первый катунский аттракцион пройден! Река снова становится спокойной и широкой:

-

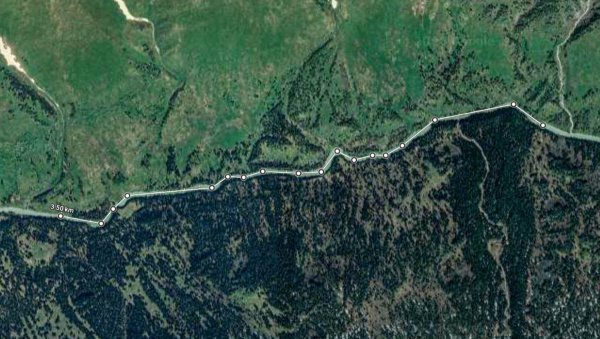

Итак, наступил второй день сплава. И если первый день был относительно спокойным, то на следующем участке встречаются первые на Катуни пороги. Называются они "Щёки", поскольку речку поджимает вертикальными скалами, и выглядит это местами весьма дизайнерски: Это самые верховья Катуни, но река становится уже вполне сильной: В "Щеках" её поджимает крутыми берегами, река течёт по узкому каньону - и это самое правильное место для порогов: "Щеки" - это каскад порогов (вроде бы выделяют пять "ступеней") примерно 3.5-километровой длины, и находится это всё вот здесь на картах:

-

Head Mare атакует при помощи PhantomPyramid | Блог Касперского

KL FC Bot опубликовал тема в Новости и события из мира информационной безопасности

В марте этого года мы описывали вредоносную кампанию c применением зловреда PhantomPyramid, которую мы с высокой степенью вероятности приписываем группе Head Mare. Отличительной особенностью этой кампании было использование техники polyglot, суть которой сводится к тому, что злоумышленники используют файлы, которые при разных условиях интерпретируются системой по-разному. Продолжая отслеживать активность этой группы, мы на протяжении августа регистрировали новую волну целевых рассылок того же трояна PhantomPyramid с новыми документами в качестве приманки и со все той же техникой polyglot. Как Head Mare доставляет PhantomPyramid жертвам Атака начинается с вредоносной рассылки, в ходе которой на адрес компании приходят письма с ZIP-архивами во вложении. На самом деле это polyglot-файл, который одновременно является и архивом, и исполняемым контейнером для Python-скрипта. Пользователь открывает его как обычный ZIP-файл и видит внутри текстовый документ в формате .docx. Хотя в реальности это вовсе не документ, а ярлык Windows, клик по которому приводит к заражению трояном PhantomPyramid. Достигается это за счет использования двойного расширения .docx.lnk, просто при просмотре содержимого архива видно только первое расширение. Содержимое вредоносного архива — тип файла показывается как ярлык (shortcut) Если у пользователя содержимое папок и архивов отображается в деталях, то заметить, что настоящий тип файла — это ярлык, достаточно несложно. Однако многие пользователи предпочитают просматривать файлы в виде краткого списка или как иконки и не видят этого поля. Ярлык не только запускает процесс заражения, но и открывает файл-приманку. Впрочем, по всей видимости, почта — не единственный вариант заражения, используемый Head Mare в этой кампании. Как минимум в одной из попыток заражения вредоносный архив предположительно был скачан на компьютер жертвы через Telegram. View the full article -

После заражения вирусом, не могу отключить изоляцию ядра в настройках, пишет этим параметром управляет ваш администратор, можно ли как то пофиксить без переустановки виндовс ?

-

sergey-lp присоединился к сообществу

-

Вирус вымогатель

Vertex1551 ответил Vertex1551 тема в Помощь в борьбе с шифровальщиками-вымогателями

нету такого -

Алтай Очень Вода - 2025. Очень разная вода.

Дмитрий Галов ответил E.K. тема в Kaspersky On The Road Again

Это было описание одного из туристов в другой группе, который понуро двигался с огромным терракотовым рюкзаком, при этом выглядел абсолютно опустошённым, так что наш планктонный коллектив тут совсем не при чём!