Активность

- Последний час

-

Сработает только этот

-

1. Выделите следующий код и скопируйте в буфер обмена (правая кнопка мыши – Копировать) Start:: CreateRestorePoint: HKU\S-1-5-21-1428236795-757501098-2729361255-1001\...\MountPoints2: {c2d97161-880a-11f0-897d-001a7dda7110} - "E:\setup.EXE" /AUTORUN 2025-09-05 21:02 - 2025-09-07 14:29 - 000000000 __SHD C:\Users\farap\AppData\Roaming\DriversUpdate StartPowershell: Remove-MpPreference -ExclusionPath "C:\Users\farap\AppData\Roaming\DriversUpdate" EndPowerShell: FirewallRules: [TCP Query User{D0815A19-92C6-40E8-B61E-AD4DF7860387}C:\users\farap\appdata\local\programs\jginyuergb\openrgb\openrgb.exe] => (Allow) C:\users\farap\appdata\local\programs\jginyuergb\openrgb\openrgb.exe => Нет файла FirewallRules: [UDP Query User{943F8706-8619-4D8E-BE56-5E4750ADE777}C:\users\farap\appdata\local\programs\jginyuergb\openrgb\openrgb.exe] => (Allow) C:\users\farap\appdata\local\programs\jginyuergb\openrgb\openrgb.exe => Нет файла Reboot: End:: 2. Запустите Farbar Recovery Scan Tool от имени Администратора по правой кнопке мыши. 3. Нажмите один раз на кнопку Fix (Исправить) и подождите. Программа создаст лог-файл (Fixlog.txt). Пожалуйста, прикрепите его в следующем сообщении. Обратите внимание: будет выполнена перезагрузка компьютера.

- Сегодня

-

Итоги празднования 19-летия клуба. Впечатления, фото и видео.

kmscom ответил andrew75 тема в Мероприятия и встречи

https://cloud.mail.ru/public/HfPZ/vfiEDWRk1 -

Harry Axe подписался на Hacking, развитие и дорожный путь

-

Здавствуйте, Евгений Валентинович. Я с детства очень интересовался кибербезопасностью и это было своего рода хобби. Сейчас я профессионально изучаю pentesting и разработку. Расскажите о своём опыте изучения КБ и какие ресурсы или методики обучения резко подняли ваш уровень в своё время? Какие сейчас крутые ресурсы есть для изучения этичного хакинга на ваш взгляд? Может, у вас есть, какая-нибудь дорожная карта обучения, которую вы советуете?😄

-

Что она должна быть. Ты же можешь попасть в личный кабинет налоговой через ГУ, так и тут. Ты даже в Озон можешь попасть через ГУ.

-

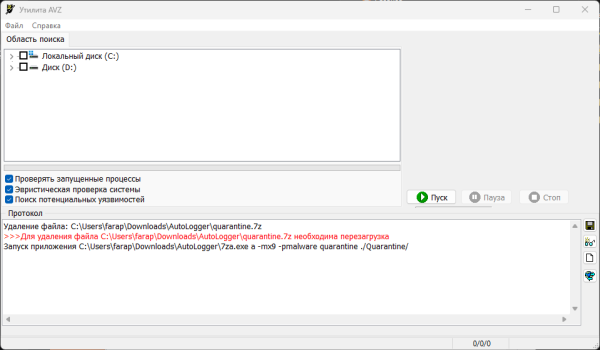

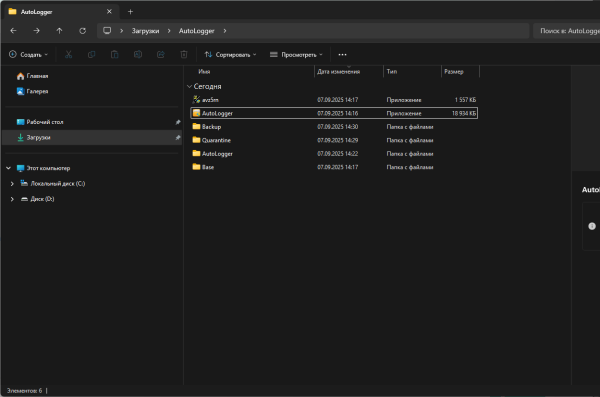

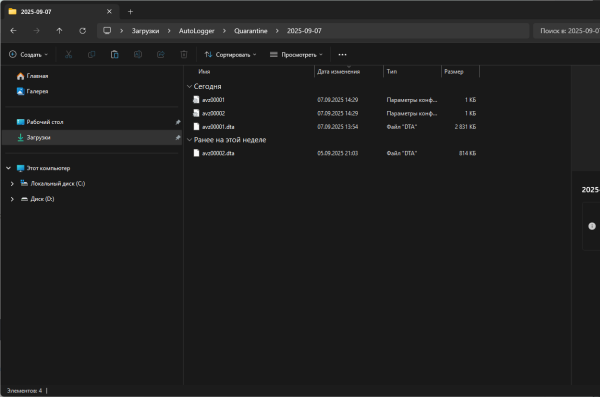

Здравствуйте. Запустите AVZ из папки Autologger от имени Администратора по правой кнопке мыши. Выполните скрипт в AVZ (Файл – Выполнить скрипт – вставить текст скрипта из окна Код) begin if not IsWOW64 then begin SearchRootkit(true, true); SetAVZGuardStatus(True); end; QuarantineFile('C:\ProgramData\CACService\CACServices.exe',''); DeleteFile('C:\ProgramData\CACService\CACServices.exe','64'); RegKeyParamDel('HKEY_LOCAL_MACHINE','Software\Microsoft\Windows\CurrentVersion\Run','CAC Service','x64'); BC_ImportAll; ExecuteSysClean; BC_Activate; RebootWindows(false); end. Обратите внимание: будет выполнена перезагрузка компьютера. Выполните скрипт в AVZ begin DeleteFile(GetAVZDirectory+'quarantine.7z'); ExecuteFile(GetAVZDirectory+'7za.exe', 'a -mx9 -pmalware quarantine ./Quarantine/', 1, 0, true); end.Отправьте quarantine.7z из папки с распакованной утилитой AVZ с помощью формы отправки карантина или на этот почтовый ящик: quarantine <at> safezone.cc (замените <at> на @) с указанием ссылки на тему в теме (заголовке) сообщения и с указанием пароля: malware в теле письма. Пожалуйста, ЕЩЕ РАЗ запустите Autologger; прикрепите к следующему сообщению НОВЫЕ логи.

-

Михаил Зелинский присоединился к сообществу

-

Итоги празднования 19-летия клуба. Впечатления, фото и видео.

andrew75 ответил andrew75 тема в Мероприятия и встречи

Что, больше никто делиться не хочет? ) -

обнаружил его куреитом, попробовал и переместить в карантин и удалить, ничего не помогло CollectionLog-2025.09.07-13.31.zip

-

trolltunga присоединился к сообществу

-

nonec43513 присоединился к сообществу

-

qwerqweqweqweteer присоединился к сообществу

-

sauron Вирус шифровальщик troyan.encoder.35209

safety ответил Констатин тема в Помощь в борьбе с шифровальщиками-вымогателями

Проверьте ЛС ------------ Использования пакета дешифраторов, часть которых уже устарела, без определения типа шифровальщика ведет только к потере времени. 2 025-09-07 11:30 - 2025-09-07 12:03 - 034808794 _____ C:\RectorDecryptor.2.7.1.0_07.09.2025_11.30.02_log.txt 2025-09-07 11:19 - 2025-09-07 11:20 - 000002748 _____ C:\XoristDecryptor.2.5.6.0_07.09.2025_11.19.42_log.txt 2025-09-07 11:19 - 2025-09-07 11:19 - 000002158 _____ C:\ShadeDecryptor.1.2.1.0_07.09.2025_11.19.32_log.txt 2025-09-07 11:18 - 2025-09-07 11:19 - 000002598 _____ C:\RannohDecryptor.1.26.1.0_07.09.2025_11.18.15_log.txt 2025-09-07 11:17 - 2025-09-07 11:18 - 000002766 _____ C:\RakhniDecryptor.1.47.2.0_07.09.2025_11.17.59_log.txt 2025-09-07 11:17 - 2025-09-07 11:17 - 000002138 _____ C:\WildfireDecryptor.1.0.1.0_07.09.2025_11.17.34_log.txt 2025-09-07 11:17 - 2025-09-07 11:17 - 000002048 _____ C:\CoinVaultDecryptor.1.0.1.0_07.09.2025_11.17.47_log.txt 2025-09-07 11:16 - 2025-09-07 11:17 - 034808632 _____ C:\RectorDecryptor.2.7.1.0_07.09.2025_11.16.41_log.txt 2025-09-07 11:14 - 2025-09-07 11:14 - 000002158 _____ C:\ShadeDecryptor.1.2.1.0_07.09.2025_11.14.21_log.txt 2025-09-07 11:13 - 2025-09-07 11:14 - 000002502 _____ C:\RannohDecryptor.1.26.1.0_07.09.2025_11.13.40_log.txt 2025-09-07 11:13 - 2025-09-07 11:13 - 000003256 _____ C:\RakhniDecryptor.1.47.2.0_07.09.2025_11.13.17_log.txt 2025-09-07 11:12 - 2025-09-07 11:13 - 000002048 _____ C:\CoinVaultDecryptor.1.0.1.0_07.09.2025_11.12.54_log.txt 2025-09-07 11:12 - 2025-09-07 11:12 - 000002138 _____ C:\WildfireDecryptor.1.0.1.0_07.09.2025_11.12.26_log.txt 2025-09-07 11:09 - 2025-09-07 11:16 - 034808632 _____ C:\RectorDecryptor.2.7.1.0_07.09.2025_11.09.52_log.txt 2025-09-07 11:09 - 2025-09-07 11:10 - 000002628 _____ C:\XoristDecryptor.2.5.6.0_07.09.2025_11.09.00_log.txt по очистке системы: Выполните скрипт очистки в FRST Запускаем FRST.exe от имени Администратора (если не запущен) Копируем скрипт из браузера в буфер обмена, браузер закрываем. Ждем, когда будет готов к работе, Нажимаем в FRST кнопку "исправить". Скрипт очистит систему, и завершит работу c перезагрузкой системы Start:: 2025-09-07 06:17 - 2025-09-07 06:17 - 003148854 _____ C:\ProgramData\Eclipse.bmp 2025-09-07 06:14 - 2025-09-05 02:20 - 000006656 _____ () C:\Users\Администратор\Desktop\Close.exe Reboot:: End:: После перезагрузки: Добавьте файл Fixlog.txt из папки, откуда запускали FRST, в ваше сообщение Папку C:\FRST\Quarantine заархивируйте с паролем virus, архив загрузите на облачный диск и дайте ссылку на скачивание в вашем сообщении. -

Скачайте Farbar Recovery Scan Tool (или с зеркала) и сохраните на Рабочем столе. Примечание: необходимо выбрать версию, совместимую с Вашей операционной системой. Если Вы не уверены, какая версия подойдет для Вашей системы, скачайте обе и попробуйте запустить. Только одна из них запустится на Вашей системе. 1. Запустите программу двойным щелчком. Когда программа запустится, нажмите Yes для соглашения с предупреждением. 2. Убедитесь, что в окне Optional Scan (Дополнительные опции) отмечены List BCD и 90 Days Files. 3. Нажмите кнопку Scan (Сканировать). 4. После окончания сканирования будет создан отчет (FRST.txt) в той же папке, откуда была запущена программа. 5. Если программа была запущена в первый раз, также будет создан отчет (Addition.txt). 6. Файлы FRST.txt и Addition.txt заархивируйте (в один общий архив) и прикрепите к сообщению.

-

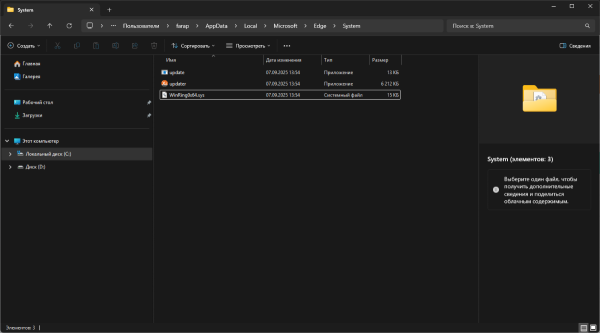

Quarantine.7z не появляется в папке с AVZ. Прикрепляю фото после 2ого скрипта. CollectionLog-2025.09.07-14.43.zip

-

Запустите AVZ из папки Autologger от имени Администратора по правой кнопке мыши. Выполните скрипт в AVZ (Файл – Выполнить скрипт – вставить текст скрипта из окна Код) begin if not IsWOW64 then begin SearchRootkit(true, true); SetAVZGuardStatus(True); end; QuarantineFile('C:\Users\farap\AppData\Roaming\DriversUpdate\taskhostupdate.exe',''); QuarantineFile('C:\Users\farap\AppData\Roaming\DriversUpdate\Runtime_Broker.exe',''); QuarantineFile('C:\Users\farap\AppData\Roaming\Microsoft\Crypto\CRC\Runtime.exe',''); DeleteFile('C:\Users\farap\AppData\Roaming\Microsoft\Crypto\CRC\Runtime.exe','64'); DeleteFile('C:\Users\farap\AppData\Roaming\DriversUpdate\Runtime_Broker.exe','64'); DeleteFile('C:\Users\farap\AppData\Roaming\DriversUpdate\taskhostupdate.exe','64'); DeleteSchedulerTask('Microsoft\Windows\MUI\FPRemove'); DeleteSchedulerTask('Microsoft\Windows\MUI\RPRemove'); DeleteSchedulerTask('Microsoft\Windows\USB\Usb-Notification'); DeleteSchedulerTask('Microsoft\Windows\UpdateOrchestrator\USO_UxBroker'); BC_ImportAll; ExecuteSysClean; BC_Activate; RebootWindows(false); end. Обратите внимание: будет выполнена перезагрузка компьютера. Выполните скрипт в AVZ begin DeleteFile(GetAVZDirectory+'quarantine.7z'); ExecuteFile(GetAVZDirectory+'7za.exe', 'a -mx9 -pmalware quarantine ./Quarantine/', 1, 0, true); end.Отправьте quarantine.7z из папки с распакованной утилитой AVZ с помощью формы отправки карантина или на этот почтовый ящик: quarantine <at> safezone.cc (замените <at> на @) с указанием ссылки на тему в теме (заголовке) сообщения и с указанием пароля: malware в теле письма. Пожалуйста, ЕЩЕ РАЗ запустите Autologger; прикрепите к следующему сообщению НОВЫЕ логи.

-

CollectionLog-2025.09.07-14.22.zip

-

Здравствуйте. Выполните Порядок оформления запроса о помощи. Новую тему создавать не нужно, логи прикрепите к следующему сообщению в текущей теме.

-

Порядок оформления запроса о помощи

-

fara86 подписался на Майнер Xmrig

-

-

Вирус шифровальщик troyan.encoder.35209

Констатин ответил Констатин тема в Помощь в борьбе с шифровальщиками-вымогателями

-

fara86 присоединился к сообществу

-

Вирус шифровальщик troyan.encoder.35209

safety ответил Констатин тема в Помощь в борьбе с шифровальщиками-вымогателями

Если систему сканировали KVRT или штатным антивирусом, добавьте отчеты по сканированию. в архиве, без пароля. -

Fixlog.txt

- 6 ответов

-

- вирус майнер

- вирус

-

(и ещё 1 )

C тегом:

-

Вирус шифровальщик troyan.encoder.35209

Констатин ответил Констатин тема в Помощь в борьбе с шифровальщиками-вымогателями

#Recover-Files.txt.rar -

Примите к сведению - после выполнения скрипта (возможно) все открытые вкладки браузеров будут закрыты, произойдет выход из аккаунтов, временные файлы, корзина, история браузеров, куки и кэш будут очищены. Отключите до перезагрузки антивирус. Выделите следующий код: Start:: CloseProcesses: SystemRestore: On CreateRestorePoint: HKLM\SYSTEM\...\Terminal Server: [fDenyTSConnections] = 0 <==== ВНИМАНИЕ GroupPolicy: Ограничение ? <==== ВНИМАНИЕ Policies: C:\ProgramData\NTUSER.pol: Ограничение <==== ВНИМАНИЕ ProxyServer: [S-1-5-21-3252461927-336928655-3012238238-1000] => 127.0.0.1:2080 RemoveProxy: CHR StartupUrls: Default -> "hxxp://isearch.avg.com/?cid={DE40225D-5B50-46BA-A1D0-89BBCBC90ADD}&mid=&lang=&ds=&pr=&d=&v=&sap=hp","hxxp://isearch.avg.com/?cid={DE40225D-5B50-46BA-A1D0-89BBCBC90ADD}&mid=eb0c0b1bc06547d083acd16f1cf711e8-8f21eb6165c0003a73950adc6d577da4d9a7653a&lang=ru&ds=st011&pr=sa&d=2012-07-15 20:25:58&v=11.1.0.12&sap=hp","hxxps://isearch.avg.com/?cid={DE40225D-5B50-46BA-A1D0-89BBCBC90ADD}&mid=eb0c0b1bc06547d083acd16f1cf711e8-8f21eb6165c0003a73950adc6d577da4d9a7653a&lang=ru&ds=st011&pr=sa&d=2012-07-15 20:25:58&v=12.2.5.32&sap=hp","hxxp://search.babylon.com/?affID=114436&tt=101012_24_4112_3&babsrc=HP_ss&mntrId=e86da7ec00000000000000265ed614b3","hxxp://mail.ru/cnt/7993/","hxxp://ru.msn.com/?pc=UP97&ocid=UP97DHP&dt=071413","hxxp://mail.ru/cnt/10445?gp=789162","hxxp://mail.ru/cnt/10445?gp=818409","hxxps://find-it.pro/?utm_source=distr_m" AV: Malwarebytes (Disabled - Out of date) {0D452135-A081-B000-D6B6-132E52638543} FirewallRules: [{B170E5E8-FB46-4233-8310-36054C36992E}] => (Allow) LPort=5130 startbatch: del /s /q "%userprofile%\AppData\Local\Google\Chrome\User Data\Default\Cache\*.*" del /s /q "%userprofile%\AppData\Local\Google\Chrome\User Data\Default\Code Cache\Js\*.*" endbatch: ExportKey: HKLM\SOFTWARE\Microsoft\Windows Defender\Exclusions EmptyTemp: Reboot: End:: Скопируйте выделенный текст (правой кнопкой - Копировать). Запустите FRST (FRST64) от имени администратора. Нажмите Исправить (Fix) один раз (!) и подождите. Программа создаст лог-файл (Fixlog.txt). Прикрепите его к своему следующему сообщению. Компьютер будет перезагружен автоматически. Подробнее читайте в этом руководстве.

- 6 ответов

-

- вирус майнер

- вирус

-

(и ещё 1 )

C тегом:

-

Добавьте два адреса *.adobe.com и *.adobe.io

-

Addition.txt FRST.txt

- 6 ответов

-

- вирус майнер

- вирус

-

(и ещё 1 )

C тегом:

-

Вирус шифровальщик troyan.encoder.35209

safety ответил Констатин тема в Помощь в борьбе с шифровальщиками-вымогателями

Добавьте несколько зашифрованных файлов + записку о выкупе (2025-09-07 06:15 - 2025-09-07 06:15 - 000000403 _____ C:\#Recover-Files.txt.txt) в архиве, без пароля. Если систему сканировали KVRT или штатным антивирусом, добавьте отчеты по сканированию. в архиве, без пароля.