Активность

- Последний час

-

g0rod присоединился к сообществу

-

proton Файлы зашифрованы, расширение файлов helpo2, как расшифровать ?

safety ответил Evgeniy Alekseevich тема в Помощь в борьбе с шифровальщиками-вымогателями

судя по карантину скрипт был выполнен D19658DBA790F7B35FB1BB928EAF75AA.exe - тело шифровальщика Proton: https://www.virustotal.com/gui/file/557b4ae48dfcf6bc66a6cba54703d6011d1c851232da281b2418453faf64000c?nocache=1 syswow64.exe - бэкдор - A Variant Of Win64/Rescoms.A https://www.virustotal.com/gui/file/93121ef8643f732ab7f9a2ec03095503c42e996ea44a11c96dc46dfda1498a52/detection С расшифровкой файлов по данному типу шифровальщка, к сожалению, не сможем помочь. Сэмпл возможно был заражен вирусом Neshta, так как в системе был файл svchost.com Лучше полностью просканировать системный диск с помощью загрузочного диска KRD После проверки системы, сделайте новые логи FRST для контроля. -

Файлы зашифрованы, расширение файлов helpo2, как расшифровать ?

Evgeniy Alekseevich ответил Evgeniy Alekseevich тема в Помощь в борьбе с шифровальщиками-вымогателями

файл загружен, ссылка удалена ссылка на Quarantine а файл Fixlog.txt почему то не сохранился в каталоге из которого запускался FRST, - он открылся, написал, что будет сохранен, но после закрытия в каталоге его не было.... -

kinant присоединился к сообществу

- Сегодня

-

Файлы зашифрованы, расширение файлов helpo2, как расшифровать ?

safety ответил Evgeniy Alekseevich тема в Помощь в борьбе с шифровальщиками-вымогателями

По очистке системы: Выполните скрипт очистки в FRST Запускаем FRST.exe от имени Администратора (если не запущен) Копируем скрипт из браузера в буфер обмена, браузер закрываем. Ждем, когда будет готов к работе, Нажимаем в FRST кнопку "исправить". Скрипт очистит систему, и завершит работу c перезагрузкой системы Start:: () [Файл не подписан] [Файл уже используется] C:\Windows\SysWOW64\syswow\syswow64.exe () [Файл не подписан] C:\Users\Администратор\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup\D19658DBA790F7B35FB1BB928EAF75AA.exe HKLM\...\Run: [Rmc-LFC65Y] => C:\Windows\SysWOW64\syswow\syswow64.exe [615424 2025-08-06] () [Файл не подписан] [Файл уже используется] <==== ВНИМАНИЕ HKLM\...\Run: [Everything] => C:\Program Files\Everything\Everything.exe [2265104 2024-08-01] (voidtools -> voidtools) HKLM\...\Policies\Explorer\Run: [Rmc-LFC65Y] => C:\Windows\SysWOW64\syswow\syswow64.exe [615424 2025-08-06] () [Файл не подписан] [Файл уже используется] HKLM\SOFTWARE\Policies\Microsoft\Windows NT\SystemRestore: [DisableConfig] Ограничение <==== ВНИМАНИЕ HKLM\SOFTWARE\Policies\Microsoft\Windows NT\SystemRestore: [DisableSR] Ограничение <==== ВНИМАНИЕ HKLM\SOFTWARE\Policies\Microsoft\Windows Defender: Ограничение <==== ВНИМАНИЕ HKLM\...\Policies\system: [legalnoticecaption] Your computer is encrypted HKLM\...\Policies\system: [legalnoticetext] We encrypted and stolen all of your files. HKU\S-1-5-21-585105921-1911826014-2128548296-500\...\Run: [Rmc-LFC65Y] => C:\Windows\SysWOW64\syswow\syswow64.exe [615424 2025-08-06] () [Файл не Startup: C:\Users\Администратор\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup\D19658DBA790F7B35FB1BB928EAF75AA.exe [2025-08-06] () [Файл не подписан] GroupPolicy: Ограничение ? <==== ВНИМАНИЕ S3 IObitUnlocker; \??\C:\PROGRA~2\IObit\IOBITU~1\IObitUnlocker.sys [X] 2025-08-06 09:15 - 2025-08-06 09:15 - 007987254 _____ C:\ProgramData\D19658DBA790F7B35FB1BB928EAF75AA.bmp HKLM\...\exefile\shell\open\command: C:\Users\Администратор\WINDOWS\svchost.com "%1" %* <==== ВНИМАНИЕ 2025-08-05 20:36 - 2025-08-06 16:06 - 000041472 _____ C:\Windows\svchost.com 2025-08-05 20:00 - 2025-08-05 23:41 - 000000000 ____D C:\ProgramData\IObit 2025-08-05 20:00 - 2025-08-05 23:41 - 000000000 ____D C:\Program Files (x86)\IObit 2025-08-05 20:00 - 2025-08-05 20:00 - 000000000 ____D C:\ProgramData\Microsoft\Windows\Start Menu\Programs\IObit Unlocker C:\Windows\SysWOW64\syswow\syswow64.exe 2025-08-05 20:12 - 2025-08-05 20:12 - 000000000 _RSHD C:\Windows\SysWOW64\syswow 2025-08-05 20:08 - 2025-08-06 02:49 - 000000000 ____D C:\Users\Администратор\AppData\Roaming\Everything 2025-08-05 20:00 - 2025-08-06 08:10 - 000000000 ____D C:\Program Files\Everything C:\Users\Администратор\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup\D19658DBA790F7B35FB1BB928EAF75AA.exe Reboot:: End:: После перезагрузки: Добавьте файл Fixlog.txt из папки, откуда запускали FRST, в ваше сообщение Папку C:\FRST\Quarantine заархивируйте с паролем virus, архив загрузите на облачный диск и дайте ссылку на скачивание в вашем сообщении. -

Evgeniy Alekseevich подписался на Файлы зашифрованы, расширение файлов helpo2, как расшифровать ?

-

Файлы зашифрованы, расширение файлов helpo2, как расшифровать ?

Evgeniy Alekseevich опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

05 августа , судя по датам файлов, на нашем сервере был запущен шифровальщик, кем и как пока выясняем, но сегодня утром я обнаружил зашифрованы практически все файлы. Файлы имеют расширение helpo2. Может кто сталкивался и сможет помочь ? Связались с вымогателями, они для примера расшифровали два файла, я вложил в архив два зашифрованных и они же расшифрованные . Там же письмо, которое они оставили. Также прикладываю файлы от Farbar Recovery Scan Tool. Может кто сможет помочь.... С Уважением, Евгений. Addition.txt FRST.txt НаборФайлов5шт.zip -

Приветсвую, скачивал много доп. по на игру гта 5, попал на вирусы, система тормозит ужасно, фпс упал в 3 раза, вирусы есть в системе еще до этого - но не пользовался устройством, сейчас решил все почистить, попрошу помочь timer resolution + cru + boosterx мои приложения + archive fix FRST.txtAddition.txtCollectionLog-2025.08.06-15.38.zip логи +фрст ниже

-

Evgeniy Alekseevich присоединился к сообществу

-

Gulnaz присоединился к сообществу

-

Мария_К присоединился к сообществу

-

Mac Lethal присоединился к сообществу

-

Heoin_O присоединился к сообществу

-

jobe scored 86% in a quiz: Викторина «В поисках значков продуктов «Лаборатории Касперского»

-

zod83 scored 100% in a quiz: Викторина «В поисках значков продуктов «Лаборатории Касперского»

-

Вирус или вредоносное ПО повредило все старые файлы MS Office (docx, xlsx)

Sandor ответил sloda53 тема в Помощь в удалении вирусов

Да, выполните следующее: Закройте все программы, временно выгрузите антивирус, файрволл и прочее защитное ПО. Выполните скрипт в AVZ (Файл - Выполнить скрипт): var PathAutoLogger : string; begin clearlog; PathAutoLogger := Copy(GetAVZDirectory, 0, (Length(GetAVZDirectory)-3)); AddToLog('start time ' + FormatDateTime('yyyy.mm.dd-hh:mm:ss', now) +#13#10+ PathAutoLogger); if RegKeyExists('HKLM', 'SOFTWARE\Microsoft\Windows\Windows Error Reporting\LocalDumps', 'x64') then begin AddToLog('LocalDumps - exists.'); if not RegKeyDel('HKLM', 'SOFTWARE\Microsoft\Windows\Windows Error Reporting\LocalDumps', 'x64') then AddToLog('Failed to delete LocalDumps') end else AddToLog('LocalDumps key missing.'); if RegKeyParamExists('HKLM', 'SOFTWARE\Microsoft\Windows\Windows Error Reporting', 'DontShowUI', 'x64') then begin AddToLog('DontShowUI - exists.'); if not RegKeyParamDel('HKLM', 'SOFTWARE\Microsoft\Windows\Windows Error Reporting', 'DontShowUI', 'x64') then AddToLog('Failed to delete DontShowUI'); end else AddToLog('DontShowUI parameter missing.'); SaveLog(PathAutoLogger+'report.log'); end. Файл report.log прикрепите к следующему сообщению. -

Zasada88 scored 100% in a quiz: Викторина «В поисках значков продуктов «Лаборатории Касперского»

-

Организация и настройка работы связки KSC и KES под Astra Linux

durtuno ответил Олег Андрианов тема в Помощь по корпоративным продуктам

Выверяйте задачу обновления для "KESL" на "KSCL". Убедитесь, что указанный путь до каталога обновлений с клиентов доступен. Как вариант примонтируйте его на клиенте вручную и попробуйте обновиться вручную из консоли. Какие сообщения генерирует "KESL" при попытке выполнения задачи обновления? -

D1mbl scored 100% in a quiz: Викторина «В поисках значков продуктов «Лаборатории Касперского»

-

Вирус или вредоносное ПО повредило все старые файлы MS Office (docx, xlsx)

sloda53 ответил sloda53 тема в Помощь в удалении вирусов

Добрый день, можете сказать остановить программу autologger каждый раз создает новую папку на рабочем столе -

Очередь, здесь до сих пор ждут за F1 2024

-

Олег Андрианов подписался на Организация и настройка работы связки KSC и KES под Astra Linux

-

Организация и настройка работы связки KSC и KES под Astra Linux

Олег Андрианов опубликовал тема в Помощь по корпоративным продуктам

Добрый день! Уже вторую неделю бьюсь с настройкой связки KSC и KES под Astra Linux. Основная проблема обновление баз с KSC - оно отказывается идти. Есть изолированная сеть с ~20 компьютеров. Домена, DNS, интернета - нет. На одном из компьютеров (работает под Astra Linux Воронеж) установлены две сетевые карты. Одна смотрит внутрь этой сети, другая имеет доступ в интернет. На этом же компьютере установлен KSC. Задача - получать обновления из интернета и распространять их на компьютеры (тоже работают под ASTRA Linux внутри изолированной сети. Все настройки проверены и перепроверены многократно. Коннект с агентами есть. Данные сервер с рабочих станций получает. Обновление не идёт. Внутри этой сети есть старый комп с Windows 10 и KES. Переключил агента на KSC под Astra Linux - обновления пошли На компьютере где установлен KSC также установлен KES и также отказывается обновляться. На всех АРМ стоит ASTRA Linux 1.7 в версии Воронеж. Готов предоставить любые дополнительные данные. Не понимаю в какую сторону смотреть. -

За те викторины в которых вы участвовали баллы ещё не начислены. Все будет, не волнуйтесь.

-

Кому-нибудь баллы пришли? а то у меня все по нулям. Во многих викторинах участвовал и ничего. Отправка личных сообщений у меня пчемуто не работает.

-

С Днём Рождения!

-

Самовосстанавливающийся вирус, не заходит в интерт.

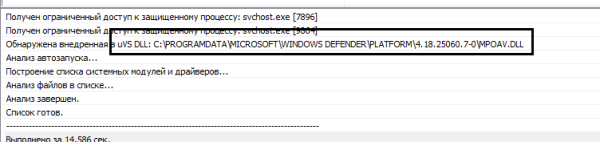

safety ответил typhuscrafty тема в Помощь в удалении вирусов

По очистке системы: Выполните скрипт очистки в uVS Выполните в uVS скрипт из буфера обмена. ЗАпускаем start,exe от имени Администратора (если не запущен) текущий пользователь, Копируем скрипт ниже из браузера в буфер обмена. Закрываем браузер. В главном меню uVS выбираем: "Скрипт - выполнить скрипт из буфера обмена" Скрипт автоматически очистит систему и завершит работу с перезагрузкой системы. ;uVS v5.0v x64 [http://dsrt.dyndns.org:8888] ;Target OS: NTv11.0 v400c OFFSGNSAVE ;------------------------autoscript--------------------------- delref 127.0.0.1:10801 delall %SystemRoot%\SYSWOW64\MACROMED\FLASH\FLASH32_32_0_0_465.OCX delall %Sys32%\MACROMED\FLASH\FLASH64_32_0_0_465.OCX delall %SystemRoot%\SYSWOW64\MACROMED\FLASH\NPSWF32_32_0_0_465.DLL delall %Sys32%\MACROMED\FLASH\NPSWF64_32_0_0_465.DLL delref HTTPS://CLIENTS2.GOOGLE.COM/CR/REPORT apply deltmp delref {E984D939-0E00-4DD9-AC3A-7ACA04745521}\[CLSID] delref {8702A841-D5CA-47C3-812D-9CEDC304C200}\[CLSID] delref %SystemDrive%\USERS\KDFX MODES\APPDATA\LOCAL\MICROSOFT\ONEDRIVE\ONEDRIVESTANDALONEUPDATER.EXE delref {02BF25D5-8C17-4B23-BC80-D3488ABDDC6B}\[CLSID] delref {166B1BCA-3F9C-11CF-8075-444553540000}\[CLSID] delref {4063BE15-3B08-470D-A0D5-B37161CFFD69}\[CLSID] delref {88D969C0-F192-11D4-A65F-0040963251E5}\[CLSID] delref {88D969C1-F192-11D4-A65F-0040963251E5}\[CLSID] delref {88D969C2-F192-11D4-A65F-0040963251E5}\[CLSID] delref {88D969C3-F192-11D4-A65F-0040963251E5}\[CLSID] delref {88D969C4-F192-11D4-A65F-0040963251E5}\[CLSID] delref {88D969C5-F192-11D4-A65F-0040963251E5}\[CLSID] delref {8AD9C840-044E-11D1-B3E9-00805F499D93}\[CLSID] delref {CA8A9780-280D-11CF-A24D-444553540000}\[CLSID] delref {CFCDAA03-8BE4-11CF-B84B-0020AFBBCCFA}\[CLSID] delref {1FBA04EE-3024-11D2-8F1F-0000F87ABD16}\[CLSID] delref {E0DD6CAB-2D10-11D2-8F1A-0000F87ABD16}\[CLSID] delref {0F8604A5-4ECE-4DE1-BA7D-CF10F8AA4F48}\[CLSID] delref {E6FB5E20-DE35-11CF-9C87-00AA005127ED}\[CLSID] delref %Sys32%\SHELLEXT\HASHCHECK.DLL delref %SystemDrive%\PROGRAM FILES\7-ZIP\7-ZIP.DLL delref %SystemDrive%\PROGRAM FILES\7-ZIP\7-ZIP32.DLL delref {BBACC218-34EA-4666-9D7A-C78F2274A524}\[CLSID] delref {5AB7172C-9C11-405C-8DD5-AF20F3606282}\[CLSID] delref {A78ED123-AB77-406B-9962-2A5D9D2F7F30}\[CLSID] delref {F241C880-6982-4CE5-8CF7-7085BA96DA5A}\[CLSID] delref {A0396A93-DC06-4AEF-BEE9-95FFCCAEF20E}\[CLSID] delref {9AA2F32D-362A-42D9-9328-24A483E2CCC3}\[CLSID] delref {C5FF006E-2AE9-408C-B85B-2DFDD5449D9C}\[CLSID] delref %SystemRoot%\WICCODECS\{A6D092A4-081A-4F0E-9356-DA167E87D922}\VECTOR FORMATS\SKP THUMBNAIL PROVIDER\%PROCESSOR_ARCHITECTURE%\SKPTHUMBNAILPROVIDER.DLL delref %SystemRoot%\WICCODECS\{A6D092A4-081A-4F0E-9356-DA167E87D922}\VECTOR FORMATS\XMP-BASED THUMBNAIL PROVIDER\%PROCESSOR_ARCHITECTURE%\XMPTHUMBNAILPROVIDERPDF.DLL delref %SystemRoot%\WICCODECS\{A6D092A4-081A-4F0E-9356-DA167E87D922}\RAW FORMATS\FUJI\%PROCESSOR_ARCHITECTURE%\FUJICODEC.DLL delref %SystemRoot%\WICCODECS\{A6D092A4-081A-4F0E-9356-DA167E87D922}\RASTER FORMATS\LIGHTROOM LRPREV\%PROCESSOR_ARCHITECTURE%\LRPREVCODEC.DLL delref %SystemRoot%\WICCODECS\{A6D092A4-081A-4F0E-9356-DA167E87D922}\RAW FORMATS\SAMSUNG\%PROCESSOR_ARCHITECTURE%\SAMSUNGCODEC.DLL delref %SystemRoot%\WICCODECS\{A6D092A4-081A-4F0E-9356-DA167E87D922}\RASTER FORMATS\RADIANCE HDR\%PROCESSOR_ARCHITECTURE%\HDRCODEC.DLL delref %SystemRoot%\WICCODECS\{A6D092A4-081A-4F0E-9356-DA167E87D922}\RASTER FORMATS\PORTABLE PIXMAP\%PROCESSOR_ARCHITECTURE%\PPMCODEC.DLL delref %SystemRoot%\WICCODECS\{A6D092A4-081A-4F0E-9356-DA167E87D922}\RASTER FORMATS\ILM OPENEXR\%PROCESSOR_ARCHITECTURE%\EXRCODEC.DLL delref %SystemRoot%\WICCODECS\{A6D092A4-081A-4F0E-9356-DA167E87D922}\RAW FORMATS\HASSELBLAD\%PROCESSOR_ARCHITECTURE%\HASSELBLADCODEC.DLL delref %SystemRoot%\WICCODECS\{A6D092A4-081A-4F0E-9356-DA167E87D922}\RAW FORMATS\ADOBE\%PROCESSOR_ARCHITECTURE%\ADOBECODEC.DLL delref %SystemRoot%\WICCODECS\{A6D092A4-081A-4F0E-9356-DA167E87D922}\RASTER FORMATS\TRUEVISION TARGA\%PROCESSOR_ARCHITECTURE%\TGACODEC.DLL delref %SystemRoot%\WICCODECS\{A6D092A4-081A-4F0E-9356-DA167E87D922}\RASTER FORMATS\JPEG\%PROCESSOR_ARCHITECTURE%\JPGROTATOR.DLL delref %SystemRoot%\WICCODECS\{A6D092A4-081A-4F0E-9356-DA167E87D922}\VECTOR FORMATS\PLD THUMBNAIL PROVIDER\%PROCESSOR_ARCHITECTURE%\PLDTHUMBNAILPROVIDER.DLL delref %SystemRoot%\WICCODECS\{A6D092A4-081A-4F0E-9356-DA167E87D922}\RAW FORMATS\CANON\%PROCESSOR_ARCHITECTURE%\CANONCODEC.DLL delref %SystemRoot%\WICCODECS\{A6D092A4-081A-4F0E-9356-DA167E87D922}\RAW FORMATS\EPSON\%PROCESSOR_ARCHITECTURE%\EPSONCODEC.DLL delref %SystemRoot%\WICCODECS\{A6D092A4-081A-4F0E-9356-DA167E87D922}\RAW FORMATS\PANASONIC\%PROCESSOR_ARCHITECTURE%\PANASONICCODEC.DLL delref %SystemRoot%\WICCODECS\{A6D092A4-081A-4F0E-9356-DA167E87D922}\VECTOR FORMATS\XMP-BASED THUMBNAIL PROVIDER\%PROCESSOR_ARCHITECTURE%\XMPTHUMBNAILPROVIDER.DLL delref %SystemRoot%\WICCODECS\{A6D092A4-081A-4F0E-9356-DA167E87D922}\RAW FORMATS\NIKON\%PROCESSOR_ARCHITECTURE%\NIKONCODEC.DLL delref %SystemRoot%\WICCODECS\{A6D092A4-081A-4F0E-9356-DA167E87D922}\RAW FORMATS\LEICA\%PROCESSOR_ARCHITECTURE%\LEICACODEC.DLL delref %SystemRoot%\WICCODECS\{A6D092A4-081A-4F0E-9356-DA167E87D922}\RAW FORMATS\SONY\%PROCESSOR_ARCHITECTURE%\SONYCODEC.DLL delref %SystemRoot%\WICCODECS\{A6D092A4-081A-4F0E-9356-DA167E87D922}\RASTER FORMATS\JPEG\%PROCESSOR_ARCHITECTURE%\JPGDERIVATIVE.DLL delref %SystemRoot%\WICCODECS\{A6D092A4-081A-4F0E-9356-DA167E87D922}\RAW FORMATS\MAMIYA\%PROCESSOR_ARCHITECTURE%\MAMIYACODEC.DLL delref %SystemRoot%\WICCODECS\{A6D092A4-081A-4F0E-9356-DA167E87D922}\RASTER FORMATS\MAYA IFF\%PROCESSOR_ARCHITECTURE%\MAYACODEC.DLL delref %SystemRoot%\WICCODECS\{A6D092A4-081A-4F0E-9356-DA167E87D922}\RAW FORMATS\MINOLTA\%PROCESSOR_ARCHITECTURE%\MINOLTACODEC.DLL delref %SystemRoot%\WICCODECS\{A6D092A4-081A-4F0E-9356-DA167E87D922}\SPECIAL CODECS\RAWZOR PREVIEWER\%PROCESSOR_ARCHITECTURE%\RAWZORCODEC.DLL delref %SystemRoot%\WICCODECS\{A6D092A4-081A-4F0E-9356-DA167E87D922}\RAW FORMATS\PENTAX\%PROCESSOR_ARCHITECTURE%\PENTAXCODEC.DLL delref %SystemRoot%\WICCODECS\{A6D092A4-081A-4F0E-9356-DA167E87D922}\RAW FORMATS\SINAR\%PROCESSOR_ARCHITECTURE%\SINARCODEC.DLL delref %SystemRoot%\WICCODECS\{A6D092A4-081A-4F0E-9356-DA167E87D922}\RAW FORMATS\KODAK\%PROCESSOR_ARCHITECTURE%\KODAKCODEC.DLL delref %SystemRoot%\WICCODECS\{A6D092A4-081A-4F0E-9356-DA167E87D922}\RASTER FORMATS\DIRECTX DDS\%PROCESSOR_ARCHITECTURE%\DDSCODEC.DLL delref %SystemRoot%\WICCODECS\{A6D092A4-081A-4F0E-9356-DA167E87D922}\RASTER FORMATS\SOFTIMAGE PIC\%PROCESSOR_ARCHITECTURE%\SOFTIMAGECODEC.DLL delref %SystemRoot%\WICCODECS\{A6D092A4-081A-4F0E-9356-DA167E87D922}\RASTER FORMATS\PHOTOSHOP PSD\%PROCESSOR_ARCHITECTURE%\PSDCODEC.DLL delref %SystemRoot%\WICCODECS\{A6D092A4-081A-4F0E-9356-DA167E87D922}\RASTER FORMATS\JPEG 2000\%PROCESSOR_ARCHITECTURE%\J2KCODEC.DLL delref %SystemRoot%\WICCODECS\{A6D092A4-081A-4F0E-9356-DA167E87D922}\RAW FORMATS\OLYMPUS\%PROCESSOR_ARCHITECTURE%\OLYMPUSCODEC.DLL delref %SystemRoot%\WICCODECS\{A6D092A4-081A-4F0E-9356-DA167E87D922}\RAW FORMATS\SIGMA\%PROCESSOR_ARCHITECTURE%\SIGMACODEC.DLL delref %SystemRoot%\WICCODECS\{A6D092A4-081A-4F0E-9356-DA167E87D922}\RASTER FORMATS\VALVE TEXTURE FORMAT\%PROCESSOR_ARCHITECTURE%\VTFCODEC.DLL delref %SystemRoot%\WICCODECS\{A6D092A4-081A-4F0E-9356-DA167E87D922}\RASTER FORMATS\SILICON GRAPHICS RGB\%PROCESSOR_ARCHITECTURE%\SILICONGRAPHICSCODEC.DLL delref %Sys32%\DRIVERS\EAANTICHEAT.SYS delref E:\INSTALL\FORTICLIENT VPN\SCHEDULER.EXE delref %Sys32%\DRIVERS\VDI1MJK2.SYS delref %SystemDrive%\PROGRAM FILES\GOOGLE\CHROME\APPLICATION\120.0.6099.217\RESOURCES\WEB_STORE\ИНТЕРНЕТ-МАГАЗИН CHROME delref %SystemDrive%\PROGRAM FILES\GOOGLE\CHROME\APPLICATION\138.0.7204.49\RESOURCES\NETWORK_SPEECH_SYNTHESIS/MV3\GOOGLE NETWORK SPEECH delref %SystemDrive%\PROGRAM FILES\GOOGLE\CHROME\APPLICATION\120.0.6099.217\RESOURCES\PDF\CHROME PDF VIEWER delref %SystemDrive%\PROGRAM FILES\GOOGLE\CHROME\APPLICATION\120.0.6099.217\RESOURCES\NETWORK_SPEECH_SYNTHESIS\GOOGLE NETWORK SPEECH delref %SystemDrive%\PROGRAM FILES\GOOGLE\CHROME\APPLICATION\136.0.7103.92\RESOURCES\HANGOUT_SERVICES\GOOGLE HANGOUTS delref %SystemDrive%\PROGRAM FILES\GOOGLE\CHROME\APPLICATION\123.0.6312.124\RESOURCES\WEB_STORE\ИНТЕРНЕТ-МАГАЗИН CHROME delref %SystemDrive%\PROGRAM FILES\GOOGLE\CHROME\APPLICATION\123.0.6312.124\RESOURCES\PDF\CHROME PDF VIEWER delref %SystemDrive%\PROGRAM FILES\GOOGLE\CHROME\APPLICATION\123.0.6312.124\RESOURCES\NETWORK_SPEECH_SYNTHESIS\GOOGLE NETWORK SPEECH delref %SystemDrive%\PROGRAM FILES (X86)\MICROSOFT\EDGE\APPLICATION\120.0.2210.91\RESOURCES\WEB_STORE\ИНТЕРНЕТ-МАГАЗИН delref %SystemDrive%\PROGRAM FILES (X86)\MICROSOFT\EDGE\APPLICATION\120.0.2210.91\RESOURCES\EDGE_CLIPBOARD\MICROSOFT CLIPBOARD EXTENSION delref %SystemDrive%\PROGRAM FILES (X86)\MICROSOFT\EDGE\APPLICATION\120.0.2210.91\RESOURCES\MEDIA_INTERNALS_SERVICES\MEDIA INTERNALS SERVICES EXTENSION delref %SystemDrive%\PROGRAM FILES (X86)\MICROSOFT\EDGE\APPLICATION\120.0.2210.91\RESOURCES\MICROSOFT_WEB_STORE\MICROSOFT STORE delref %SystemDrive%\PROGRAM FILES (X86)\MICROSOFT\EDGE\APPLICATION\120.0.2210.91\RESOURCES\EDGE_FEEDBACK\EDGE FEEDBACK delref %SystemDrive%\PROGRAM FILES (X86)\MICROSOFT\EDGE\APPLICATION\120.0.2210.91\RESOURCES\MICROSOFT_VOICES\MICROSOFT VOICES delref %SystemDrive%\PROGRAM FILES (X86)\MICROSOFT\EDGE\APPLICATION\120.0.2210.91\RESOURCES\EDGE_PDF\MICROSOFT EDGE PDF VIEWER delref %SystemDrive%\PROGRAM FILES (X86)\MICROSOFT\EDGE\APPLICATION\120.0.2210.91\RESOURCES\WEBRTC_INTERNALS\WEBRTC INTERNALS EXTENSION delref %SystemDrive%\PROGRAM FILES (X86)\MICROSOFT\EDGE\APPLICATION\137.0.3296.52\RESOURCES\HANGOUT_SERVICES\WEBRTC EXTENSION ;------------------------------------------------------------- restart После перезагрузки системы: Добавьте файл дата_времяlog.txt из папки откуда запускали uVS + добавьте новые логи FRST для контроля -

Kaspersky Club | Клуб «Лаборатории Касперского» поздравляет всех празднующих сегодня день рождения юзеров. Тигр (63)Tanitta (38)Invisible (40)макс70 (55)Татка06 (42)Илья Константинович (29)sKocH (39)Волк (37)max_dnepr (32)KREGI (34)Vladislavdzh (46)Otrivin-Baby (35)cloud.group (24)wadmin (39)Rodwood (66)

- Вчера

-

Обновление Firefox 141.0.2

- 2 402 ответа

-

- mozilla firefox

- firefox

-

(и ещё 1 )

C тегом:

-

typhuscrafty подписался на Самовосстанавливающийся вирус, не заходит в интерт.

-

Самовосстанавливающийся вирус, не заходит в интерт.

typhuscrafty опубликовал тема в Помощь в удалении вирусов

Добрый день! Поймал вирус, который самовосстанавливается примерно раз месяц. Не пускает в интернет мессенджеры, магазины игр и другие приложения. В интернет могу зайти только с Гугл хром. UVS показывает странные записи в реестре. Не знаю, как это поправить без последствий. Прикладываю логи, образ автозапуска и скринщоты из UVS. CollectionLog-2025.08.05-21.48.zip CALVIN_2025-08-05_21-36-23_v5.0.RC1.v x64.7z -

typhuscrafty присоединился к сообществу

-

Arnest присоединился к сообществу

-

Скопро поделимся

-

Фишинговая атака на разработчиков PyPi и AMO | Блог Касперского

KL FC Bot опубликовал тема в Новости и события из мира информационной безопасности

С разницей буквально в несколько дней команда, поддерживающая Python Package Index (каталог программного обеспечения, написанного на Python) и Mozilla (организация, стоящая за разработкой браузера Firefox), выпустили крайне похожие предупреждения о фишинговых атаках. Неизвестные злоумышленники пытаются заманить Python-разработчиков, использующих PyPi и создателей плагинов для Firefox, имеющих аккаунты addons.mozilla.org, на фальшивые сайты площадок, с целью выманить их учетные данные. В связи с чем мы рекомендуем разработчиков ПО с открытым исходным кодом (не только пользователей PyPi и AMO) быть особенно внимательными при переходе по ссылкам из писем. Эти две атаки не обязательно связаны между собой (все-таки методы у фишеров несколько различаются). Однако вместе они демонстрируют повышенный интерес киберпреступников к репозиториям кода и магазинам приложений. Вероятнее всего, их конечная цель — организация атак на цепочку поставок, или перепродажа учетных данных другим преступникам, которые смогут организовать такую атаку. Ведь получив доступ к аккаунту разработчика, злоумышленники могут внедрить вредоносный код в пакеты или плагины. Детали фишинговой атаки на разработчиков PyPi Фишинговые письма, адресованные пользователям Python Package Index, рассылаются по адресам, указанным в метаданных пакетов, опубликованных на сайте. В заголовке находится фраза [PyPI] Email verification. Письма отправлены с адресов на домене @pypj.org, который всего на одну букву отличается от реального домена каталога — @pypi.org, то есть используют строчную j вместо строчной i. В письме говорится, что разработчикам необходимо подтвердить адрес электронной почты, для чего следует перейти по ссылке на сайт, имитирующий дизайн легитимного PyPi. Интересно, что фишинговый сайт не только собирает учетные данные жертв, но и передает их на реальный сайт каталога, так что после завершения «верификации» жертва оказывается на легитимном сайте и зачастую даже не понимает, что у нее только что похитили учетные данные. Команда, поддерживающая Python Package Index, рекомендует всем кликнувшим на ссылку из письма немедленно сменить пароль, а также проверить раздел Security History в своем личном кабинете. View the full article -

Информация об актуальных бета-версиях

Писарец Дмитрий ответил Корчагин Степан тема в Программа «Бета-тестирование продуктов»

Добрый день! Выложили новые (21.23.1.199 MR23) бета-версии продуктов Касперского для Windows. Скачать дистрибутивы вы можете по ссылкам ниже: Kaspersky — https://box.kaspersky.com/d/2ce80ad9fff44d329bc7/ Kaspersky VPN — https://box.kaspersky.com/d/5d2168d268124fe7ab05/ KSOS — https://box.kaspersky.com/d/653df139bfdd4466ba92/ KES — https://box.kaspersky.com/d/89e86a6737494b7fbe10/- 70 ответов

-

- бета-тестирование

- бета-тест

-

(и ещё 4 )

C тегом:

-

Программа поездки в Дагестан опубликована, даны рекомендации по одежде. Ждем программу встречи в офисе

-

Михаил Ш. подписался на Подозрительный сайт tonzz3.ru

-

Обнаружил у себя в кэше на сервере подозрительные записи. KES стоит, подозрительной активности не наблюдаю, так что вроде бы сервер в порядке. Но данных по сайту в интернете нет. Главная страница это явно инжектор скриптов, что в таком виде как сейчас явно намекает на нелегитимное использование. Возможно из KSN можно получить больше полезной информации? и в случае подтверждения опасений внести в базу. Имена: tonzz3.ru hit.tonzz3.ru hitcrypt.tonzz3.ru P.S. не нашёл подходящей темы и выбрал текущую. Помощь с сервером не нужна. Сообщение от модератора kmscom тема перемещена из раздела Помощь в удалении вирусов

-

Михаил Ш. присоединился к сообществу

-

Шифрование виртуалок и рабочих станций

safety ответил CredoLin тема в Помощь в борьбе с шифровальщиками-вымогателями

Да, это ваш шифровальщик: но мы можем получить из него только публичный ключ pub.key, которым шифровали, а вам для расшифровки нужен приватный ключ priv.key. priv.key создан на стороне злоумышленников, соответственно только они им владеют. -

19 лет клубу! Изучаем красоты России. Списки в поездку

dkhilobok ответил Elly тема в Мероприятия и встречи

Делюсь памяткой по предстоящей поездке: Что взять с собой и как лучше одеться? паспорт телефон предметы гигиены SPF-крем, увлажняющий крем лекарства по необходимости повседневные удобные вещи (из натуральных тканей, лучше с длинным рукавом для защиты от солнца) ветро- и влагозащитная куртка головной убор купальный костюм, сланцы удобная обувь (кроссовки, сандали) запасная одежда (футболка, шорты) и обувь (не белая!) для катания на квадроциклах солнцезащитные очки Обращаю ваше внимание, что в даты нашей поездки обещают жаркую погоду. Пожалуйста, выбирайте вещи из натуральных тканей с длинным рукавом, чтобы защититься от перегрева и солнечных ожогов. Обращаем внимание! И мужчинам и женщинам не рекомендуется носить вещи выше колена, сильно облегающие и просвечивающие вещи, вещи с глубоким декольте и майки. Женщинам допустимо плавать в раздельном купальнике, но не слишком откровенном. Если есть возможность взять слитный купальник - лучше взять его. Не рекомендуется курить в общественных местах, тем более, женщинам. В общественных местах также нельзя распивать алкогольные напитки и быть в нетрезвом виде. Местные жители имеют право подойти и сделать замечание лично или руководителю группы. Про связь. Все операторы сотовой связи корректно работают на территории Дагестана. Однако по нашему маршруту будут участки, где будет слабо ловить связь и не работать интернет. !В регионе работает Telegram с ограничениями. Чат коммуникации будет создан в WhatsApp накануне поездки. Не пугайтесь, если увидите, что вас добавили в такой чат. Чат необходим для оперативного оповещения группы. Про деньги. В некоторых местах Дагестана принимают только наличные денежные средства. Рекомендуем заранее снять деньги для покупки памятных сувениров или фруктов.- 65 ответов

-

- 7

-

-

-

- поездка

- день рождения

-

(и ещё 1 )

C тегом:

-

Шифрование виртуалок и рабочих станций

CredoLin ответил CredoLin тема в Помощь в борьбе с шифровальщиками-вымогателями

LB3.7zНаправил файл. Пароль virus.