Активность

- Последний час

-

Sapfira scored 100% in a quiz: Викторина по Kaspersky Machine Learning for Anomaly Detection

-

Итак, продолжаю. Масштабы производства поражают: длина основных цехов 1200 метров! Километр и двести метров! Неплохо так... Один цех - отливка готовой продукции (алюминивые бруски) и склад готовой продукции: Второй цех - непосредственно производство жидкого алюминия. В цеху (повторюсь) длиной километр-и-двести метров стоят в колонну вот такие агрегаты, которые называются "электролизеры", в которых и "варят" алюминий: Можно подойти поближе, открыть дверку электролизера и самостоятельно ощутить жар процесса = а там температура почти 1000°C - о как! Что и как там происходит? Если парой фраз, то очень просто. В электролизер заливают заливают электролит, который является смесью глинозёма и какой-то ещё химии (подглядываю в мировой разум: она называется "криолит"), потом туда засовывают электроды, подают очень много электричества - и в результате глинозём (коий на самом деле является просто оксидом алюминия) распадается на кислород и собственно алюминий, который в жидком виде оседает на дне электролизера. Если сложнее, то там огромное количество технологических тонкостей и инноваций. Нам даже не весь электролизер разрешили фоткать, поскольку из него торчат разные местные патентованные ноу-хау. А поскольку электролизеры жрут электричество "как голодные свиньи", то вокруг них возникает мощное магнитное поле - и нестойкие умнофоны и умночасы могут "крякнуть" в таких условиях (о чём сразу предупреждают и просят все электронные умногаджеты оставить снаружи цеха). Подтверждаю - мой фотик Сони-Альфа1 несколько раз глюковал в непосредственной близости от электролизера. У него от такого насыщенного электричества "крышу уносило". Но я всё же победил этот капризный инструмент - и фотки есть! Что дальше происходит с технологическим процессом? Жидкий алюминий по мере готовности сливают (или откачивают?) в специальные котлы, которые потом транспортируют в цех разлива по специальным формочкам.

-

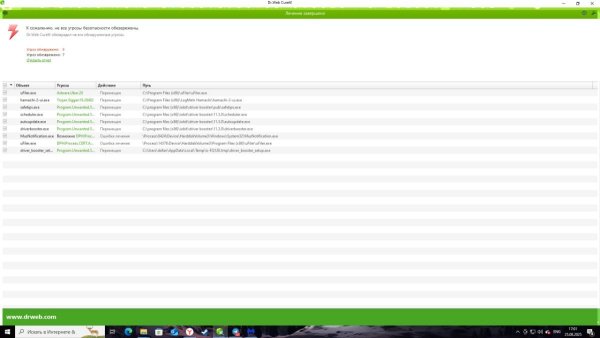

Это не то что требуется. Там просто логи работы программы, типа запущенна проверка по расписанию, или зашел пользователь рут изменил настройки такие то. А мне хотелось бы посмотреть именно лог (отчет) о сканировании. То есть найдено столько то вирусов, столько то фалов удалено, столько то отправлено на карантин. Именно лог только что проведенной проверки. Возможно это называется отчет. И по вашей ссылки такого нет. На случай если не понятно хотелось бы видеть то что отображает приложение под виндовск или мак ос после завершения проверки. А то получается так что оно там что то делает, как то сканирует, а резултатов нет. Может оно там половину оси уже загнало в карантин, а я сижу и не знаю, думаю что у меня все ок.

- Сегодня

-

Атака BadCam — перепрошивка без отключения | Блог Касперского

KL FC Bot опубликовал тема в Новости и события из мира информационной безопасности

Подключенную к компьютеру веб-камеру обычно подозревают в подглядывании, но теперь ей придумали роль в традиционных кибератаках. На конференции Black Hat описали атаку BadCam, которая позволяет перепрошить камеру, а затем выполнять на компьютере, к которому она подключена, вредоносные действия. По сути это вариант давно известной атаки типа BadUSB, однако главное отличие BadCam заключается в том, что атакующим необязательно заранее готовить вредоносное устройство — они могут использовать изначально «чистую» и уже подключенную к компьютеру камеру. Еще одно неприятное новшество — атака может быть произведена полностью дистанционно. Хотя исследование провели этичные хакеры и BadCam еще не используется в реальных атаках, злоумышленникам будет несложно разобраться в ней и воспроизвести нужные действия. Поэтому организациям стоит понять механику BadCam и принять защитные меры. Возвращение BadUSB Атаку BadUSВ тоже представили на Black Hat, правда в 2014 году. Ее суть в том, что безобидное на вид устройство, например USB-накопитель, перепрограммируют, дополняя его прошивку. При подключении к компьютеру этот вредоносный гаджет «представляется» составным USB-устройством, имеющим несколько компонентов, таких как USB-накопитель, клавиатура или сетевой адаптер. Функции накопителя продолжают исправно работать, пользователь работает с флешкой как обычно. Одновременно скрытая часть прошивки, имитирующая клавиатуру, отправляет на компьютер команды, например клавиатурную комбинацию для запуска PowerShell и последующего ввода команд для загрузки из Сети вредоносных файлов или запуска туннеля к серверу атакующих. Функции BadUSB часто используют в работе современных red team, для этого обычно применяются специализированные «хакерские мультитулы» вроде Hak5 Rubber Ducky или Flipper Zero. View the full article -

Котофеечка scored 93% in a quiz: Викторина по Kaspersky Machine Learning for Anomaly Detection

-

Котофеечка scored 93% in a quiz: Викторина по Kaspersky Machine Learning for Anomaly Detection

-

Zinger0 присоединился к сообществу

-

кристинатасамая scored 100% in a quiz: Викторина по Kaspersky Machine Learning for Anomaly Detection

-

https://support.kaspersky.ru/help/Kaspersky/Linux2.0/ru-RU/287666.htm

-

подскажите пожалуйста как из терминала посмотреть какие либо логи. Например после полной проверки посмотреть отчет что найдено, какие действия предприняты?

-

Yejik присоединился к сообществу

-

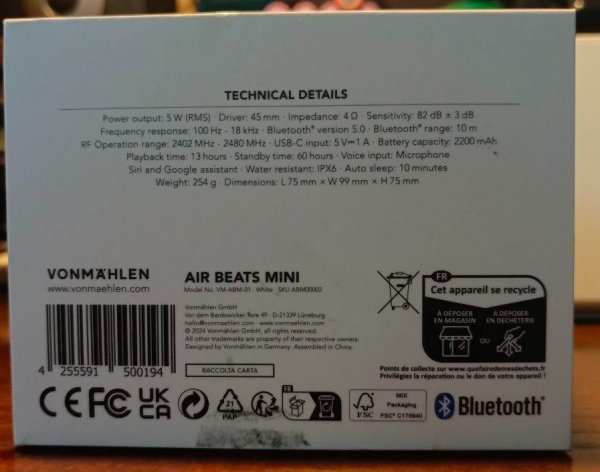

В данной теме представлен обзор с подробным описанием подарочного сувенира, который получен бета-тестирование, из Магазина «kaspersky<merch» и т. п. Пожалуйста, не обсуждайте в этой теме другие сувениры. О колонке Air Beats Mini - компактная беспроводная портативная Bluetooth-колонка в фирменном цвете. Несмотря на свой компактный размер, колонка обеспечивает впечатляющий звук при 13 часах воспроизведения. Материал: пластик ABS , силикон, нержавеющая сталь Габариты: 75x99x72 мм Вес: 254 г Встроенный микрофон для голосового управления (Siri и Google Assistant ) и телефонных звонков Водонепроницаемость IPX6 Возможность соединения двух устройств для создания стереосистемы Совместим со всеми устройствами с поддержкой Bluetooth (версия 5.0) Время зарядки: 5 ч Максимальное время работы: 13 ч Мои фотографии

-

Nikita_K присоединился к сообществу

-

Помощь с шифровальщиком zeppelin

thyrex ответил Rowman тема в Помощь в борьбе с шифровальщиками-вымогателями

Ну так в техподдержку и обратитесь с этим вопросом. Здесь в разделе отвечают простые пользователи, не имеющие отношения к работе в компании. -

зашифровали файлы exe jpg crv

thyrex ответил jenich01 тема в Помощь в борьбе с шифровальщиками-вымогателями

Здравствуйте. Выполните Правила оформления запроса о помощи. -

Расшифровать файлы после вируса шифровальщика

thyrex ответил alya тема в Помощь в борьбе с шифровальщиками-вымогателями

По Правилам оформления запроса о помощи нужны еще и логи -

Kirio присоединился к сообществу

-

kapich993 присоединился к сообществу

-

eeerok0411 подписался на внезапное торможение ПК и появление двух вирусов типа DPH

-

внезапное торможение ПК и появление двух вирусов типа DPH

eeerok0411 опубликовал тема в Помощь в удалении вирусов

всем добрый день! буквально вчера заметил проблему. пока играл ночью, решил прилечь на 5-15 минут, не сворачивая и не закрывая игру, а когда вернулся - передо мной предстал экран блокировки (которого быть не должно, если игра не закрыта и не свернута). после разблокировки рабочий стол прогружался по крайней мере минут 10 и появилась пустая командная строка без команд. спустя час-другой я решил выключить компьютер, но и тут возникла проблема - весь компьютер потух, кроме системника (который так и не выключился). после перезагрузки через кнопку ПК все же смог выключиться, однако сегодня я решил проверить ПК на наличие угроз через DR.web и обнаружилось 2 проблемы с ошибкой лечения: DPH.Process.Hollowing.EP и DPH.Process.CERT.Adware. также хочу сообщить, что при автоматической сборки логов программа зависла на какое-то время, а после этого в журнале на одной из операций появилось "операция прервана пользователем", логи прикрепляю, как и скриншот из dr web CollectionLog-2025.08.25-16.49.zip -

кристинатасамая подписался на Викторина по Kaspersky Machine Learning for Anomaly Detection. Правила

-

поиск поедателя трафика интернета.

Илья X-trail ответил Илья X-trail тема в Помощь в удалении вирусов

установил доктор веб, включил брандмауэр, проверил сетевые настройки, проверил установленные приложения, проверил, что в них отключены обновления и все, ничего не нашел. но за выходные трафик куда то делся. может есть способ понять куда? -

Sandor подписался на поиск поедателя трафика интернета.

-

Вы говорили: И что он ответил?

-

Добрый день, обращаюсь снова. Никак не могу найти куда убегает трафик на рабочем компьютере. Оставил на выходные компьютер включеным и с помощью программы NetWorx версии 5.5.5 показывает что кто то скушал трафик. скрин прилагаю. Так же на компьютере установлен корпоративный антивирус, управляемый администратором, отключить его, удалить или както взаимодействовать возможность отсутствует. п.с. так же прилагаю дополнитльные логи. прошу помощи в поиске виновника, а то трафик, сильно ограниченный на работе, улетает непонятно куда. Addition.txt CollectionLog-2025.08.25-13.45.zip FRST.txt FSS.txt ILIA_2025-08-25_15-11-26_v5.0v x64.7z Shortcut.txt

-

Расшифровать файлы после вируса шифровальщика

alya опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

ENKACRYPT-QRLFPOCXG5AW2JW9LLSPRCIVOA5MON8XKYKTTC2ZOZG" (.enkacrypt-QRLFPOCxg5aw2jW9lLsPRcIVOA5MOn8xKYkTtC2zOzg) Вот такой теперь формат абсолютно у всех файлов после вируса шифровальщика Прикрепляю пару файлов и письмо от злоумышленников Может кто уже сталкивался с ними? Attachments_sysadmin_spb@conte.ru_2025-08-25_11-12-08.zip -

alya присоединился к сообществу

-

зашифровали файлы exe jpg crv

jenich01 опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

зашифровали файлы вот с таким текстом Need decryption? I **Contact us**: Write to our email - forumkasperskyclubru@msg.ws Telegram - https://t.me/forumkasperskyclubru wSu1O4uV0txZCGaQS3jgKNUAXeFE9ft19R8MRvH6GQY*ID-13A55AA4-1122-forumkasperskyclubru@msg.ws возможно ли восстановить? -

jenich01 присоединился к сообществу

-

- 7 ответов

-

- 3

-

-

-

- конкурс

- приём работ

-

(и ещё 1 )

C тегом:

-

Помощь с шифровальщиком zeppelin

Rowman ответил Rowman тема в Помощь в борьбе с шифровальщиками-вымогателями

Это понятно. Но, хотя бы, не скажут сразу, что решения нет? Статью видел, поэтому и вытащил ключи. -

Помощь с шифровальщиком zeppelin

safety ответил Rowman тема в Помощь в борьбе с шифровальщиками-вымогателями

https://habr.com/ru/articles/718964/ -

Помощь с шифровальщиком zeppelin

mike 1 ответил Rowman тема в Помощь в борьбе с шифровальщиками-вымогателями

Здравствуйте, никаких гарантий нет в части расшифровки. -

Rowman подписался на Помощь с шифровальщиком zeppelin

-

Помощь с шифровальщиком zeppelin

Rowman опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

Здравствуйте! Файлы на сервере были зашифрованы zeppelin-ом. Система зависла в процессе, поэтому работу вирус не завершил. Сервер после этого не загружал, подключил HDD к другому компьютеру, и вытащил ключи из реестра вместе файлом вируса. Как я понимаю, бесплатное решение на данный момент отсутствует. Коммерческой лицензии Касперского нет. Имеет ли смысл её приобретать для обращения в техподдержку (помогут ли)? 20.zip -

Зашифровались все файлы кроме txt

safety ответил progig тема в Помощь в борьбе с шифровальщиками-вымогателями

Восстанавливаете на другой носитель? или в эту же систему? -

Rowman присоединился к сообществу

-

вложение Addition (1).txt FRST (1).txt

-

Azim2025 присоединился к сообществу

-

Зашифровались все файлы кроме txt

safety ответил progig тема в Помощь в борьбе с шифровальщиками-вымогателями

а этот файл можете предоставить? -

Дербент, 23 августа 2025 года. Северная стена Дербентской крепости, Старый город, Цитадель Нарын-Кала и гора Джалган в одном кадре.

- 7 ответов

-

- 3

-

-

-

- конкурс

- приём работ

-

(и ещё 1 )

C тегом:

-

Maks1mDiamond scored 100% in a quiz: Викторина по Kaspersky Machine Learning for Anomaly Detection

-

По моему мнению сегментация на L3 лучше, нежели на L7, но решать вам.