Активность

- Последний час

-

Всё на этом про Богучанскую ГЭС, а если кому интересны прочие технические подробности - всё есть в интернетах. Летим обратно в Красноярск. И по дороге нам совершенно роскошные виды Ангары погода решила продемонстрировать: И даже закат на десерт дали! И не всё на этом - рассказы про промышленное в Красноярском крае ещё будут.

-

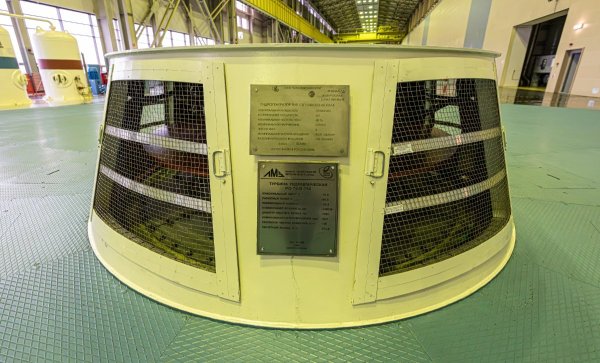

А дальше - поход в машинный зал. Кто ещё ни разу не был в машинном зале ГЭС и не видел как там всё устроено? - а вот так: На удивление чисто! Что можно понять: электростанция совсем новая (даёт электричество с 2012г, а полное завершение строительства - 2017г.) А вот так выглядит верхушка турбины: Весьма необычно стоять на слегка вибрирующем "пятачке" работающей турбины - где под тобой 3-4 этажа быстро вращающихся механизмов, а весит вся эта конструкция более 1000 тонн!

-

И снова здраствуйте. Недавно обращался по поводу вируса который пережил снос винды и форматирование, казалось что проблема была решена, но как оказалось не полностью. Сегодня при скачке экзешника мод менеджера с официального сайта снова был детект антивирусом, тоже самое что было при скачивании экзешника браузера из прошлой темы. Пробовал скачивать с других устройств, по той же ссылке и проблем не возникало, другие люди по моей просьбе повторяли это действие и тоже без проблем, так что это очевидно не проблема ресурса с которого скачивалось. Такое ощущение что он пытается подделывать здоровые исполнительные файлы на лету, как только они попадают на пк. Ради интереса сделал несколько попыток скачать надеясь увидеть в журнале карантина что нибудь полезное. Судя по всему маскируется под временные файлы системы, доктор веб определяет его как trojan.siggen31.50695, при этом ни CureIt ни KVRT ничего не находят при скане. С системой пока что никаких проблем нету, не излишних нагрузок, не просадок стабильности, но очевидно что там что то осталось. Прошу помощи добить эту заразу! Прикладываю новые логи и скрин из журнала карантина: CollectionLog-2025.08.26-18.15.zip

-

- 12 ответов

-

- конкурс

- приём работ

-

(и ещё 1 )

C тегом:

-

внезапное торможение ПК и появление двух вирусов типа DPH

eeerok0411 ответил eeerok0411 тема в Помощь в удалении вирусов

снова здравствуйте! вопрос, обязательно ли удаление ufiler? и второе, в HiJack отсутствовала самая первая строка, логи из DrWeb прикрепляю (их почему-то 2). также при перезагрузке ПК некоторые программы, у которых включён автозапуск (например, Steam) дали сбой. cureit(6600).log cureit(10112).log FRST.txt Addition.txt -

PogarskyM присоединился к сообществу

- Сегодня

-

Итоги празднования 19-летия клуба. Впечатления, фото и видео.

den ответил andrew75 тема в Мероприятия и встречи

Мои фото https://disk.yandex.ru/d/KHvPrELs1tUvmA -

кабель питания странный: Type-C-Type-C (не USB)

-

медленно работает интернет и за вируса от друга

Sandor ответил артём233 тема в Помощь в удалении вирусов

Это должно было помочь в предупреждении новых заражений. Можете оценить и сообщить как ведёт себя система, не обращая пока внимание на онлайн игры? Стандартные программы, офисные, сёрфинг и т.п. -

Zinger0 подписался на safety

-

медленно работает интернет и за вируса от друга

артём233 ответил артём233 тема в Помощь в удалении вирусов

не помогло -

Sergey_B подписался на safety

-

zeppelin Помощь с шифровальщиком zeppelin

Rowman ответил Rowman тема в Помощь в борьбе с шифровальщиками-вымогателями

Договорились! -

zeppelin Помощь с шифровальщиком zeppelin

safety ответил Rowman тема в Помощь в борьбе с шифровальщиками-вымогателями

Напишите нам в теме, или в ЛС по результату обращения. -

лог Fixlog.txt

-

Medentsev присоединился к сообществу

-

Sergey_B присоединился к сообществу

-

Это не рисунок Это я уже наклейку наклеил.

-

Помощь с шифровальщиком zeppelin

Rowman ответил Rowman тема в Помощь в борьбе с шифровальщиками-вымогателями

safety, спасибо! Уже обратился. -

Какой-то эксклюзивный вариант, с рисунком

-

mimic/n3wwv43 ransomware зашифровали файлы exe jpg crv

safety ответил jenich01 тема в Помощь в борьбе с шифровальщиками-вымогателями

С расшифровкой файлов по данному типу шифровальщик не сможем помочь без приватного ключа. Общие рекомендации: Теперь, когда ваши файлы были зашифрованы, примите серьезные меры безопасности: 1. создание бэкапов данных на отдельном устройстве, которое не должно быть постоянно доступным; 2. установка актуальных обновлений для операционной системы; 3. установка надежной актуальной антивирусной защиты с регулярным обновлением антивирусных баз; 4. установка надежных паролей для аккаунтов из группы RDP; 5. настройка нестандартного порта (вместо стандартного 3389) для сервиса RDP; 6. настройки безопасности, которые защищают пароль к аккаунту от удаленного брутфорсинга 7. если есть такая возможность, настройте двухфакторную аутентификацию для доступа к рабочему столу 8. доступ к рабочему столу из внешней сети (если необходим для работы), либо через VPN подключение, либо только с доверенных IP (белый лист); -

@GotchaDec, Hunt3 - зашифрованны файлы на Windows и ESXi.

Zinger0 ответил Zinger0 тема в Помощь в борьбе с шифровальщиками-вымогателями

Вот отчет KVRT report_2025.08.26_12.21.11.klr.rar- 2 ответа

-

- @gotchadec

- esxi

-

(и ещё 1 )

C тегом:

-

Giokas Athanasios присоединился к сообществу

-

Итоги празднования 19-летия клуба. Впечатления, фото и видео.

Ta2i4 ответил andrew75 тема в Мероприятия и встречи

Мой скромный фотоархив (+ есть немного видео): https://disk.yandex.ru/d/iUbi-lW5g9GRJA -

mimic/n3wwv43 ransomware зашифровали файлы exe jpg crv

safety ответил jenich01 тема в Помощь в борьбе с шифровальщиками-вымогателями

судя по логу, сэмпл шифровальщика не найден, возможно ранее самоудалился, или удалили вручную. + проверьте ЛС. -

"На гребне волны. Дагестанская версия." Фото сделано вечером 21 августа 2025 года на берегу Каспийского моря, на пляже "Лазурный берег" в городе Махачкала, республика Дагестан.

- 12 ответов

-

- 1

-

-

- конкурс

- приём работ

-

(и ещё 1 )

C тегом:

-

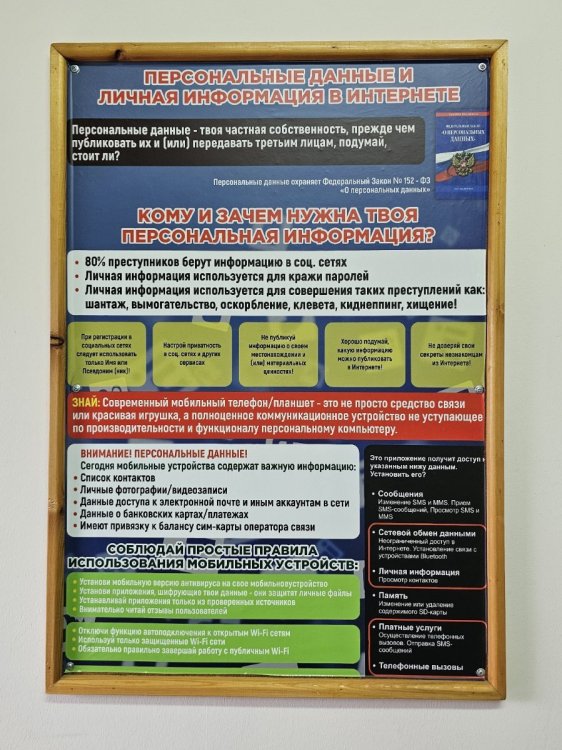

Однако, я заболтался. Пора переходить к очередной цели нашего путешествия, а это - Богучанская ГЭС. Вот эта фотка с отражением на вертолёте вроде поинтересней будет Прилетели! Вид сбоку: На входе - сюрприз! Инструкция как не стать жертвой мошенников... А также небольшой музей и краткое описание устройства ГЭС. Вообще-то, что мы видим - это самая верхушка станции. Скрытое ниже уровня воды гораздо больше, сложнее и массивнее. Над водой выступает только верхушка самой плотины и надводная часть машинного зала - всё остальное ниже уровня воды. Вот по этой "верхней части" весьма интересно прогуляться: Кран для перекрытия водосбросов - И прочие картинки:

-

зашифровали файлы exe jpg crv

jenich01 ответил jenich01 тема в Помощь в борьбе с шифровальщиками-вымогателями

1 report_2025.08.25_21.20.46.klr.rar -

зашифровали файлы exe jpg crv

safety ответил jenich01 тема в Помощь в борьбе с шифровальщиками-вымогателями

Если систему сканировали с помощью Cureit или KVRT, добавьте, пожалуйста, логи или отчеты сканирования. В архиве, без пароля. -

Добрый день! Вы можете с помощью событий посмотреть найденные угрозы, статья из справки: https://support.kaspersky.com/help/Kaspersky/Linux2.0/ru-RU/290460.htm

-

Помощь с шифровальщиком zeppelin

safety ответил Rowman тема в Помощь в борьбе с шифровальщиками-вымогателями

Rowman, извиняться не за что. Из статьи понятно, что процесс получения приватного ключа сложный, и требует достаточно больших временных и ресурсных затрат. Даже если ЛК может такую операцию провести, то афишировать об этом не будет. Так что лучше напрямую обратиться в ТП, т.е. получить инфо из первых рук.