Активность

- Последний час

-

Ну, входной каскад порогов осмотрен: Главное - не бояться (с) Спасательный катамаран пошёл - Баржи-распашки тоже туда - Пора и нам стартовать... [ но поскольку во время сплава снимать на фотик никак не получается, то придётся ждать нарезки фоток из Гопро и 360, которые пока ещё в процессе. Посему беру паузу на некоторое время ]

-

Но всё по порядку. Сначала же мы просто проснулись утром в наших палатках, позавтракали, погрузили вещи на "баржи" - - попрощались с рекой Аккем: Всё таки удивительное зрелище - когда серые воды Аккема сливаются с бирюзового цвета Катунью: И - вперёд! Кстати, мои случайные коллеги по сплаву догадались прикрутить 360-камеру на нос рафта, за что им огромное спасибо! Вот за этим поворотом - вход в "Трубу": Осмотр порогов - обязателен. А также осмотр берега, где можно обнаружить самые разные артефакты: Чего только не выкидывает река на местные камни! Вот это что такое? - я так и не понял..

-

https://support.kaspersky.ru/common/buy/12473

-

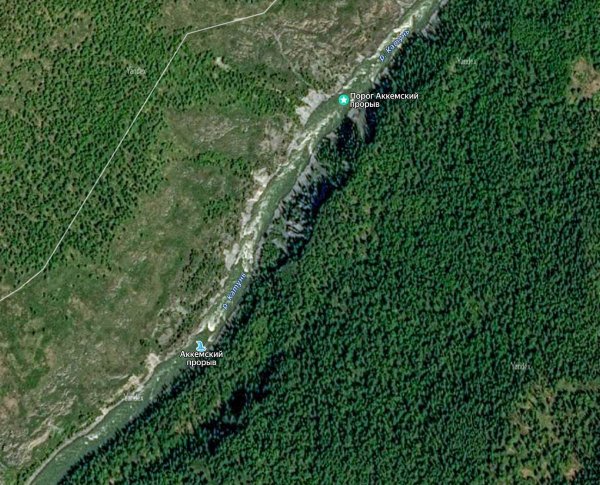

Итак, мы подошли к главному катуньскому водному аттракциону - к Аккемскому прорыву. В давние времена река Катунь проточила здесь примерно 12-километровое ущелье, где реку поджимает метров до 30 шириной, и весь водный поток рвётся вперёд с бешеной мощью. Длина каскада порогов примерно 2 - 2.5 километров, некоторые ступени (особенно входные) весьма сложные и требуют опытного капитана, чтобы направлял сплавное средство по правильной траектории - и также слаженной команды (пусть даже неопытной), чтобы давать положительный импульс и выгребать через валы. Просто восторг и адреналин по всему организму! Когда прошёл "трубу" в первый раз, то родилась вот такая фраза: "Кто ходил Аккемский прорыв, тот в аквапарках не смеётся" А находится это чудесная водная конструкция вот здесь на картах:

-

А откуда взялся этот срок "3 дня"? Они могут и раньше списать.

-

должно

-

Здравствуйте,а перед продлением за 3 дня придёт оповещение о списании.? То сейчас ходит сообщение,чтобы изменил данные карты.Карта продлевается не первый раз,оплата проходила молча.А тут что-то стал переживать пройдёт ли оплата

-

spivoron подписался на Диспетчер окон рабочего стола пытается перейти по вредоносной ссылке.

- Сегодня

-

Диспетчер окон рабочего стола пытается перейти по вредоносной ссылке.

spivoron опубликовал тема в Помощь в удалении вирусов

При старте компьютере KIS сигнализирует о блокировке открытия ссылки pastebin приложением dwm.exe В диспетчере задач было обнаружено два экземпляра сервиса. При этом проверка ничего не дает, в том числе из Kaspersky Rescue Disk Проблема аналогичная что и у пользователя Anross, Два экземпляра dwm.exe CollectionLog-2025.09.16-18.01.zip -

Реагирование на компрометацию npm-пакетов червем Shai-Hulud

KL FC Bot опубликовал тема в Новости и события из мира информационной безопасности

Вечером 15 сентября началась новая атака на популярнейший реестр JavaScript-компонентов, npm. Ряд пакетов, некоторые из которых имеют миллионы еженедельных загрузок, были заражены вредоносным кодом, крадущим токены и ключи аутентификации. Его самая интересная особенность – он способен распространяться автоматически, заражая другие доступные пакеты. Среди зараженных пакетов отметим популярный @ctrl/tinycolor. По данным Aikido Security были скомпрометированы почти 150 пакетов, включая пакеты Crowdstrike. Методика распространения и алгоритм работы Способ первого заражения и «нулевой пациент» на сегодня неизвестны. Поскольку «почерк» атаки очень похож на недавний инцидент s1ngularity, возможно, это тоже был фишинг. Но дальнейшая цепочка заражения такова: Вредоносный код добавляется в скомпрометированные пакеты в виде постинсталляционного скрипта, сохраненного в файле bundle.js. Когда жертва устанавливает себе зараженный пакет, скрипт начинает свою работу. В отличие от прошлого инцидента, скрипт кроссплатформенный и работает как в *nix-средах, так и под Windows. Скрипт скачивает подходящую для платформы версию TruffleHog, легитимного инструмента поиска секретов. TruffleHog находит в локальных файловых системах и доступных репозиториях строки с высокой энтропией. Это криптографические ключи, API-токены и другая подобная информация. Кроме поиска через TruffleHog, скрипт проверяет полезные токены, анализируя переменные окружения, например GITHUB_TOKEN, NPM_TOKEN, AWS_ACCESS_KEY_ID и AWS_SECRET_ACCESS_KEY. Затем он проверяет, действительны ли они, запросами к API-узлам npm whoami и GitHub user. Затем скрипт компрометирует пакеты npm, к которым у атакованного пользователя есть доступ на публикацию. Для этого он скачивает для заражаемого пакета его текущую версию из npm, увеличивает подверсию на 1, добавляет ссылку на постинсталляционный сценарий (postinstall hook) и записывает свою копию в файл bundle.js. Троянизированный таким образом пакет «новой версии» публикуется в npm. Репозитории жертвы помечаются как публичные, что иногда является отдельной, более важной утечкой. View the full article -

spivoron присоединился к сообществу

-

Добрый день! Наша компания столкнулась с мошенниками, которые заразили все сервера под управлением виндовс сервер. Очень прошу помочь, так как встали все рабочие процессы и офис не может функционировать. ZUT - Windows Server 2019 Angel - Windows Server 2012 R2 ZVID - Windows Server 2019 Версия везде одна и та же keswin_12.10.0.466_ru_aes256.exe 578A3A89.key Kaspersky Security for WS and FS 578A3A88.key Kaspersky Security Center Addition.txt FRST.txt file .zip

-

SEDEK присоединился к сообществу

-

WiL13 присоединился к сообществу

-

Наверное потому, что не выполнили

-

[РЕШЕНО] Не получается удалить Trojan.Siggen31.46344

Sandor ответил Константин_grhok тема в Помощь в удалении вирусов

Мы были рады Вам помочь! Надеемся, что Вы остались довольны результатом. На нашем форуме также можно получить компьютерную помощь, помощь по продуктам "Лаборатории Касперкого", обсудить технологии и технику, заказать эксклюзивную сувенирную продукцию "Лаборатории Касперского" бесплатно! Форумчане ежегодно путешествуют. В числе приглашенных в Турцию, Армению, Сочи, Камбоджу можете быть и Вы! Будем рады видеть Вас в наших рядах! Всегда ваш, клуб "Лаборатории Касперского". -

[РЕШЕНО] Не получается удалить Trojan.Siggen31.46344

Константин_grhok ответил Константин_grhok тема в Помощь в удалении вирусов

Огромнейшее вам спасибо 💯💗 -

Исправьте по возможности: Notepad++ (64-bit x64) v.8.7.8 Warning! Download Update Microsoft OneDrive v.25.155.0811.0002 Warning! Download Update 7-Zip 24.09 (x64) v.24.09 Warning! Download Update Uninstall old version and install new one. Paint.NET v.5.1.4 Warning! Download Update GIMP 2.10.38-1 v.2.10.38 Warning! Download Update FastStone Image Viewer 7.9 v.7.9 Warning! Download Update Session 1.16.6 v.1.16.6 Warning! Download Update Zoom Workplace v.6.5.9 (11873) Warning! Download Update BitTorrent v.7.11.0.47197 Warning! Ad-supported P2P-client. Java 8 Update 401 (64-bit) v.8.0.4010.10 Warning! Download Update Uninstall old version and install new one (jre-8u461-windows-x64.exe). Audacity 3.7.3 v.3.7.3 Warning! Download Update Читайте Рекомендации после удаления вредоносного ПО

-

[РЕШЕНО] Не получается удалить Trojan.Siggen31.46344

Sandor ответил Константин_grhok тема в Помощь в удалении вирусов

Исправьте по возможности: Контроль учётных записей пользователя включен Запрос на повышение прав для администраторов отключен ^Рекомендуется включить уровень по умолчанию: Win+R ввести UserAccountControlSettings и Enter^ CrystalDiskInfo 8.12.10 v.8.12.10 Внимание! Скачать обновления Git v.2.49.0 Внимание! Скачать обновления SumatraPDF v.3.3.3 Внимание! Скачать обновления Node.js v.22.15.0 Внимание! Скачать обновления AnyDesk v.ad 9.5.1 Внимание! Скачать обновления Geeks3D FurMark 1.29.0.0 v.1.29.0.0 Внимание! Скачать обновления Google Update Helper v.1.3.33.23 Данная программа больше не поддерживается разработчиком. Microsoft SQL Server 2005 Compact Edition [ENU] v.3.1.0000 Данная программа больше не поддерживается разработчиком. Microsoft OneDrive v.25.155.0811.0002 Внимание! Скачать обновления 7-Zip 22.01 (x64) v.22.01 Внимание! Скачать обновления ^Удалите старую версию, скачайте и установите новую.^ Discord v.1.0.9011 Внимание! Скачать обновления Zoom Workplace v.6.5.9 (11873) Внимание! Скачать обновления Discord 1.0 v.1.0 Внимание! Скачать обновления qBittorrent v.5.1.0 Внимание! Скачать обновления Java 8 Update 341 (64-bit) v.8.0.3410.10 Внимание! Скачать обновления ^Удалите старую версию и установите новую (jre-8u461-windows-x64.exe - Windows Offline (64-bit))^ HandBrake 1.6.1 v.1.6.1 Внимание! Скачать обновления K-Lite Mega Codec Pack 17.5.5 v.17.5.5 Внимание! Скачать обновления Adobe Creative Cloud v.6.0.0.571 Внимание! Скачать обновления Dolphin Anty 2025.252.161 v.2025.252.161 Антидетект браузер. AdsPower Global 7.6.3 v.7.6.3 Антидетект браузер. Mozilla Firefox (x64 ru) v.125.0.3 Внимание! Скачать обновления ^Проверьте обновления через меню Справка - О Firefox!^ CCleaner Browser v.131.0.27760.140 Браузер был установлен в составе другого ПО. Рекомендуется деинсталлировать его и использовать Google Chrome, Brave или Vivaldi. CCleaner Update Helper v.1.8.1583.3 Браузер был установлен в составе другого ПО. Рекомендуется деинсталлировать его и использовать Google Chrome, Brave или Vivaldi. ---------------------------- [ UnwantedApps ] ----------------------------- CCleaner v.6.38 Внимание! Подозрение на демо-версию антивредоносной программы, программу для обновления драйверов, программу-оптимизатор или программу очистки реестра. Рекомендуется деинсталляция и сканирование ПК с помощью Malwarebytes Anti-Malware. Возможно Вы стали жертвой обмана или социальной инженерии. Компьютерные эксперты не рекомендуют использовать такие программы. Wise Care 365 6.4.2 v.6.4.2 Внимание! Подозрение на демо-версию антивредоносной программы, программу для обновления драйверов, программу-оптимизатор или программу очистки реестра. Рекомендуется деинсталляция и сканирование ПК с помощью Malwarebytes Anti-Malware. Возможно Вы стали жертвой обмана или социальной инженерии. Компьютерные эксперты не рекомендуют использовать такие программы. Youtube Downloader HD v. 5.9.8.7 Внимание! Подозрение на Adware! Если данная программа Вам неизвестна, рекомендуется ее деинсталляция и сканирование ПК с помощью Malwarebytes Anti-Malware. Перед деинсталляцией и сканированием обязательно проконсультируйтесь в теме форума, где Вам оказывается помощь!!! CCleaner Performance Optimizer Service (CCleanerPerformanceOptimizerService) - Служба остановлена Читайте Рекомендации после удаления вредоносного ПО -

SecurityCheck.txt

-

Заявка на сертификаты общей стоимостью 15 000 рублей - на 10000 рублей – 15000 клабов; - на 5000 рублей – 7500 клабов.

Заявка на сертификаты общей стоимостью 15 000 рублей - на 10000 рублей – 15000 клабов; - на 5000 рублей – 7500 клабов. -

[РЕШЕНО] Не получается удалить Trojan.Siggen31.46344

Константин_grhok ответил Константин_grhok тема в Помощь в удалении вирусов

SecurityCheck.txt -

ItzRealName03 присоединился к сообществу

-

Приветствую Зашифровано давно, февраль 2023 г Человек открыл вложение "Информация должнику.exe" из письма Просто оставлю тут, вдруг когда-нибудь всплывёт расшифровка blackbit.rar

-

Шифровальщик forumkasperskyclubru@msg.ws

safety ответил SPQR35 тема в Помощь в борьбе с шифровальщиками-вымогателями

По очистке системы: Выполните скрипт очистки в FRST Запускаем FRST.exe от имени Администратора (если не запущен) Копируем скрипт из браузера в буфер обмена, браузер закрываем. Ждем, когда будет готов к работе, Нажимаем в FRST кнопку "исправить". Скрипт очистит систему, и завершит работу c перезагрузкой системы Start:: IFEO\1cv8.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\1cv8c.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\1cv8s.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\agntsvc.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\AutodeskDesktopApp.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\axlbridge.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\bedbh.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\benetns.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\bengien.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\beserver.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\CompatTelRunner.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\CoreSync.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\Creative Cloud.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\dbeng50.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\dbsnmp.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\encsvc.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\EnterpriseClient.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\fbguard.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\fbserver.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\fdhost.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\fdlauncher.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\httpd.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\isqlplussvc.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\java.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\logoff.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\msaccess.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\MsDtSrvr.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\msftesql.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\mspub.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\mydesktopqos.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\mydesktopservice.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\mysqld-nt.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\mysqld-opt.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\mysqld.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\node.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\ocautoupds.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\ocomm.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\ocssd.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\oracle.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\perfmon.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\pvlsvr.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\python.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\QBDBMgr.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\QBDBMgrN.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\QBIDPService.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\qbupdate.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\QBW32.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\QBW64.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\Raccine.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\RaccineElevatedCfg.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\RaccineSettings.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\Raccine_x86.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\RAgui.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\raw_agent_svc.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\SearchApp.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\SearchIndexer.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\SearchProtocolHost.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\shutdown.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\SimplyConnectionManager.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\sqbcoreservice.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\sql.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\sqlagent.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\sqlbrowser.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\sqlmangr.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\sqlservr.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\sqlwriter.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\Ssms.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\Sysmon.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\Sysmon64.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\taskkill.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\tasklist.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\taskmgr.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\tbirdconfig.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\tomcat6.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\VeeamDeploymentSvc.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\vsnapvss.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\vxmon.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\wdswfsafe.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\wpython.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\wsa_service.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\wsqmcons.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\wxServer.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\wxServerView.exe: [Debugger] C:\Windows\System32\Systray.exe IFEO\xfssvccon.exe: [Debugger] C:\Windows\System32\Systray.exe GroupPolicy: Ограничение ? <==== ВНИМАНИЕ Policies: C:\ProgramData\NTUSER.pol: Ограничение <==== ВНИМАНИЕ 2025-09-14 12:52 - 2025-09-14 12:52 - 000000000 ____D C:\temp 2025-09-14 12:52 - 2025-09-14 12:52 - 000000223 _____ C:\Kaspersky_info.txt 2025-09-15 10:50 - 2023-12-17 11:49 - 000000000 __SHD C:\Users\Admin\AppData\Local\3F24CCE5-EADD-79FD-541C-45594CF2EC25 Reboot:: End:: После перезагрузки: Добавьте файл Fixlog.txt из папки, откуда запускали FRST, в ваше сообщение Папку C:\FRST\Quarantine заархивируйте с паролем virus, архив загрузите на облачный диск и дайте ссылку на скачивание в вашем сообщении. -

Sart присоединился к сообществу

-

Answer присоединился к сообществу

-

-

-

- 1

-

-

- алтай

- путешествие

-

(и ещё 1 )

C тегом:

-

mimic/n3wwv43 ransomware Шифровальщик forumkasperskyclubru@msg.ws

SPQR35 опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

Зашифрованы документы на ПК. forumkasperskyclubru@msg.ws Addition.txt FRST.txt Файлы.rar -

andrew75 scored 100% in a quiz: Викторина по Flickr Евгения Касперского

-

kmscom scored 100% in a quiz: Викторина по Flickr Евгения Касперского

-

SPQR35 присоединился к сообществу

-

Заявка на сертификат: - на 3 000 рублей – 4 500 клабов

-

SecurityCheck.txt