Активность

- Последний час

-

Для Chrome Screenshot Capture

-

приложите лог , как указано в теме «Порядок оформления запроса о помощи».

-

Удалял вирус полностью и через безопасный режим, как только не пытался. Самовосстанавливается эта падлюка, хз, что делать, когда удаляю вирус и перезапускаю ПК, вижу, появляются много окон типа для запуска майнера, как я понял, powershell — одно из названий окон. Скорее всего подцепил когда устанавливал WORD ругался антивирус винды. ПОМОГИТИ Не скачиваются антивирусы

-

HOUSEDause подписался на GavrikGame

-

HOUSEDause присоединился к сообществу

-

Викторина «В поисках значков продуктов «Лаборатории Касперского». Правила

animelubitel ответил Elly тема в Конкурсы и викторины

100 из 100😀 -

animelubitel scored 100% in a quiz: Викторина «В поисках значков продуктов «Лаборатории Касперского»

- Сегодня

-

Помощь в расшифровке файлов

safety ответил Владислав Эпштейн тема в Помощь в борьбе с шифровальщиками-вымогателями

Добавьте, пожалуйста, отчет о сканировании KVRT, а так же, логи FRST из зашифрованной системы. -

Помощь в расшифровке файлов

Владислав Эпштейн ответил Владислав Эпштейн тема в Помощь в борьбе с шифровальщиками-вымогателями

Текст вымогателей и образцы зашифрованных файлов прилагаю. HowToRestoreFiles.rar НаборЗашифрованных Файлов.rar -

Вторжения + торможения + заметное падение fps

Sandor ответил Salieri тема в Помощь в удалении вирусов

Об этом, пожалуйста, подробнее. Можно скриншотами. И есть просьба: постарайтесь не бросать свои темы, а доводить их до конца, когда об этом скажет консультант. -

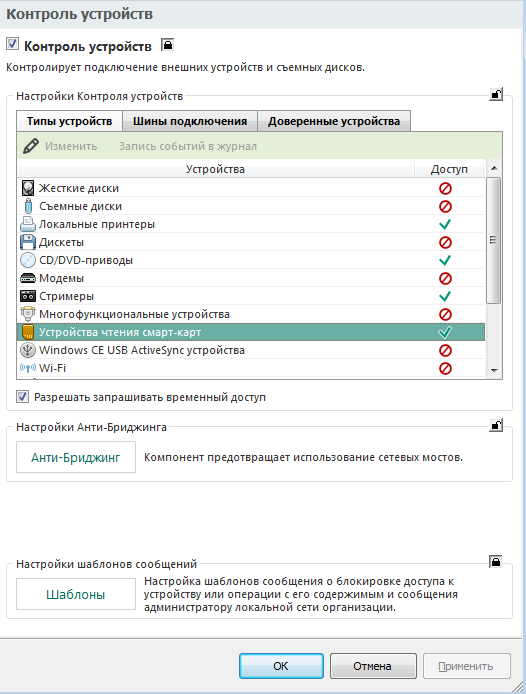

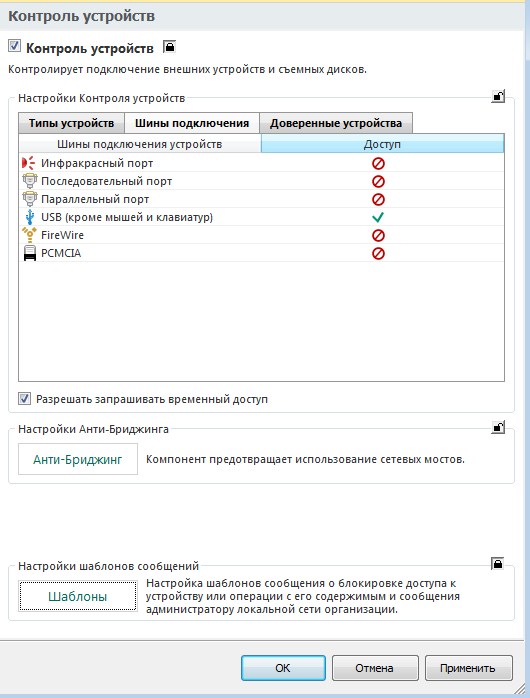

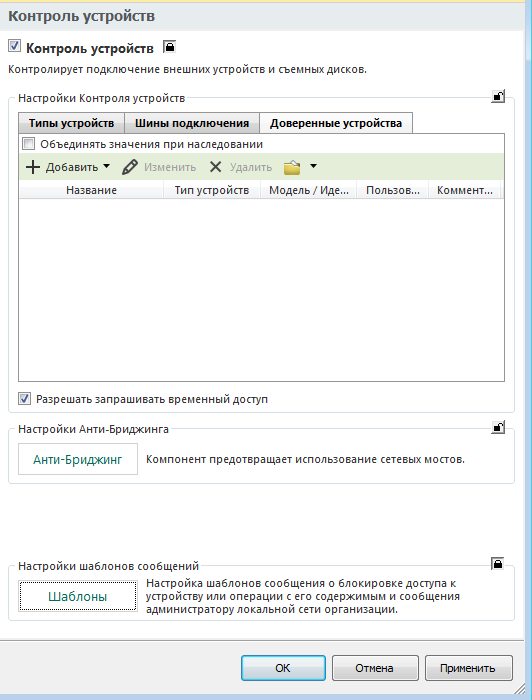

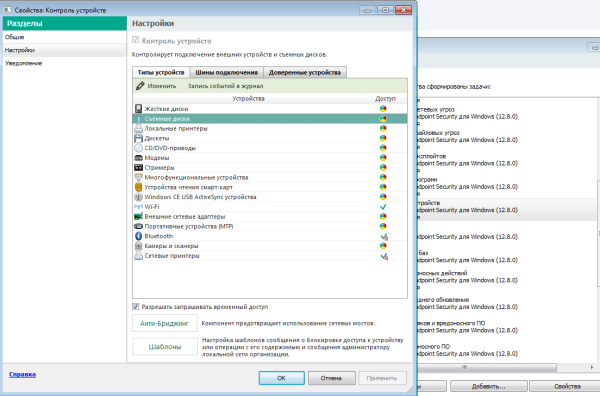

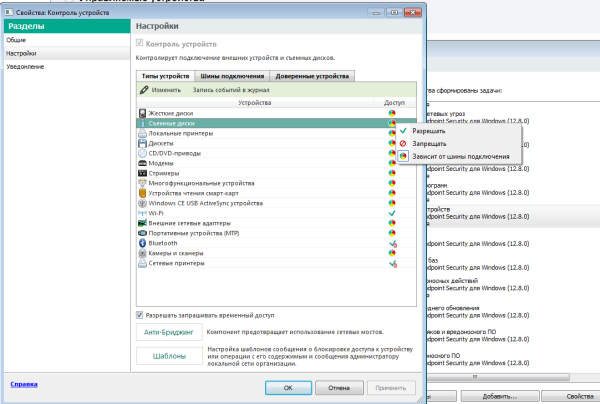

Доброго! На рабочих станция с установленным KES 11.8.0.384 и 12.3.0.493 накатанаполитика контроля устройств (съемные диски - запрещать) см. скрины. Все работало прекрасно, но в определенный момент обнаружилось, что съемные диски работают!!! Политика применяется - все хорошо. Если зайти локально на рабочую станцию через KSC , что в политике вместо запрета стоит в зависимости от шины подключения см. скрин 4. Если ручками поменять - все работает. Кто сталкивался? И почему это могло произойти... KSC 14

-

- ksc

- политика ksc

-

(и ещё 1 )

C тегом:

-

Вторжения + торможения + заметное падение fps

Salieri ответил Salieri тема в Помощь в удалении вирусов

Fixlog.txt -

Доброго дня! Сегодня столкнулись с проблемой вирус-шифровальщика

safety ответил kaje_14 тема в Помощь в борьбе с шифровальщиками-вымогателями

Сделайте, пожалуйста, на этом ПК проверку в KVRT, посмотрим что он найдет А вот это что за объект? <Event3 Action="Detect" Time="133990377385256722" Object="C:\Users\Admin\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup\e1e61bd68be91d6b1f6a222e4c3c896b.exe" Info="HEUR:Trojan.Win32.Generic" /> пробуйте извлечь его из карантина, после восстановления переименовать в e1e61bd68be91d6b1f6a222e4c3c896b.Vexe чтобы он не запустился, заархивировать с паролем virus, загрузить архив так же в облако и дать ссылке. Затем этот файл можно удалить report_2025.08.07_19.50.42.klr.rar -

Morgensternus присоединился к сообществу

-

Доброго дня! Сегодня столкнулись с проблемой вирус-шифровальщика

safety ответил kaje_14 тема в Помощь в борьбе с шифровальщиками-вымогателями

Этот файл добавьте в архив с паролем virus, архив загрузите на облачный диск, и дайте ссылку на скачивание здесь. Возможно это файл шифровальщика или как то связан с атакой. 2025-08-06 18:12 - 2025-08-06 18:12 - 001115136 _____ (xDedic INC.) C:\Windows\xDLS.exe --------- Возможно, что запуск шифрования сервера был по сети именно с этого ПК, наверняка серверные диски были подключены как сетевые шары к этому ПК, потому и нет следов запуска на сервере, и затронуты только дополнительные диски. Это не шифровальщик, но аозможно бэкдор и он активен, в автозапуске. R2 xDLService; C:\Windows\xDLS.exe [1115136 2025-08-06] (xDedic INC.) [Файл не подписан] https://www.virustotal.com/gui/file/d00cfb07692ea3d0533f082a14295f7e18383420c2a940a024030c8bad67fb3a -

Владислав Эпштейн подписался на Помощь в расшифровке файлов

-

pay2key Помощь в расшифровке файлов

Владислав Эпштейн опубликовал тема в Помощь в борьбе с шифровальщиками-вымогателями

Доброго дня, обнаружен троян шифровальщик, расширения файлов - xxpfz2h Текст вымогателей найден отдельно, сам шифровальщик был удалён KVRT Имеются только названия угроз: Trojan-Ransom.Win32.Mimic.av - HEUR:Backdoor.MSIL.Crysan.gen Просканировать систему не представляется возможным через программу которая приложена в правилах. Сканирование через KVRT осуществлял из под безопасного режима без сетевых драйверов и заражённый диск подключался через отдельный HDD хаб. Образцы зашифрованных файлов имеются, как и текстовый документ вымогателей Посоветуйте пожалуйста о дальнейших действиях -

Drozdovanton присоединился к сообществу

-

Владислав Эпштейн присоединился к сообществу

-

Доброго дня! Сегодня столкнулись с проблемой вирус-шифровальщика

kaje_14 ответил kaje_14 тема в Помощь в борьбе с шифровальщиками-вымогателями

сделал логи FRST и ESVC с ПК который (кажется) был сперва заражен (после которого вирус проник и на файловый сервер). Логи прикрепляю Addition.txt ESVC_DESKTOP-2BNSU92_20250807173502.zip FRST.txt Shortcut.txt -

Доброго дня! Сегодня столкнулись с проблемой вирус-шифровальщика

kaje_14 ответил kaje_14 тема в Помощь в борьбе с шифровальщиками-вымогателями

оО забыл прикрепить, вот FRST.txt -

Вирус выключает все брендмауэры и не дает доступа к настрйокам сети, значок сети также отсутствует

thyrex ответил Kavunchik тема в Помощь в удалении вирусов

Скачайте Farbar Recovery Scan Tool (или с зеркала) и сохраните на Рабочем столе. Примечание: необходимо выбрать версию, совместимую с Вашей операционной системой. Если Вы не уверены, какая версия подойдет для Вашей системы, скачайте обе и попробуйте запустить. Только одна из них запустится на Вашей системе. 1. Запустите программу двойным щелчком. Когда программа запустится, нажмите Yes для соглашения с предупреждением. 2. Убедитесь, что в окне Optional Scan (Дополнительные опции) отмечены List BCD и 90 Days Files. 3. Нажмите кнопку Scan (Сканировать). 4. После окончания сканирования будет создан отчет (FRST.txt) в той же папке, откуда была запущена программа. 5. Если программа была запущена в первый раз, также будет создан отчет (Addition.txt). 6. Файлы FRST.txt и Addition.txt заархивируйте (в один общий архив) и прикрепите к сообщению. -

Доброго дня! Сегодня столкнулись с проблемой вирус-шифровальщика

thyrex ответил kaje_14 тема в Помощь в борьбе с шифровальщиками-вымогателями

FRST.txt не прислали -

А чем системные ножницы не устраивают? Win + Shift + S. Сразу в папку сохраняют. Все как вам нужно.

-

Проверьте ЛС.

-

247 Airport Taxi присоединился к сообществу

-

Temp.rar

-

Доброго дня! Сегодня столкнулись с проблемой вирус-шифровальщика

kaje_14 ответил kaje_14 тема в Помощь в борьбе с шифровальщиками-вымогателями

да, этот ПК тоже зашифрован. Кажется был взломан ночью. Вчера я для сотрудника настроил RDP, Windows 10 стоит, со своим дефендором включенным. Сотрудник поработал потом отключился. Я зашел туда, оба учетных записи заблокированы: и Администратор и учетка для сотрудника, тоже с функциями администратора -

Шифровальщик @gotchadec

safety ответил Алексей Новиков тема в Помощь в борьбе с шифровальщиками-вымогателями

Проверьте ЛС. -

файл updt.ps1 так же добавьте в архиве с паролем virus

-

Добрый день, коллеги Подскажите пожалуйста, какие порты должны быть открыты на межсетевом экране, чтобы KES получал обновления от KSC

-

Добрый день, Какие антивирусы сами присмотрели? Какой бюджет? Какой сферы организация? Может быть попадаете под какую-нибудь акцию: https://www.kaspersky.ru/small-to-medium-business-security/special-offers Можете посмотреть сравнения функционала: https://b2b-compare.kaspersky.ru/ Под текущие требования вам должно быть достаточно "Kaspersky Endpoint Security для бизнеса Стандартный", но перед покупкой лицензии рекомендую обязательно установить пробную версию и попробовать антивирус на нескольких устройствах.

-

Организация и настройка работы связки KSC и KES под Astra Linux

Олег Андрианов ответил Олег Андрианов тема в Помощь по корпоративным продуктам

Нашел решение сам. По умолчанию была создана политика для KES 12.2, а на рабочих станциях установлена 12.3 Нужную политику загрузил вручную. Дальше подгрузил ключ, начали обновляться базы. Как всегда все лежало на поверхности...